Privilege elevation exploits used in over 50% of insider attacks

2023/12/08 BleepingComputer — 権限昇格の脆弱性は、企業のインサイダーがネットワーク上で不正な活動を行う際において、また、危険なツールの危険な方法でのダウンロードにおいて、頻繁に悪用される一般的な脆弱性である。2021年1月〜2023年4月に収集されたデータに基づく、CrowdStrike のレポートによると、インサイダーの脅威は増加傾向にあり、権限昇格の脆弱性の悪用が不正行為の重要な要素となっていることが判明した。

このレポートによると、企業における内部脅威の 55%は、権限昇格の悪用に依存しているという。その一方で、残りの 45%は、攻撃的なツールのダウンロードなどにより、無意識のうちにリスクを引き起こしているという。

悪意のインサイダーたちは、金銭的なインセンティブ/腹いせ/上司との不和などを主な動機として、雇用主に反旗を翻す。

CrowdStrike では、企業に対する悪意の攻撃ではない場合であっても、たとえばソフトウェアのインストールやセキュリティ・テストなどにおいて、エクスプロイトが使用されたケースも、インサイダーの脅威として分類している。

このようなケースでは、企業への攻撃には使用されていないが、一般的にリスクの高い方法が用いられており、脅威アクターに悪用され得るマルウェアなどがネットワークに持ち込まれる可能性がある。

Crowdstrike の調査によると、組織内から仕掛けられた攻撃による被害額は、悪意のインシデントで平均 $648,000、悪意のないインシデントで平均 $485,000 となっている。この数字は、2023年に増加していくと予想される。

同社は、インサイダー脅威による多額の金銭的コストに加えて、ブランドや評判への損害という間接的な影響にも注目している。

典型的なインサイダー攻撃

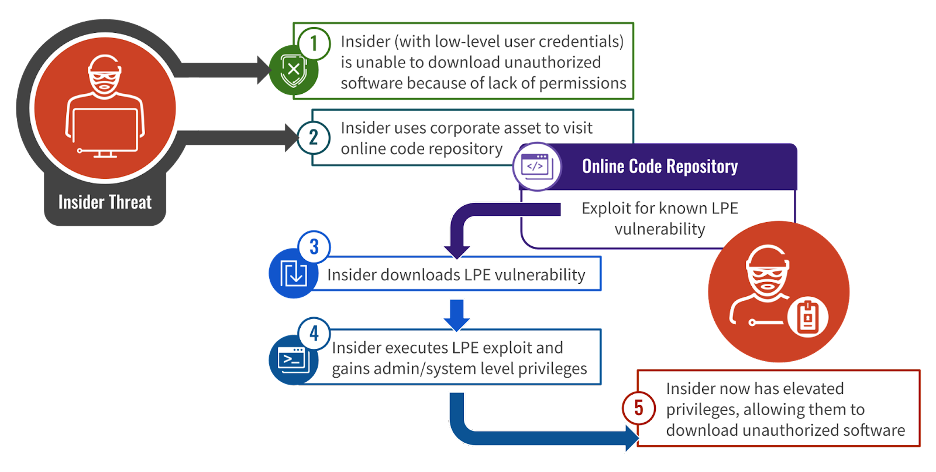

CrowdStrike の説明によると、権限昇格の脆弱性を悪用して管理者権限を得ることは、多くのインサイダー攻撃にとって、きわめて重要であるとのことだ。多くの場合において、不正なインサイダーによるネットワーク環境へのアクセスは、低レベルの権限から始まるからだ。

権限昇格の悪用に成功した攻撃者は、不正なソフトウェアのダウンロードとインストールを行い、ログの消去した後に、管理者権限を必要とするツールなどを用いるコンピュータの診断などを実行していく。

CrowdStrike は、不正なインサイダーによるローカル権限の昇格のために、最も悪用されている脆弱性として以下を挙げている:

- CVE-2017-0213:Windows の脆弱性により、COM インフラストラクチャの悪用を介した権限昇格が可能になる。

- CVE-2022-0847 (DirtyPipe):Linux カーネルのパイプ操作管理の脆弱性。

- CVE-2021-4034 (PwnKit):Polkit システムサービスに影響を与える Linux の脆弱性。

- CVE-2019-13272:カーネル・プロセスにおける、ユーザー権限の不適切な処理に関連する Linux の脆弱性。

- CVE-2015-1701:カーネルモード・ドライバ win32k.sys に関わる Windows のバグであり、不正なコード実行を許す可能性がある。

- CVE-2014-4113:win32k.sys も標的となるが、悪用方法が異なる。

上記の脆弱性は、脅威アクターによる攻撃で実際に悪用されてきたものであり、CISA のKnown Exploited Vulnerabilities Catalog (KEV) にも掲載されている。

しかし、これらの脆弱性に対してパッチが適用されたとしても、インサイダーたちは、昇格した権限で実行されているアプリの DLL ハイジャック脆弱性/安全ではないファイルシステムのパーミッションやサービス設定/BYOVD (Bring Your Own Vulnerable Driver) 攻撃などの手段により、権限を昇格させることができる。

CrowdStrike は、CVE-2017-0213 を悪用した複数の事例を確認している。欧州の小売企業に影響を与えたケースでは、従業員が WhatsApp 経由でエクスプロイトをダウンロードし、uTorrent をインストールしてゲームをプレイしていた。また、米国のメディア企業では、解雇された従業員がインサイダー攻撃に関与したというケースもある。

PwnKit の脆弱性 CVE-2021-4034 の悪用は、オーストラリアのテック系企業の従業員が、コンピュータのトラブル・シューティングを目的として管理者権限を取得しようとしたことで発生した。

また、CVE-2015-1701 の悪用のケースとしては、米国のテック系企業の従業員が、既存の制御をバイパスし、未承認の Java 仮想マシンを不正にインストールしようとした事例が挙げられる。

これらの内部脅威インシデントにおいて、その全てが悪意の攻撃とは見なされるものではない。しかし、デバイスの実行方法の変更や、ネットワーク上での悪意のプログラムの実行んどの可能性があるため、深刻なリスクが生じる。

インサイダーのミスがリスクをもたらす

CrowdStrike が調査したインサイダーによるインシデントの半数近くは、意図しない誤操作に関するものだ。具体的に言うと、制御不能になったエクスプロイト・テストや、適切な保護対策を講じることなく実行した攻撃的なセキュリティ・ツール、未検証コードのダウンロードなどが挙げられる。

CrowdStrike は、「一部のインシデントは、セキュリティの専門家が使用するネットワークからのエクスプロイト・テストが、セグメント化された仮想マシンではなく、本番ワークステーション上で行われることで引き起こされた」と述べている。

CrowdStrike のレポートによると、以下の脆弱性のケースの大半において、Metasploit Framework や ElevateKit のようなツールが関与しているという:

- CVE-2021-42013:Apache HTTP Server 2.4.49/2.4.50 のパス・トラバーサル の脆弱性。

- CVE-2021-4034 (PwnKit):Polkit システム・サービスの境界外書き込み/読み取りの脆弱性。

- CVE-2020-0601:Windows CryptoAPI の成りすましの脆弱性。

- CVE-2016-3309:Windows カーネルの権限昇格の脆弱性。

- CVE-2022-21999:Windows Print Spooler の権限昇格の脆弱性。

これらの脆弱性が企業ネットワーク内で発生すると、すでにネットワークに足場を築いている脅威アクターに対して新たな悪用のベクターが提供され、全体的なセキュリティ・リスクが増大する可能性が高まる。

しかし、それ以上に重要なのは、脅威アクターによる偽 PoC エクスプロイトの作成やや、デバイスにマルウェアをインストールするセキュリティ・ツールの作成もなどが珍しくないことである。

たとえば、2023年5月には、Windows の 偽の PoC エクスプロイトを配布し、デバイスを Cobalt Strike バックドアに感染させるという攻撃が発生している。

また別の攻撃では、脅威アクターが Windows と Linux のマルウェアをインストールする、ゼロデイ・エクスプロイトの偽 PoC を配布していたことが、Rapid7 により発見されている。

どちらのシナリオでも、偽のエクスプロイトをワークステーションにインストールすることで、企業ネットワークへの初期アクセスが可能となり、サイバー・スパイ/データ窃盗/ランサムウェアなどの攻撃につながる可能性がある。

インサイダーによる意図的で悪意のある侵害と、無意識のうちの悪意のない侵害ですが、どちらも同様に、大きなリスクを引き起こすものだと認識する必要があります。今年の初頭に、いかつかの興味深い記事がありました、よろしければ、ご参照ください。

2023/01/30:インサイダー:多発する攻撃と困難な発見への懸念

2023/02/02:セキュリティ調査:インサイダーは? 予算は? 人員確保は?

2023/03/17:2023 インサイダー脅威 Top-5:今後も変化し続ける

You must be logged in to post a comment.