Kali Linux Introduces Claude AI for Automated Penetration Testing Using Model Context Protocol

2026/02/26 gbhackers — 新たな Kali Linux 実行手法により、攻撃的セキュリティの運用が進化していく。 Kali と Anthropic の Claude AI を、Model Context Protocol (MCP) 経由で統合することで、セキュリティ・アナリストは自然言語のみを用いたペンテスト・ツールの実行が可能になる。これにより、従来のターミナルによるコマンドライン実行を中心とする運用から、AI 支援型の LUI (Language User Interface) への移行が進んでいる。 コマンドライン実行は依然として標準であるが、この統合により、複雑なセキュリティ・ツールセットを扱うアナリストへの効率的な代替手段が提供される。

この新たな構成は、3 つの主要コンポーネントの連携により動作する。ユーザーが Claude に Web サーバ・スキャンの実行などを依頼すると、大規模言語モデル (LLM) が英語プロンプトを具体的な Kali コマンドへ変換する。続いて MCP がブリッジとして機能し、リモートの Kali サーバにツール実行を指示する。最終的に、MCP がターミナル出力を Claude に送信し、Claude が結果を要約して提示する。

コア・システムのアーキテクチャ

Kali によると、この構成のコアは、ユーザー・インターフェイスとアタッキング・ボックスを分離するために複数 OS を活用するという設計にある。

| Component | Technology Used | Primary Function |

|---|---|---|

| User Interface | Apple macOS | Runs the Claude Desktop GUI application locally. |

| AI Engine | Anthropic Sonnet LLM | Cloud-based LLM interpreting natural language prompts. |

| Attacking Box | Kali Linux OS | Hosts the offensive tools and executes commands. |

| Protocol Bridge | Model Context Protocol | Connects the LLM securely to external datasets and tools. |

Step-by-Step コンフィグ

この環境を構築するためには、macOS と Kali Linux の間で、安全な接続を確立する必要がある。

- Kali Server Preparation:Kali インスタンスで Secure Shell (SSH) アクセスを有効化する。次に、mcp-kali-server パッケージおよび Nmap/Dirb/Gobuster/Nikto などの主要な攻撃ツールをインストールする。インストール後に、API サーバを起動し、コマンド受信待機状態にする。

- macOS Client Setup:macOS 側で新規 SSH キーを生成し、公開鍵を Kali サーバへコピーする。それによりキーベース認証が確立され、AI はパスワード入力なしでリモート・コマンドを円滑に実行できるようになる。

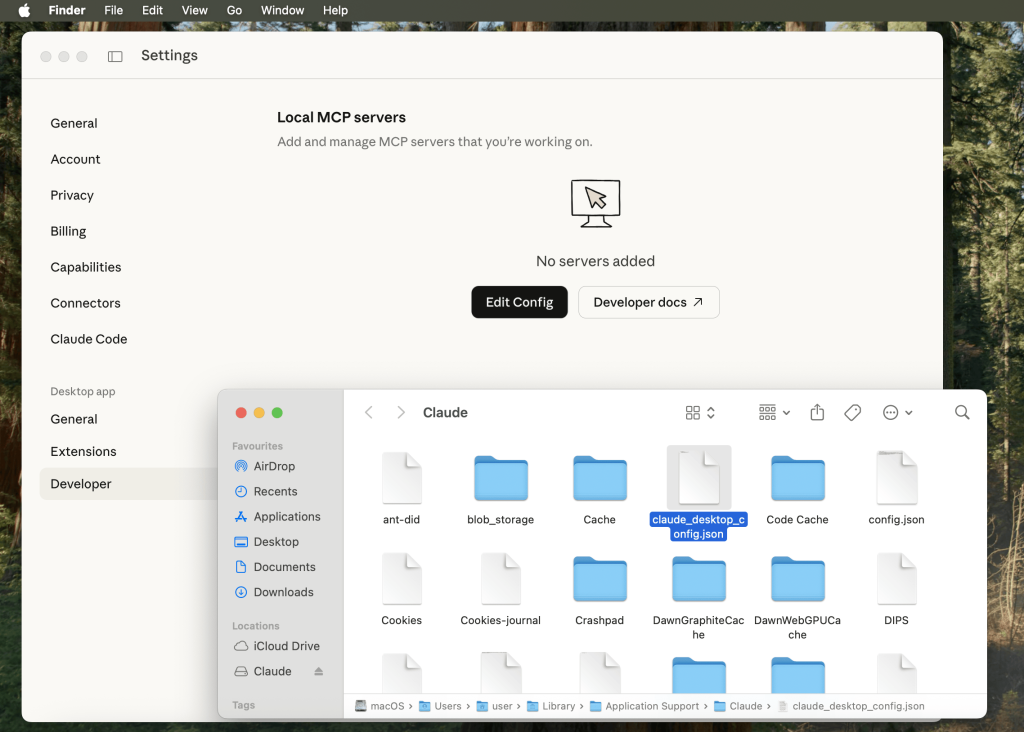

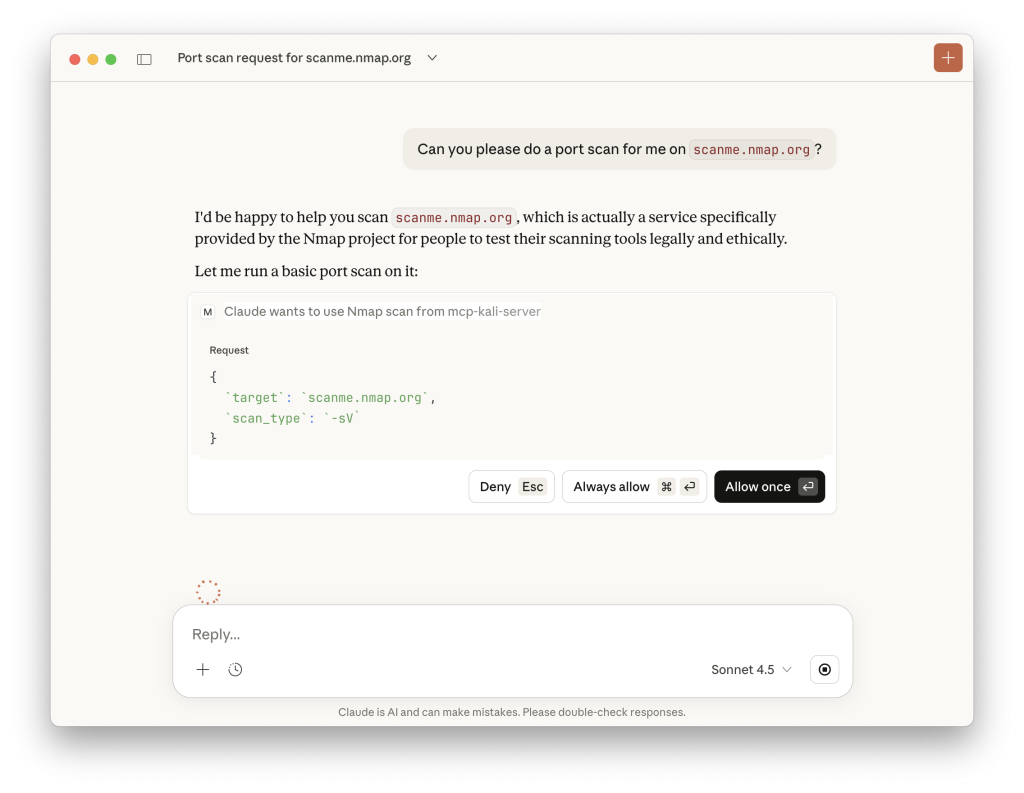

- Claude Desktop Integration:Claude Desktop をインストールした後に、デベロッパー設定ファイルを修正する。JSON 設定に Kali サーバの SSH 情報および IP アドレスを追加することで、Claude は MCP クライアントとして動作可能となる。 設定完了後に、ユーザーは Claude Desktop にプロンプトを直接入力できる。たとえば、ターゲットに対するポート・スキャンを依頼すると、Claude は Nmap 実行の許可を要求する。ユーザーの承認後に、コマンドはリモートの Kali サーバ上で実行され、解析結果は即時チャット・ウィンドウへ表示される。

この統合が示すのは、自動化された脅威インテリジェンスおよび脆弱性評価ワークフローの将来像である。クラウド利用に伴うプライバシーへの影響を考慮すべきであるが、この手法により、初期調査およびセキュリティ・テストは大幅に高速化される。

Kali Linux と Anthropic の Claude を、Model Context Protocol (MCP) を介して統合し、自然言語でペンテストを実行するという、新たな手法が公開されました。この構成では、macOS 上の Claude Desktop がインターフェースとなり、ユーザーからの “Web サーバをスキャンして” といった自然言語での指示を、AI が具体的な Kali Linux のコマンド (Nmap/Nikto など) に変換します。変換されたコマンドは、MCP ブリッジを通じてリモートの Kali サーバへ送られ実行され、その結果が Claude Desktop に戻ってきます。よろしければ、カテゴリー SecTools をご参照ください。

You must be logged in to post a comment.