Skylab IGX IIoT Gateway Vulnerability (CVE-2024-4163): Root Access for Attackers

2024/04/25 SecurityOnline — 広く使用されている Skylab IGX IIoT Gateway に、機密性の高い産業用システムを危険にさらす、深刻な脆弱性 CVE-2024-4163 が発見された。この脆弱性の悪用に成功した攻撃者は権限を昇格させ、影響を受けるデバイスの完全な制御を奪い、重要な OT (operational technology) 環境へ侵入する可能性を持つことになる。

悪用の仕組み

Skylab IGX IIoT Gateway の限定されたシェル機能に、悪用が可能なバグが存在することを、Govtech の研究者である Tan Inn Fung と Mah Chia Hui が発見した。

Skylab IGX IIoT Gateway の限定されたシェル機能とは、OS 内のあらゆるファイルの読み取り/書き込み/変更を行うものだ。したがって、この機能を悪用する攻撃者は、”/etc/passwd” ファイルを置き換え、新しい root ユーザー・エントリーを導入し、制限されたシェルから抜け出し、対象システムにおける無制限の root アクセスを獲得できる。いったん root アクセスが達成されると、攻撃者は IIoT ゲートウェイを完全に制御できるようになり、ネットワーク全体に深刻な脅威をもたらす可能性が生じる。

脆弱なバージョン

脆弱性 CVE-2024-4163 は、Skylab IGX IIoT Gateway の 1.2.12 以下に存在する。IGX IIoT Gateway は、工場/生産ライン/IT ネットワーク間における重要なブリッジとなっているため、侵害された場合には、深刻な被害が生じる可能性がある。

潜在的な影響

- データ漏洩:機密性の高い OT データ/設計図/知的財産などが、攻撃者により窃取される可能性がある。

- オペレーションの中断:重要な機械の停止や、意図的な誤作動、生産プロセスの完全な停止などが、攻撃者により引き起こされる可能性がある。

- ランサムウェア攻撃:産業用ネットワーク全体をランサムウェアに感染させる土台として、侵害されたゲートウェイが悪用され、オペレーションが麻痺する可能性がある。

- 安全上の危険:機械に対する悪意のコントロールは、作業員の安全や施設の完全性に潜在的なリスクをもたらす。

緊急の対応が求められている

脆弱性 CVE-2024-4163 のリスクを軽減するために、ユーザーに対して推奨される措置は以下の通りだ:

- バージョンを確認する:IGX IIoT Gateway のバージョンが 1.2.12 以上であることを確認する。

- パッチを適用する:アップデートが必要な場合には、ベスト・セキュリティ・プラクティスに従って最優先でインストールする。

- 異常を監視する:ゲートウェイまたは接続された OT デバイスの、異常な動作を監視する。

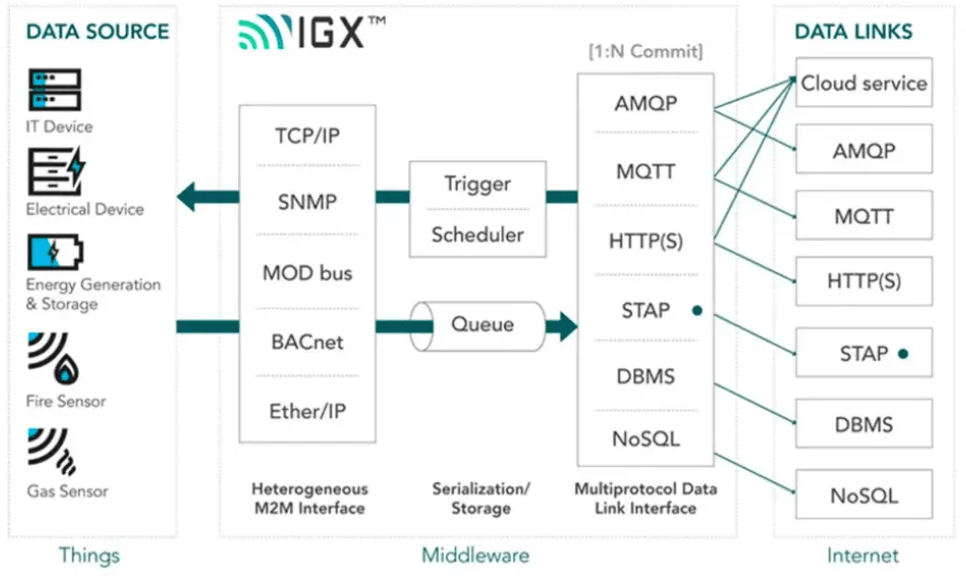

Skylab IGX について調べてみたら、Azure Market Place で紹介されていました。そこでは、物理デバイスの接続とネットワーク・バックホール機能をモジュラー設計で実現した、新しい種類の IoT ゲートウェイである。 高度なマルチプロトコル対応のミドルウェアを搭載しており、あらゆる種類の IoT データ・ソースおよびディスティネーションとのインターフェイスを可能にする。それにより、IGX はコストを抑えながら、効率的かつ迅速に拡張を実現し、数十億のデバイスまでサポートできる」と説明されています。よろしければ、IIoT で検索も、ご利用ください。

You must be logged in to post a comment.