CVE-2024-22116 (CVSS 9.9): Critical RCE Vulnerability Found in Zabbix Monitoring Solution

2024/08/13 SecurityOnline — エンタープライズ・レベルの IT インフラ監視ソリューションとして広く採用されている、オープンソースの Zabbix が公表したのは、システムの完全な侵害につながる可能性を持つ、深刻なセキュリティ脆弱性に関する情報である。この脆弱性 CVE-2024-22116 (CVSS:9.9) を放置すると、深刻な結果を招く可能性があることを、Zabbix は強調している。

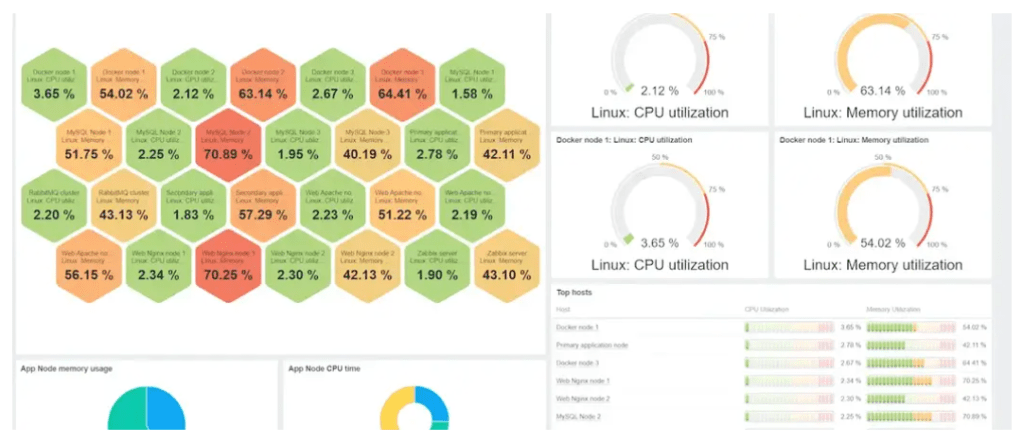

Zabbix は、シンプルなアプリケーションから複雑で大規模な環境にいたるまでの、幅広い IT リソースを監視できることで評価されている。しかし、この柔軟性が深刻なセキュリティ欠陥への扉を開いているという。この脆弱性は、監視ホスト・セクションのスクリプト実行機能における、Ping スクリプトに存在している。

この脆弱性の影響を受けるバージョンでは、権限を制限された管理者であっても、スクリプト・パラメータのデフォルト・エスケープが存在しないことを悪用できる。この見落としにより、悪意の管理者が Ping スクリプトを介して、任意のコード実行を達成し、インフラの完全な侵害につながる可能性が生じる。Zabbix はミッション・クリティカルな環境に導入されることが多いため、このような脆弱性が悪用された場合、壊滅的な影響が発生する可能性がある。

この脆弱性は、Zabbix の以下のバージョンに影響する:

- 6.4.0 〜 6.4.15

- 7.0.0alpha1 〜 7.0.0rc2

すでに Zabbix は、以下の修正バージョンで、この問題に対応している:

- 6.4.16rc1

- 7.0.0rc3

管理者に対して強く推奨されるのは、上記のバージョンへと可能な限り早急にアップデートし、悪用のリスクを軽減することだ。

この脆弱性の影響は広範囲に及ぶ。悪用に成功した攻撃者は、任意のコードを実行する能力を獲得し、事実上 Zabbix サーバを制御できるようになる。そこから攻撃者は、監視対象であるインフラ全体に更なる攻撃を仕掛け、データ漏洩/サービス中断などに加えて、ネットワークの完全な乗っ取りを引き起こす可能性を手にする。

企業のシステム環境の監視/管理において、Zabbix が重要な役割を担っていることを考えると、この脆弱性が悪用された場合において、サービスの可用性/データの完全性と機密性が、著しく損なわれる可能性が生じる。

脆弱性 CVE-2024-22116 の発見は、セキュリティ研究者 justonezero の功績によるものであり、HackerOne バグ報奨金プラットフォームを通じて公表された。

この発見/報告を受け、すでに Zabbix チームは、深刻な問題を修正している。それに加えて、いくつかの脆弱性にもパッチを適用する、アップデートをリリースしている。

Zabbix の Ping スクリプトに、深刻な脆弱性 CVE-2024-22116 (CVSS:9.9) が存在しているとのことです。ご利用のチームは、十分に ご注意ください。なお、Zabbix 関連の直近の記事は、2024/05/17 の「Zabbix の深刻な SQLi の脆弱性 CVE-2024-22120 (CVSS 9.1) が FIX:PoC も提供」です。よろしければ、ご参照ください。

You must be logged in to post a comment.