Fortra warns of max severity flaw in GoAnywhere MFT’s License Servlet

2025/09/19 BleepingComputer — Fortra が公表したのは、GoAnywhere MFT の License Servlet に存在する、コマンド・インジェクション攻撃に悪用され得る深刻な脆弱性 CVE-2025-10035 についての警告と、セキュリティ・アップデートのリリースに関する情報である。GoAnywhere MFT は、Web ベースのマネージド・ファイル転送ツールであり、組織によるファイルの安全な転送をサポートし、また、共有ファイルにアクセスしたユーザーの監査ログを維持するものだ。

この脆弱性 CVE-2025-10035 は、信頼できないデータのデシリアライズに起因し、ユーザー操作を必要としない、低複雑性のリモート攻撃により悪用される可能性がある。Fortra は、この脆弱性は最近に発見されたものだと述べているが、報告者について、また、攻撃での悪用については明らかにしていない。

同社が 2025年9月18日 (木) に公開したセキュリティ・アドバイザリには、「GoAnywhere MFT の License Servlet に存在するデシリアライズの脆弱性により、偽造された有効なライセンス・レスポンス署名を持つ攻撃者が、任意のオブジェクトをデシリアライズしてコマンド・インジェクションを引き起こす可能性がある」と記されている。

Fortra は、「2025年9月11日のセキュリティ・チェックで確認されたのは、インターネット経由で Admin Console にアクセス可能な GoAnywhere の顧客が、第三者による不正アクセスの危険にさらされる可能性である。当社は直ちにパッチを開発し、緩和策を提供している。顧客にとって必要なことは、コンフィグの確認と、Admin Console へのパブリック・アクセスの遮断である」と、BleepingComputer に対して述べた。

すでに同社は、GoAnywhere MFT 7.8.4/Sustain Release 7.6.3 をリリースし、脆弱性 CVE-2025-10035 に対処している。また、迅速なアップグレードが不可能な IT 管理者に対しては、GoAnywhere Admin Console へのインターネット経由アクセスを遮断することで、脆弱なシステムを保護するようアドバイスしている。

さらに Fortra は、「この脆弱性の悪用は、対象となるシステムのインターネットが、外部へ向けて公開されている場合に甚大な被害を引き起こす可能性がある」と付け加えた。

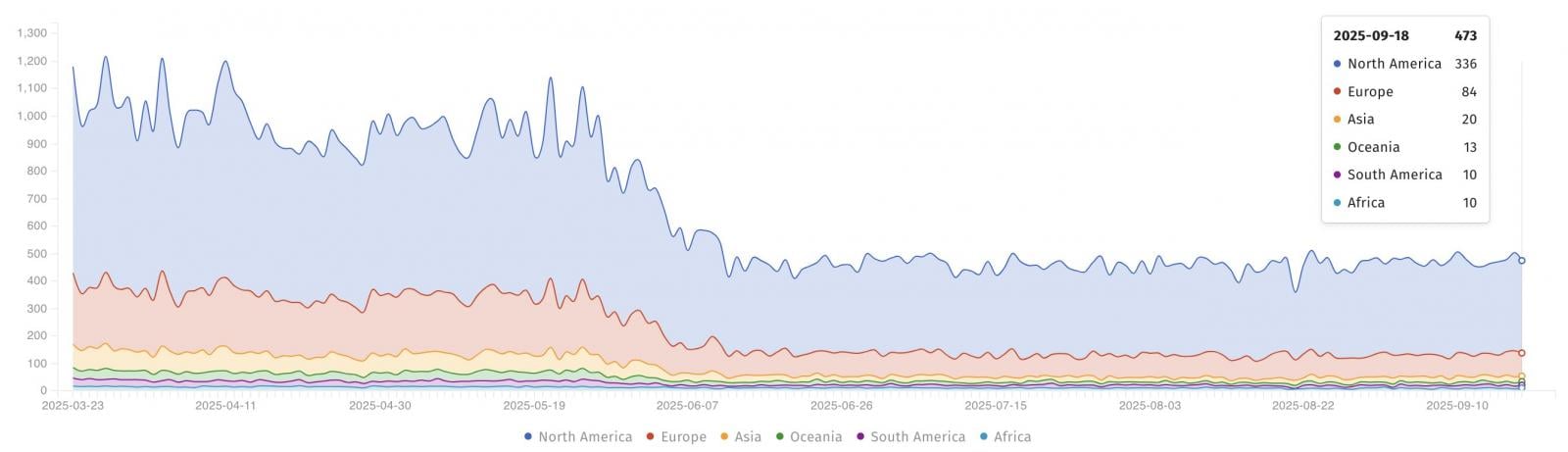

非営利団体 Shadowserver Foundation のセキュリティ・アナリストは、470 以上の GoAnywhere MFT インスタンスを監視しているが、パッチの適用/未適用と、Admin Console の公開/非公開は不明である。

現時点において、脆弱性 CVE-2025-10035 の積極的な悪用は認識されていないが、GoAnywhere MFT などのセキュア・ファイル転送ソリューションは、脅威アクターたちにとって魅力的な標的である。したがって、管理者に推奨されるのは、GoAnywhere MFT インスタンスへの速やかなパッチ適用となる。

思い出してほしいのは、GoAnywhere MFT の深刻なリモート・コード実行の脆弱性 CVE-2023-0669 を、2年前に悪用した Clop ランサムウェア・グループが、130 以上の組織に侵入したと主張していたことだ。

そのときの攻撃者は、2023年3月に CISA の KEV カタログに追加された2つの Cobalt Strike 脆弱性 (CVE-2022-39197/CVE-2022-42948) も悪用していた。

GoAnywhere MFT に加えて、脅威エミュレーション・ツール Cobalt Strike を提供する Fortra (旧称 HelpSystems) は、世界中の 9,000 以上の組織にソフトウェアとサービスを提供するサイバー・セキュリティ企業である。

Fortra によると、同社の GoAnywhere ソフトウェア製品は、数十の Fortune 500 企業を含む 3,000 以上の組織で使用されているとのことだ。

GoAnywhere MFT の License Servlet に見つかった脆弱性は、信頼できないデータのデシリアライズに起因するものです。偽造したライセンス・レスポンスを悪用する攻撃者は、任意のオブジェクトをデシリアライズさせ、そこからコマンド・インジェクションにつなげるというシナリオが成り立ちます。ユーザー操作を必要とせず、ネットワーク経由の攻撃だけで成立してしまう点で、複雑さが低くても影響が大きいと、この記事は指摘しています。ご利用のチームは、ご注意ください。よろしければ、Fortra で検索も、ご参照ください。

You must be logged in to post a comment.