Database of 323,986 BreachForums Users Leaked as Admin Disputes Scope

2026/01/10 hackread — 2026年1月9日に、悪名高いサイバー犯罪者とハッカーのフォーラム BreachForums で情報漏洩が発生した。このダークウェブのデータベースが公開されたことで、32 万人以上のユーザーに対して注目が集まっている。周知の通り、これまでにも BreachForums は数々のインシデントに見舞われてきた。このプラットフォームは、法執行機関による押収や、消滅した後の再登場などの経緯を持つ。2022年に、前身である RaidForums への警察による閉鎖が行われたが、その後に BreachForums が活動の拠点となっていた。さらに2025年4月の初旬に、このフォーラムは理由も示さないまま忽然と姿を消した。

多くの関係者が、警察による強制捜査を疑ったが、サイトの消失は押収ではなくセキュリティ上の問題によるものだと、そのときの Hackread.com は報じた。その後の、2025年7月に、このフォーラムは再びオンラインに戻った。

漏洩したデータベース

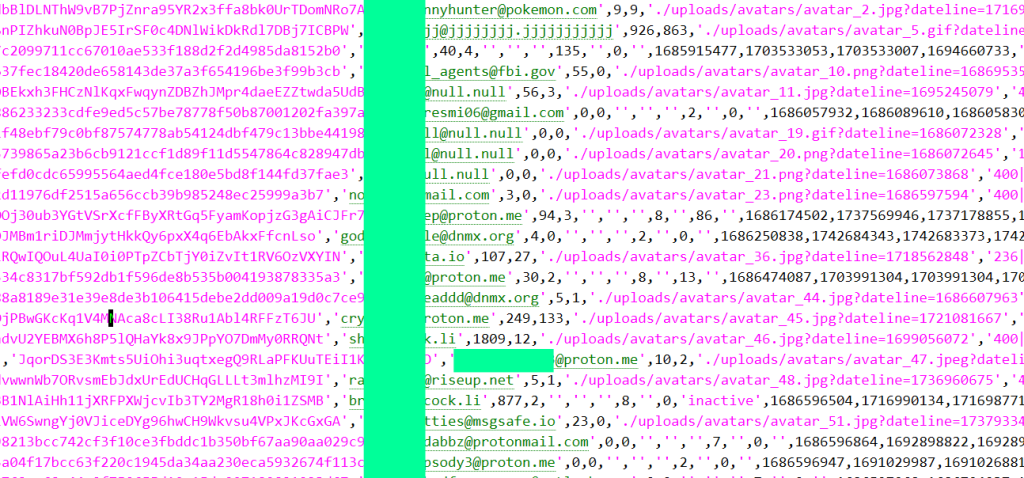

Resecurity は Hackread.com に調査結果を共有し、漏洩したファイルには 323,986 人分のユーザー情報が含まれていることを確認した。そこに含まれている、”MySQL DB” から抽出されたメタデータであり、基本的なデジタル・フットプリントとして、画面の背後にいる人物の特定に役立つ可能性がある。

このデータベースは “shinyhunte.rs” で公開された。このサイトは、過去にも盗難データ・セットをホストしていたが、悪意のコンテンツ・リスクがあるため、直接アクセスすることは推奨されない。以前にも、このプラットフォームは Salesforce 関連の侵害に続き、Fujifilm/GAP Inc./Vietnam Airlines/Engie Resources/Qantas Airways Limited/Albertsons Companies に関連するデータ漏洩で使用されていた。

BreachForums のデータベースには、過去のフォーラム運営者に関連付けられる有効な PGP 署名が添付されていた。それにより示唆されるのは、このデータセットが真正であり、内部フォーラム・システムから生成された可能性が高いことである。

参考として、ShinyHunters は固定された組織ではなく、常に変化するアライアンスの一員である。Scattered Lapsus$ Hunters や The Com といったコミュニティの名称を耳にしたことがあるかもしれないが、これらは無作為な名前ではなく、ツールや標的を共有するために連携する若いハッカーのスーパー・グループを指している。

別の報告書において研究者たちが説明するのは、ShinyHunters という広義の名称は、若い IT プロフェッショナルが疑わしい行為に巻き込まれる現象を示すための呼称であるという点だ。それを強調することで、他の有能な若者が、これらの犯罪集団から距離を置くよう警告したいという意図がある。

Hackread.com も、漏洩したデータ・セットを独自に検証した。その結果として判明したのは、一般的なプロフィール・メタデータに加え、ユーザーの表示名/メールアドレス/Argon2i のパスワード・ハッシュ/Telegram などの外部アカウントへのリンクが含まれていることだった。パスワードは平文で保存されず、暗号化されていた。しかし、これらのデータ・ポイントの組み合わせにより、影響を受けたユーザーの特定や、脅威アクターの帰属を追跡できる。

BreachForums からの回答

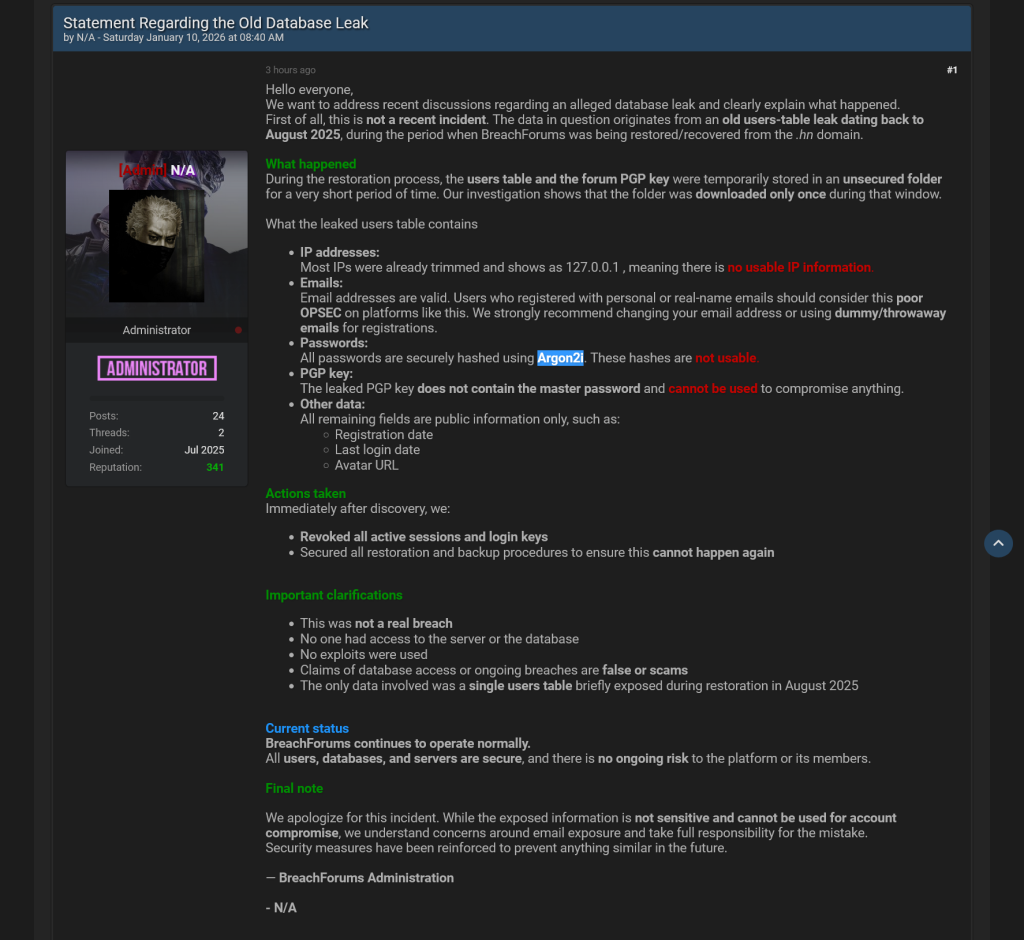

“N/A” というエイリアスを用いる BreachForums の管理者は、データベース漏洩の報告に対して、「一連のデータの漏洩は、2025年8月の “.hn” ドメイン削除後のフォーラム復旧プロセス中に発生した、過去のインシデントに起因する」と主張している。管理者によると、ユーザーテーブルとフォーラムの PGP キーは、セキュリティ保護されていないディレクトリに一時的に保存されており、その期間中に一度ダウンロードされたという。

さらに管理者は、このインシデントではサーバ侵害/データベースへの不正アクセス/エクスプロイトは発生していない強調した。その上で、現在進行中の侵害が存在するとの主張は、誤りであると述べた。それに加えて、データセット内のパスワードは Argon2i ハッシュとして保存され、IP アドレスは大部分が切り捨てられており、残りのフィールドは公開情報で構成されていたと説明している。フォーラム側は、その時にすべてのセッションが無効化され、復旧手順はセキュリティ保護されていると述べている。

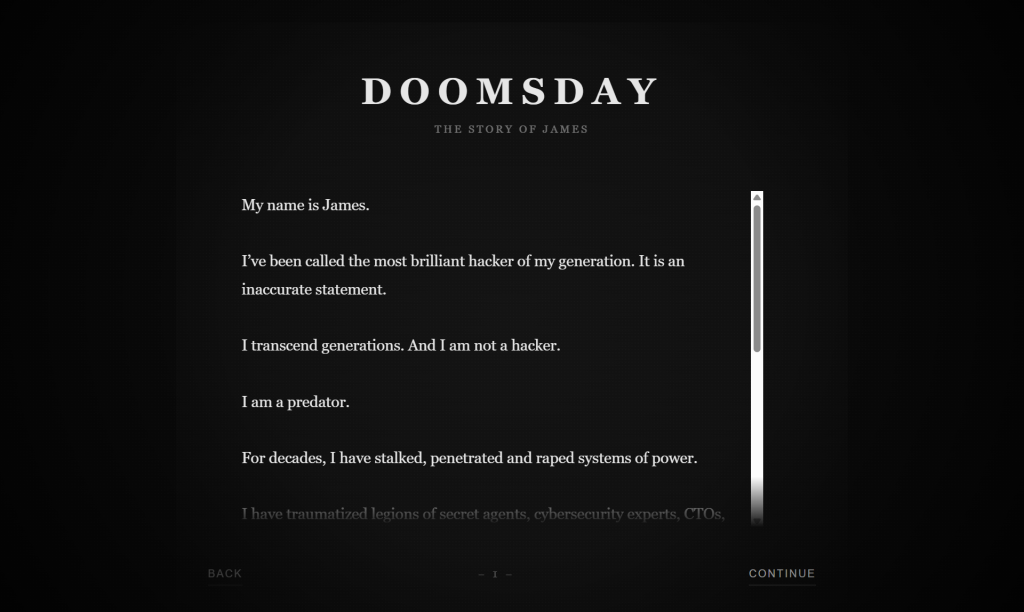

リーク情報と共に拡散した James のメッセージ

流出したデータベースに加え、”James” と名乗る人物が署名した、長文のマニフェストも “shinyhunte.rs” に掲載された。この演出的かつイデオロギー的な文体で書かれた文書には、高圧的な主張と脅迫に加えて、複数のサイバー犯罪者やグループへの言及が含まれていた。

このメッセージの内容は独自に検証されていない。この種のマニフェストは、アンダーグラウンド・フォーラムにおいて注目を集め、偽情報を拡散し、犯人特定を混乱させる目的で頻繁に用いられる。この文書の外観のみからは、作成者や言及された人物の身元は確認できない。そのため、事実の開示ではなく、未検証のレトリックとして扱う必要がある。

このリークが重要な理由

周知の通り、これほど包括的に、犯罪組織の情報が露出する事例は極めて稀である。このインシデントが示すのは、最も悪質とされるグループであっても、他者の弱点を突く行為により、自らも脆弱になり得ることである。

研究者たちが指摘するのは、犯罪グループの基盤の露出は、広範な防御効果をもたらす可能性がある点だ。なぜなら、違法ネットワークを破壊し、将来の勧誘を抑止する効果が期待できるためである。さらに研究者たちは、データベースを共有する複数のチームが分析を行うことで、サイバー犯罪の悪循環を断ち切りたいと考えている。それにより、このようなコミュニティへの関与が抑止されていく。

サイバー犯罪者が集まるフォーラムが、情報漏洩に見舞われるという、きわめて稀なインシデントが発生しました。 ダークウェブ BreachForums の管理者によると、この問題の原因は、 2025年8月のフォーラム復旧作業中に発生したサーバー管理上のミスコンフィグにあるとのことです。具体的には、ユーザー情報が含まれるデータベース・ファイルと、重要な PGP キーが、セキュリティ保護されていない公開ディレクトリに一時的に保存されていました。その隙を突かれ、外部からデータをダウンロードされてしまったことが、今回の 32 万人分におよぶデータ露出に直結したと主張しています。

その一方で、この記事に協力している Resecurity は、この犯罪エコシステムをハニーポットで捕捉したと述べています。なお、BleepingComputer も、この件を追跡しており、「収集された IP アドレスの大半は、ローカル・ループバック IP アドレス (0x7F000009/127.0.0.9) にマップされているため、あまり役に立たない」と述べています。つまり、323,986人分のユーザー 情報といっても、その有用性は限定されていると推測できます。しばらくの間は、情報が錯綜しそうです。よろしければ、2026/01/05 の「Resecurity の AI ハニーポット:ShinyHunters に打撃を与えた巧妙な合成データ作戦とは?」も、ご参照ください。

You must be logged in to post a comment.