Threat Actors Exploit Apache ActiveMQ Vulnerability to Gain RDP Access, Deploy LockBit Ransomware

2026/02/25 gbhackers — Apache ActiveMQ の深刻な脆弱性 CVE-2023-46604 を悪用する脅威アクターたちが、Windows 環境へと深く侵入し、最終的に RDP 経由で LockBit ランサムウェアを展開している。このインシデントが示すのは、脆弱性 CVE-2023-46604 を放置すると、攻撃者に対して再侵入の機会と十分な準備時間を与える状況に陥ることだ。攻撃者による初期の足がかりが、最終的にはドメイン全体への影響へと発展する。

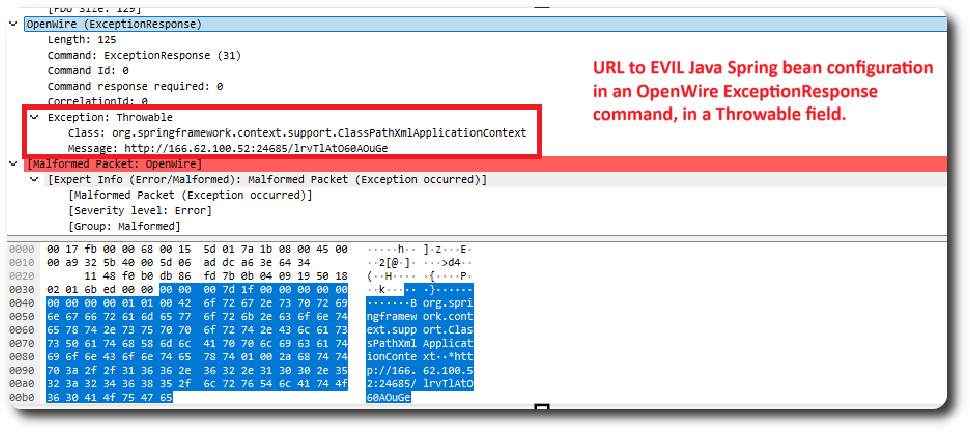

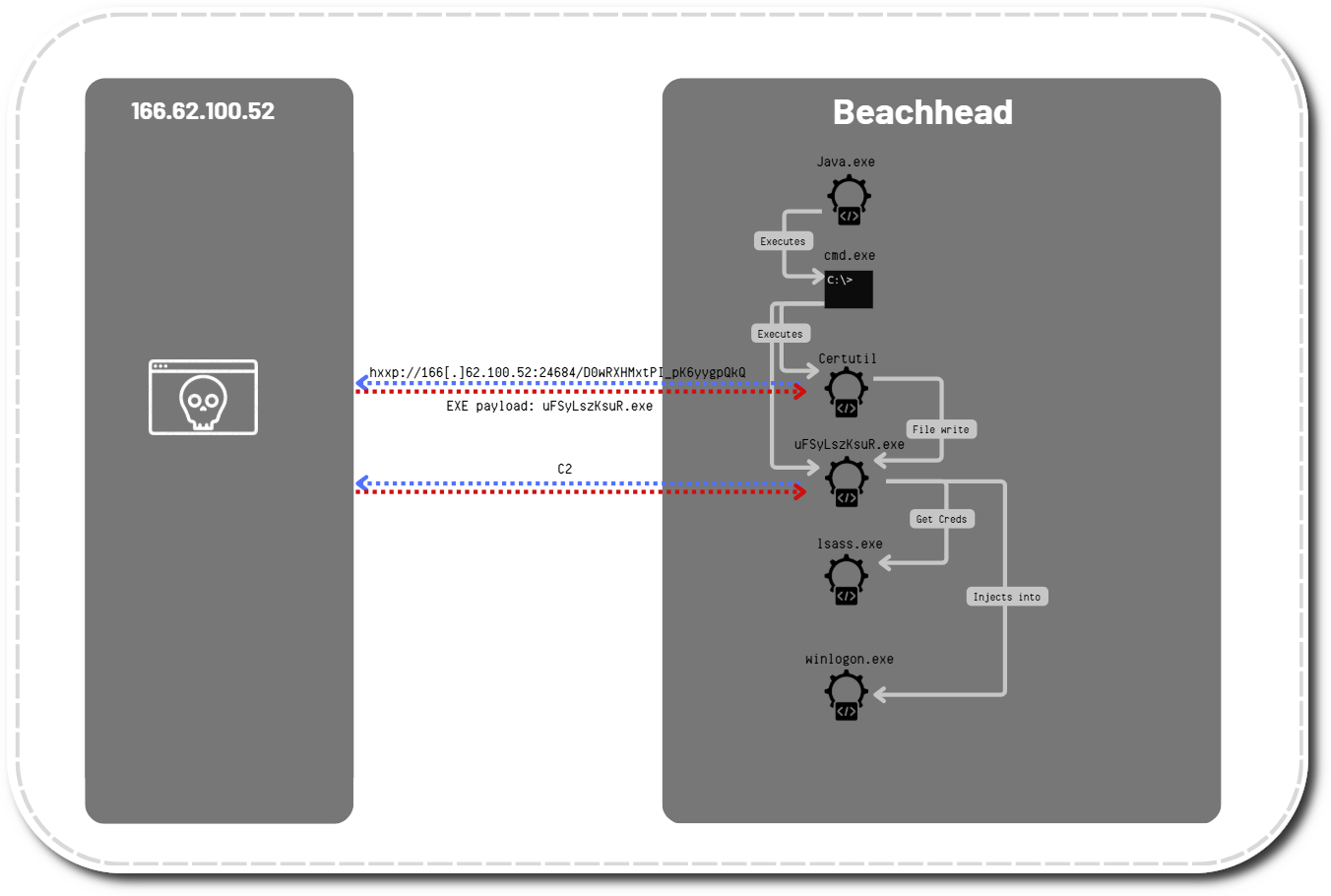

この攻撃では、悪意の Java Spring Bean コンフィグ XML がロードされ、そこからのサーバへの指示により、CertUtil を用いたリモートホストからのペイロードのダウンロードが実行される。

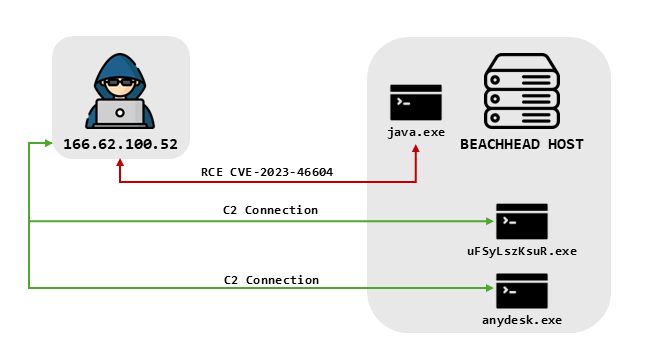

ダウンロードされるファイルは Metasploit stager であり、攻撃者の C2 インフラへの接続と ActiveMQ ホストの拠点化が行われる。

2024年02月中旬の攻撃では、インターネットに公開されていた Apache ActiveMQ サーバで、脅威アクターにより脆弱性 CVE-2023-46604 が悪用された。具体的には、Java OpenWire プロトコルの欠陥を悪用することで、リモートコード実行が引き起こされた。

そして、2026年2月23日付の DFIR Report が再検証した結果は、初期の悪用から約 40 分後に、Metasploit (Meterpreter) を用いたポスト・エクスプロイト攻撃が開始されたことだった。

Apache ActiveMQ の脆弱性

この攻撃者は GetSystem を実行して、自身の権限を SYSTEM へと昇格させた。続いて、LSASS プロセス・メモリへアクセスし、足がかりとするサーバから認証情報をダンプした。

この実行は Sysmon event ID 1 に記録され、ActiveMQ サーバ・プロセスである Java が、親プロセスとしてリストされた。

その後に 20 分以内に、ネットワーク・スキャンを示す SMB トラフィックが急増した。その後に、ドメイン管理者のアカウントを使用する、ラテラル・ムーブメントが実行された。その結果として、複数のホストにおいて、Metasploit ペイロードがリモート・サービスとして展開された。

複数システムで LSASS メモリ・アクセスが再実行され、1 台のサーバには業務アプリケーションに紐づく特権サービス・アカウントが保持されていた。このアカウントが、第 2 段階の侵入において重要となった。

第 1 段階の侵入において攻撃者は、永続化と検出回避のために AnyDesk を導入し、AutoStart サービスとしてインストールした。そして “rdp.bat” スクリプトを用いて、RDP を有効化し、ファイアウォールとレジストリを変更した。

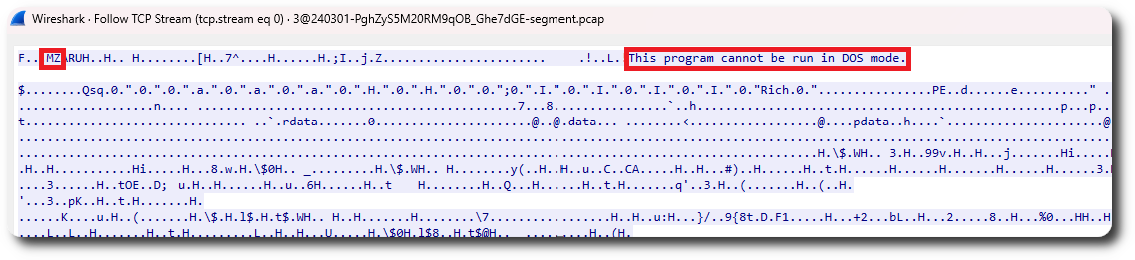

ネットワーク・トラフィック解析で確認されたのは、MZ ヘッダおよび “This program cannot be run in DOS mode” 文字列を含む実行ファイルのダウンロードだった。

続いて、この攻撃者は Windows System/Application/Security イベントログを削除し、インシデント対応を妨害した。一部システムでは、アクティブなアンチウイルスにより、Metasploit ベースのラテラル・ムーブメントが阻止された。

2 日目に入って、この攻撃者は Windows 標準ユーティリティで追加の探査を実行したが、構文エラーが散見された。それが示唆するのは、Windows に対する不慣れ、もしくは、不完全なプレイブックの使用である。それにより、攻撃者は一時的に環境へのアクセスを失った。

そして 18 日後に、この脅威アクターは再侵入し、同一の CVE-2023-46604 経路と C2 インフラを利用した。

再侵入と LockBit の最終展開

再侵入した攻撃者は、再び GetSystem を実行し、同じ手口で LSASS 認証情報を窃取した。続いて、ドメイン・アドミン・グループへの所属を確認した後に、以前に取得していた特権サービス・アカウントを用いてラテラル・ピボットを実施した。

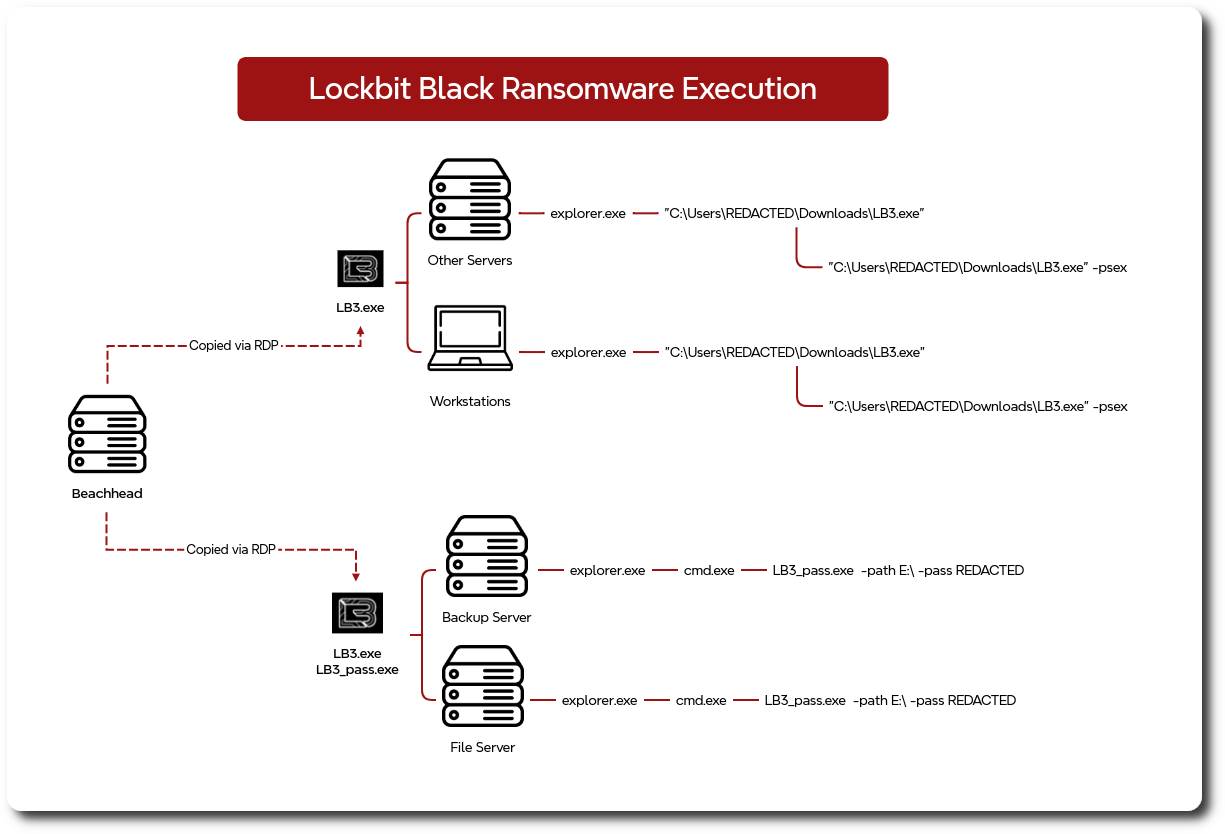

さらに、RDP を用いてバックアップ・サーバおよびファイル・サーバへアクセスし、RDP を有効化した。そして AnyDesk/ネットワーク・スキャンツール/2 種類の LockBit ペイロード (LB3_pass.exe と LB3.exe) を、” C:\Intel” およびユーザー Downloads 配下へ配置した。

その後に攻撃者は、RDP セッションを通じて、約 4 時間にわたり対話的に LockBit を実行した。重要なサーバでは、特定パスおよびパスワード・フラグが使用され、他のホストでは PsExec 型のスプレッダー・オプションが使用された。

ランサムウェア・バイナリは、LockBit シグネチャと一致したが、流出した LockBit Black builder により生成された可能性が高い。身代金の要求文は標準の LockBit とは異なり、公式インフラではなく Session プライベート・メッセージング・アプリのみでの連絡を指示した。

初期侵入からランサムウェア展開までの総時間は約 419 時間 (19 日間) であったが、18 日目の再侵入以降において、防御側に残された時間は 90 分未満であった。全面暗号化が迅速に開始された。

Apache ActiveMQ に存在する脆弱性 CVE-2023-46604 を放置した結果、19 日間にわたる潜伏期間を経て、最終的に LockBit ランサムウェアによりドメイン全体が壊滅的な被害を受けたというインシデントが報告されました。この攻撃は、Java OpenWireプロトコルの欠陥を突き、悪意 XMLファイルを読み込ませることで、リモートコード実行 (RCE) を達成することから始まります。攻撃者は、Windows 標準ツールの CertUtil を悪用して Metasploit (C2 ツール) をダウンロードさせ、わずか 40分で SYSTEM 権限への昇格と、LSASS プロセスからの認証情報窃取を完了させました。ご利用のチームは、ご注意ください。よろしければ、CVE-2023-46604 での検索結果も、ご参照ください。

You must be logged in to post a comment.