Microsoft: Fake AI Extensions Breached Chat Histories in 20,000+ Enterprise Tenants

2026/03/09 gbhackers ‐‐‐ 正規の AI アシスタント・ツールを装う、悪意の Chromium ベースのブラウザ・エクステンションの大規模な配布を、Microsoft が確認し、警告を発している。ChatGPT や DeepSeek に関連する一連のエクステンションは、Chrome Web Store で公開され、Google Chrome/Microsoft Edge の両方に対応している。しかし実際には、ブラウザ内の機密データおよび AI チャット内容を秘密裏に収集するものである。

Microsoft の調査によると、窃取されたデータに含まれるのは、完全な URL のセット/内部サイトの詳細情報/ChatGPT や DeepSeek などの LLM との会話の断片などである。コーディング/ビジネス戦略/機密文書作成に、多くの技術者が AI チャット・ツールを利用しているため、流出したデータには知的財産/内部ワークフロー/営業秘密などの機密情報が含まれている可能性がある。

Microsoft Defender の分析によると、ChatGPT や DeepSeek の生産性向上ツールとして宣伝された偽エクステンション群は約 900,000回インストールされ、世界中の 20,000を超えるエンタープライズ・テナントに影響を及ぼすことが確認されている。

エンタープライズ・ブラウザ内の生産性エクステンションが、この大規模なデータ収集活動により、持続的な監視メカニズムへと変質したと、Microsoft は警告している。

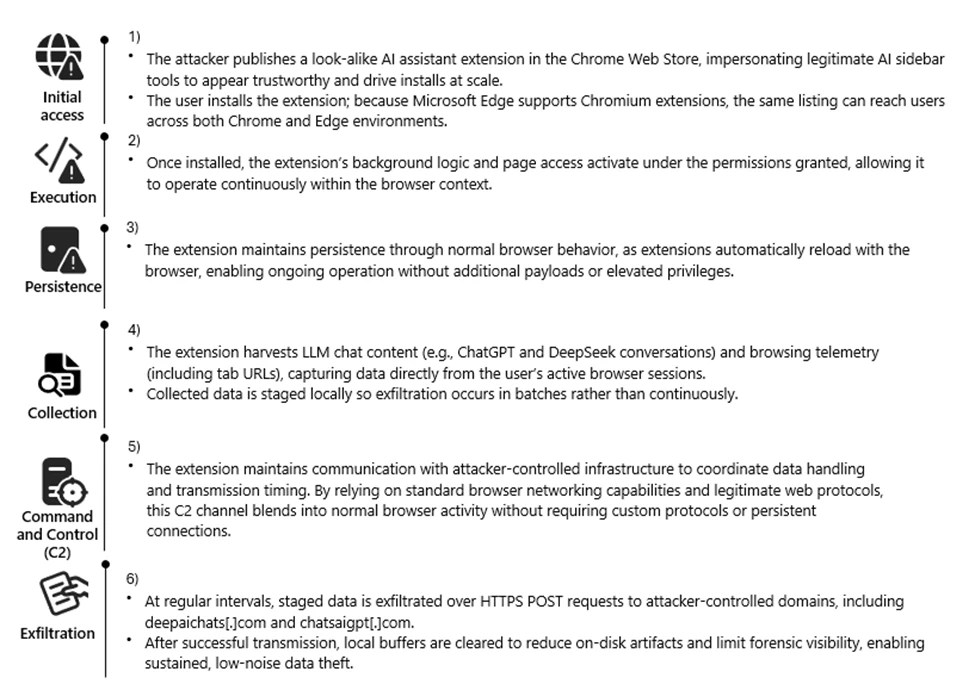

攻撃チェーンの概要

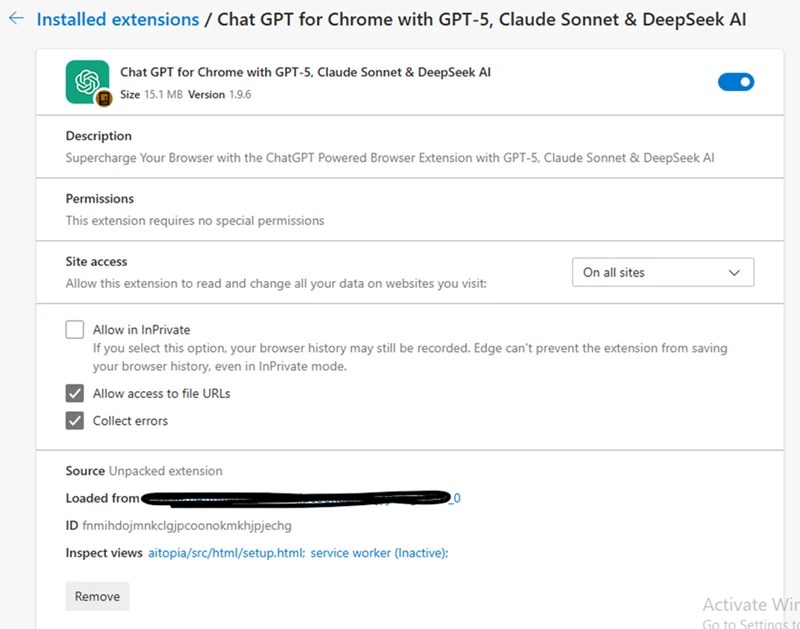

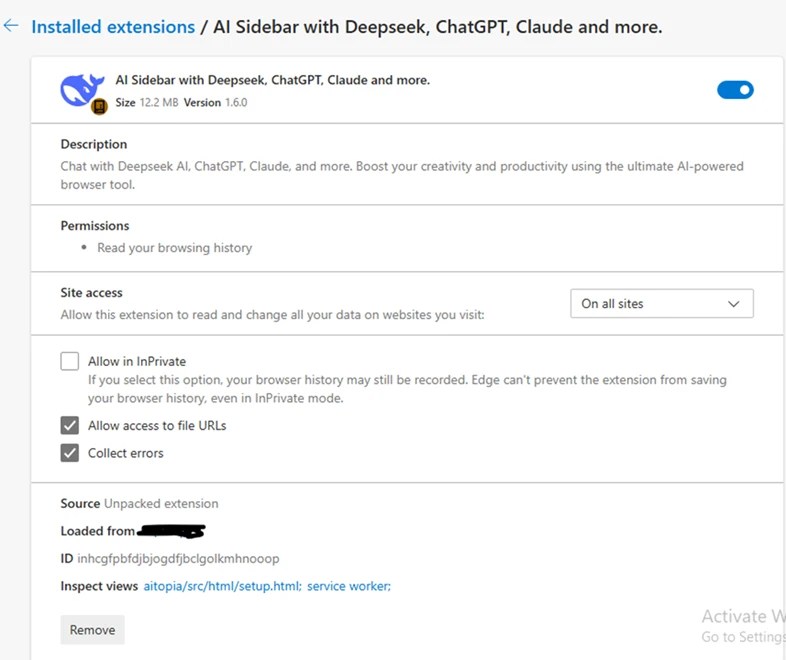

偵察:AI チャット・エクステンションの人気を悪用し、”AITOPIA” などの信頼性の高いブランドを模倣することで、攻撃者は正当性を装った。一部のエージェント型ブラウザは、ユーザーの利用習慣や企業における寛容なエクステンション・ポリシーを悪用し、悪意のプラグインを自動ダウンロードした可能性がある。

兵器化と配布:悪意のエクステンションは、ユーザー活動を受動的に監視するよう設計されていた。閲覧履歴やチャット内容を記録した後に、データをリモート・サーバへ送信していた。Chrome Web Store を通じて配布された一連のエクステンションは、魅力的な名称やデザインを用いてユーザーの警戒や企業のセキュリティ対策を回避した。

悪用と持続性:インストール後のエクステンションは、追加の許可を必要とすることなく、広範なデータ・アクセス権限を取得した。ユーザーが追跡機能を無効化しようとしても、後続アップデートによりテレメトリ機能が密かに再有効化され、監視が維持された。それらのエクステンションは、ブラウジング・セッションやデバイスが再起動した後も動作を継続し、通常のインストール済みエクステンションとして機能した。

コマンド&コントロール:収集されたテレメトリおよびチャットデータは、HTTPS POST リクエストを通じて “deepaichats[.]com/chatsaigpt[.]com” などの、攻撃者が管理するドメインへ定期的に送信された。これらの通信は、通常の Web トラフィックに偽装されていた。

訪問した大半の URL と AI チャットの断片が、バックグラウンド・スクリプトにより記録されていたことが、Microsoft の解析で判明した。これらのデータは、Base64 エンコードされた JSON 形式でローカルに保存された後に、定期的にアップロードされていた。最小限の同意制御とデフォルトでのテレメトリ再有効化により、これらのエクステンションは極めて侵襲的な挙動を示していた。

ブラウザ・ベースの AI 利用と機密データ処理が交差するエンタープライズ環境において、これらの挙動は深刻なコンプライアンス/プライバシー・リスクを引き起こす。

対応策

これらのエクステンションは、広範なテレメトリ収集メカニズムとして機能し、エンタープライズ環境におけるプライバシー/コンプライアンス・リスクを増大させ得る。Microsoft が企業のセキュリティ・チームに推奨するのは、以下の対策である。

- 既知の悪意ドメイン “*.chatsaigpt.com/*.deepaichats.com/*.chatgptsidebar.pro” へのアウトバウンド通信の監視。

- Microsoft Defender Vulnerability Management を介した、ブラウザ・エクステンションの監査と制約。

- Defender SmartScreen/Network Protection の有効化による、悪意の Web コンテンツのブロック。

- AI 生成コンテンツに対するデータ・ガバナンス制御を、Microsoft Purview により適用。

- 承認済み AI ツールおよびブラウザ・エクステンションを定義する、組織ポリシーの適用。

従業員に推奨されるのは、不審なエクステンションの速やかな確認と削除である。

セキュリティ・チームは、Microsoft Security Copilot を活用することで高度な脅威ハンティングを実施できる。Microsoft Defender XDR は、この種の活動を検知する機能を備えており、影響を受けたエンドポイント特定/インシデント調査/潜在的なデータ流出への対応を支援する。

今回の事案は、信頼できるブランドを模倣した悪意のエクステンションが、ブラウザの権限設定を悪用することで発生したものです。業務の効率化のために導入されたツールですが、バックグラウンド・スクリプトを通じて、Web サイトの閲覧履歴や AI との会話内容が、意図しないかたちで外部サーバへ送信されていました。一度インストールされると、自動更新機能の悪用によりテレメトリ収集が再有効化されるため、ユーザーが停止を試みても監視が続く仕組みになっていました。この件は、特定ソフトウェアの脆弱性 (CVE) というよりも、エクステンションに対する過度な信頼と、企業側の統制不足が招いた結果であり、利用ツールの権限管理が極めて重要であることを示しています。よろしければ、2026/01/06 の「ChatGPT と DeepSeek の会話を窃取する2つの Chrome エクステンション:90 万人以上のユーザーに影響」も、ご参照ください。

You must be logged in to post a comment.