UNC6426 Hackers Exploit NPM Package to Gain AWS Admin Access in 72 Hours

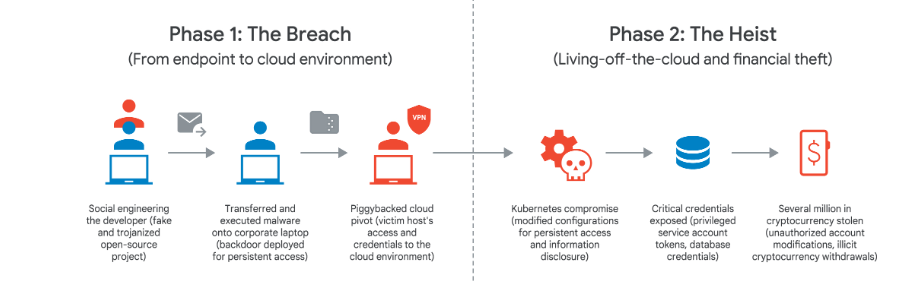

2026/03/11 gbhackers — UNC6426 ハッキング・グループは、通常の npm 更新を 72時間以内で、AWS 管理者権限奪取へと直結させた。このインシデントは、ロールが過剰権限で設定された場合に、CI/CD とクラウドの間の信頼関係が、きわめて脆弱化する状況を示している。具体的に言うと、開発者がコードエディタ・プラグイン経由で、影響を受けるパッケージを更新またはインストールした際に、ワークステーション上でポストインストール・スクリプトが密かに実行されるという状況が発生した。

QUIETVAULT というマルウェアは、環境変数やコンフィグ・ファイルの中から GitHub Personal Access Tokens (PATs) を探索し、窃取したデータを攻撃者が管理する公開 GitHub リポジトリへと送信する。

その結果、クラウド環境との直接のインタラクションを必要とせずに、信頼されるパッケージの通常どおりの更新という、開発者による日常的な操作だけで、高価値の認証情報が即座に漏洩した。

初期侵入を達成した状態不明の攻撃者は、その日のうちに窃取した PAT を悪用し、被害者組織の GitHub へ不正リクエストを送信し、ソフトウェア・サプライチェーン層への足掛かりを確立した。

上流で侵害された人気の Nx npm フレームワークへの、悪意コード QUIETVAULT の注入により、この攻撃が開始されたことが、インシデント対応調査により判明した。

さらに、このインシデントでは、ローカル LLM ツールを操作するマルウェアが、ファイル探索を高速化していたことも確認された。開発者の AI 対応環境自体が、認証情報の収集アシスタントに転用されたことになる。

GitHub から AWS へ 3日間

最初の侵害から 2日後に、金銭目的のクラスター UNC6426 が侵入を引き継ぎ、CI/CD アイデンティティを標的とした。

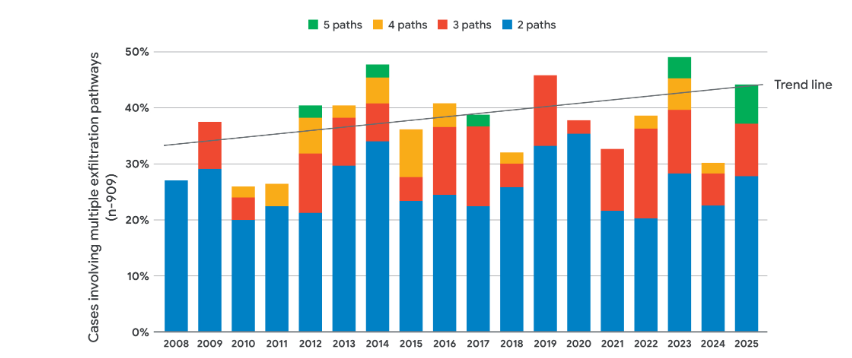

脅威アクターたちは、サードパーティ・ソフトウェア経由の侵入口 (44.5%) における、脆弱な認証情報を高い頻度で悪用している。この攻撃ベクターは、2025年上半期の 2.9% から大幅に増加している。

最初の侵入から 3日目に攻撃者は、GitHub Actions と AWS 間の正規 OpenID Connect (OIDC) 信頼関係を悪用し、NORDSTREAM の “–aws-role” 機能を使用して Github-Actions-CloudFormation というロール向けに、一時的 AWS Security Token Service (STS) 資格情報を発行した。

静的な AWS キーは不要であり、パスワードレス・デプロイを目的とする既存のアイデンティティ・フェデレーションが悪用された。

UNC6426 は NORDSTREAM を用いて、GitHub 内のシークレット列挙および悪意のパイプライン展開を実行し、CI/CD ワークフローに紐付く GitHub サービス・アカウント認証情報を抽出した。

重大な問題点として挙げられるのは、Github-Actions-CloudFormation ロールが、CI/CD 用として過剰な権限を持っていたことだ。UNC6426 は CloudFormation スタックを新規展開し、IAM エンティティ作成および変更権限を介して新たな IAM ロールを作成し、AWS 管理ポリシー AdministratorAccess を付与した。

最初の npm 実行から 72時間未満で、この攻撃者は、単一の GitHub トークンから本番環境 AWS 管理者ロールへの昇格を達成した。

データ流出インシデントの 35% において、不正なインサイダーたちは、メール/クラウド/USB などの複数経路を介してデータを持ち出している。

完全な管理者権限を取得した UNC6426 は、データ窃取および破壊活動へと移行した。複数の S3 バケット内オブジェクトを列挙/取得し、機密ファイルを流出させると同時に、重要な Elastic Compute Cloud (EC2) および Relational Database Service (RDS) インスタンスを終了させ、業務を妨害した。

影響: S3 データ窃取とクラウド破壊

アプリケーション・キーを復号した攻撃者は、依存サービスへの横展開能力を拡大した。混乱を拡大させるために、UNC6426 は内部 GitHub リポジトリを “s1ngularity-repository-…” へ改名して公開化し、運用影響と評判リスクを増幅させた。

初期侵害後の UNC4899 が、正規のバイナリとオーケストレーション・ツールを悪用する、LOTC 技術で悪意の活動を隠蔽していたことを、GTIG は観測している。

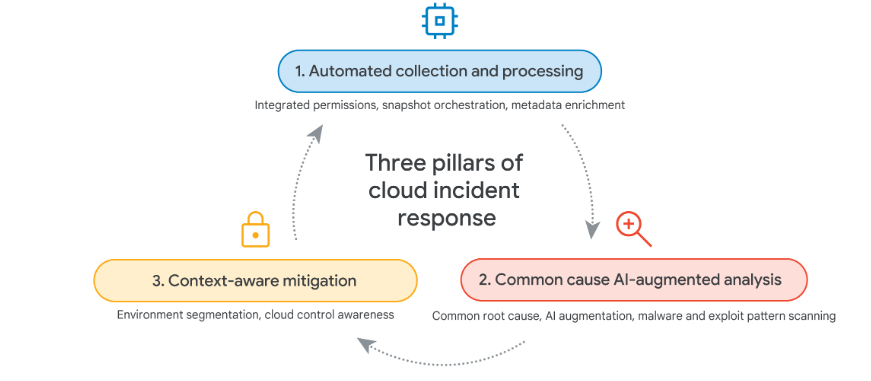

初期侵害から約 3日後に異常を検知した被害者組織は、アクセスの無効化/不正 IAM ロールの削除/CI/CD 設定の修復を迅速に実施した。

この、現代的な侵害の高速化に対応するために、組織にとって必要なことは、手動介入に依存しない統合型対応パイプラインの構築である。

この事例が示すのは、CI/CD に連動したアイデンティティおよび OIDC 信頼が、適切に制限されていない場合において、単一の開発者マシンへの侵害が、クラウド環境の完全な乗っ取りへと直結することである。

さらに示唆されるのは、開発者端末/CI/CD パイプライン/フェデレーション型クラウドロールを連鎖させることで、数週間ではなく数日でサプライチェーン侵害を完結するキルチェーンが具現化されたことだ。

ハッキング・グループ UNC6426 が、開発者の日常的な npm 更新という操作を介して、わずか 72時間で AWS の全管理者権限を奪取するという、衝撃的なインシデントが報告されました。この問題の原因は、CI/CD パイプラインとクラウド (AWS) 間の信頼関係 (OIDC:OpenID Connect) において、過剰な権限が割り当てられたことにあります。

開発者の依存する人気のフレームワーク Nx に、マルウェア QUIETVAULT が注入され、パッケージの更新時にポストインストール・スクリプトが発動しました。このマルウェアは、開発者の端末内の GitHub 個人アクセストークン (PAT) を即座に窃取し、外部へ送信しました。特筆すべきは、開発者が導入していたローカル LLM ツールが、マルウェアによるファイル探索を高速化させるアシスタントとして機能してしまった点です。AI を悪用して攻撃のスピードを高めるという事例が散見されますが、このインシデントも、その一例と言えます。よろしければ、CI/CD での検索結果も、ご参照ください。

You must be logged in to post a comment.