Dell Wyse Management Flaws Could Lead to Full System Compromise

2026/03/24 gbhackers — Dell Wyse Management Suite における深刻なエクスプロイト・チェーンを、PT Security のセキュリティ研究者 Aleksandr Zhurnakov が発見した。些細に見える複数のロジック欠陥を組み合わせることで、攻撃者は認証不要のリモート・コード実行 (RCE) を実現できるという。この攻撃で標的とされるのは、オンプレミス版の Standard/Pro である。

脆弱性の詳細

このエクスプロイトは、以下 2 件の脆弱性を連鎖させることで、システム全体の完全な侵害を可能とする。

- CVE-2026-22765 (CVSS 8.8):低権限リモート攻撃者による権限昇格

- CVE-2026-22766 (CVSS 7.2):高権限リモート攻撃者による RCE

これらの脆弱性は、Dell Wyse Management Suite のオンプレミス版に影響するものであるが、すでに Dell は、修正バージョン 5.5 のリリースにより対処している。

この攻撃は、デバイス登録プロセスから開始されるが、オンプレミス版のデフォルト・コンフィグでは、空のグループ・トークンを悪用する未認証のユーザーが、新規デバイスを登録できる状況にある。登録されたデバイスは隔離グループへ配置されるが、本来は権限を持たないはずのユーザーに対して、有効な認証トークンが付与されてしまう。この欠陥を突く攻撃者は、システムの API との通信を確立できる。

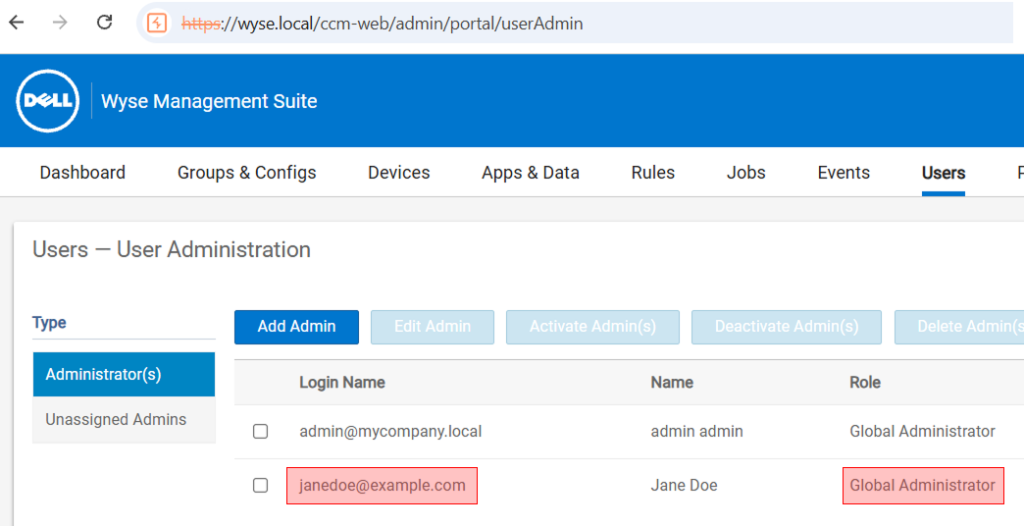

デバイスへのアクセスを確保した攻撃者は、次のステップとして Active Directory ユーザー・インポート機能に存在するロジックの欠陥を悪用する。たとえ Active Directory 機能自体が無効化されている Standard 版であっても、API は有効な状態を維持している。これらの API を直接呼び出す攻撃者は、新規の管理者ロール・グループを作成し、自身がインポートしたユーザー・アカウントへの割り当てを可能にしてしまう。

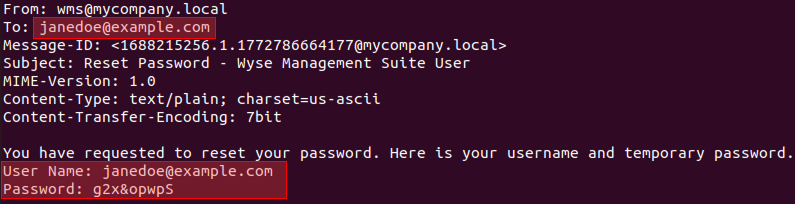

ただし、新規作成された管理者アカウントには、ランダムなパスワードが自動設定されるため、攻撃者はログイン手段を別途確保しなければならない。そこで攻撃者は、パスワード・リセット機能を悪用してログイン制限の回避を試みる。具体的には、特定のユーザー・プロパティを空に書き換えることで、システムに当該アカウントを Active Directory ユーザーではないと誤認させ、パスワード・リセットの結果 (新しい認証情報) を外部のメール・アドレスへ送信させる。なお、Pro 版においては、侵害済みのドメイン・ユーザーへアカウントをマッピングすることで、直接ログインすることも可能となる。

最終段階として、攻撃者は取得した管理者権限を駆使し、悪意のスクリプトのアップロードを試みる。まず、ローカル・ファイル・リポジトリのパスを、Tomcat の Web ルート・ディレクトリを直接指すように変更する。その上で、システム再起動によるメモリキャッシュのクリアを経て、JavaServer Pages (JSP) Web シェルをアップロードする。それにより、一般的なファイル・セキュリティ・フィルタを回避し、サーバ上での完全な RCE を実現する。

対策

管理者にとって必要なことは、直ちにアップデートを適用し、これらの深刻な欠陥に対処することである。Dell はアドバイザリ DSA-2026-103 において、Wyse Management Suite バージョン 5.5 を提供し、これらの脆弱性に対処している。

訳者後書:この攻撃の原因は、デバイス登録時の認証不備や API の制限不足といった、複数の小さなロジック欠陥の連鎖にあります。具体的には、脆弱性 CVE-2026-22765 を悪用する攻撃者に対して不適切にトークンが付与され、その後のプロセスで API の直接呼び出しを許すという状況に陥ります。さらに 脆弱性 CVE-2026-22766 の悪用により、特定のプロパティ操作と認証の回避が引き起こされ、RCE につながってしまいます。些細に見える小さな問題であっても、それらが連鎖することで、システム全体の完全侵害を許す深刻な脅威となります。ご利用のチームは、ご注意ください。よろしければ、Dell での検索結果も、ご参照ください。

You must be logged in to post a comment.