New Progress ShareFile Flaws Expose Servers to Unauthorized Remote Takeover

2026/04/03 gbhackers — Progress ShareFile Storage Zone Controller における深刻なエクスプロイト・チェーンが、watchTowr Labs のセキュリティ研究者たちにより公表された。脆弱性 CVE-2026-2699/CVE-2026-2701 を悪用する未認証の攻撃者は、リモート・コード実行 (RCE) を達成し、脆弱なサーバにおける制御権の完全な奪取を可能にする。

インターネットへ公開されている、ShareFile のインスタンスは約 30,000 件に達している。それらを所有する組織に強く推奨されるのは、直ちにパッチを適用して、壊滅的なデータ侵害を防ぐことだ。この種の Managed File Transfer (MFT) ソリューションは、APT グループ/ランサムウェア攻撃者にとって依然として主要な標的である。

MOVEit/Cleo Harmony/GoAnywhere に関連する過去の侵害を学習している脅威アクターたちは、未パッチのデータ共有ゲートウェイの探索を、いまも継続している。今回の ShareFile の脆弱性は、企業ネットワークへの侵入および機密知的財産の窃取を狙う攻撃者にとって、きわめて高価値な機会となる。

対象:Storage Zone Controller

Progress ShareFile は、SaaS プラットフォームとして広く利用されている。その一方で、数多くの企業はデータ主権および規制対応のために、オンプレミスの Storage Zone Controller を採用している。このソフトウェアは、顧客管理型のゲートウェイとして機能し、ローカル・ネットワークやプライベート・クラウド・ストレージに共有ファイルを保存しながら、ShareFile Web インターフェイスの利用を可能にしている。このセルフホスト型アプリケーション内に、脆弱性 CVE-2026-2699/CVE-2026-2701 が存在する。

CVE-2026-2699:認証バイパスの脆弱性

この脆弱性に対する攻撃は、管理者用のコンフィグ・パネル (/ConfigService/Admin.aspx) における認証バイパスから開始される。未認証ユーザーが当該のエンドポイントへアクセスすると、アプリケーションは HTTP 302 リダイレクトを返し、ログイン・ページへ誘導する。

しかし、C# コード内に存在する致命的な実装ミスにより、Redirect() 関数に false のブール値が渡されるため、リダイレクト送信後もページ処理は終了しない。そのため、Execution After Redirect (EAR:リダイレクト後の実行) の脆弱性を悪用する攻撃者は、HTTP レスポンスを傍受して Location ヘッダーを削除することで、認証を必要としない管理画面へのアクセスを可能にする。

CVE-2026-2701:RCE の脆弱性

管理者権限を取得した攻撃者は、2 つ目の脆弱性を悪用してコード実行を達成する。Storage Zone Controller では、アップロード・ファイルの保存先としてのネットワーク・シェア・ロケーションを設定できるが、アプリケーションはパスの Read/Write 権限のみを検証し、そのパスが安全な保存ディレクトリであることの検証を行っていない。

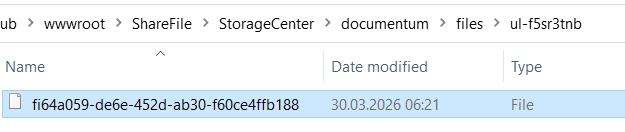

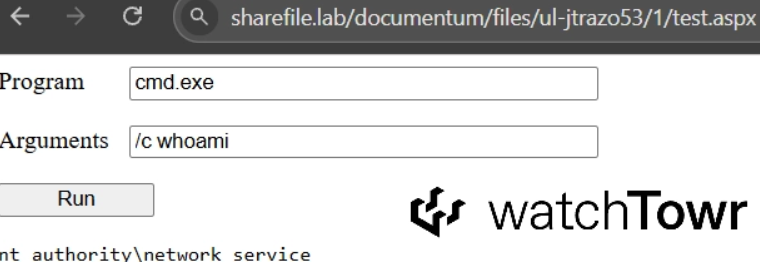

したがって、この欠陥を悪用する攻撃者は、アプリケーションの公開 Web ルート (C:\inetpub\wwwroot\ShareFile\StorageCenter\documentum) に、安全とされる保存先を変更できてしまう。この設定の変更後に、攻撃者は通常ファイルに偽装した悪意の ASPX Web シェルをアップロードし、ブラウザから当該のスクリプトへアクセスすることで、サーバに対する完全なリモート制御を奪取できる。

対策と防御

この脆弱性が影響を及ぼす範囲は、ASP.NET ベースの ShareFile Storage Zone Controller ブランチ 5.x である。そのバージョン 5.12.3 において、watchTowr Labs は問題を確認している。

Progress は 2026年3月10日にバージョン 5.12.4 をリリースし、この問題に対処している。セキュリティ・チームにとって必要なことは、Storage Zone Controller をバージョン 5.12.4 以降へと速やかにアップグレードすることだ。

さらに、防御策として以下の対応が求められる:

- コンフィグ・エンドポイントへの異常リクエストを Web サーバ・ログで監視する。

- Web ルート内の不審な ASPX ファイルの有無を確認する。

- オンプレミスのファイル・ゲートウェイを強固なファイアウォールで保護する。

これにより、深刻なネットワーク侵害のリスクの低減が可能となる。

訳者後書:この問題の原因は、 プログラムの実装における小さな見落としが積み重なったことにあります。 CVE-2026-2699 では、リダイレクト命令の後に処理を終了させなかったために、本来は隠されるべき管理画面が読み込まれてしまいました。また、CVE-2026-2701 では、ファイルの保存先を指定する際に、その場所が Web 公開領域であるかどうかのチェックが漏れていました。 これらの脆弱性が組み合わさることで、 外部から自由に Web シェルを配置できる状態になってしまいました。ご利用のチームは、ご注意ください。よろしければ、Progress での検索結果も、ご参照ください。

You must be logged in to post a comment.