- CISA KEV 2025:4年間で蓄積された 1,484 件の脆弱性と最新の動向を分析する

- ランサムウェア 2025 統計:追跡 Web サイト Ransomware.live と RansomLook は何を示す?

============================================================

CISA KEV 2025:4年間で蓄積された 1,484 件の脆弱性と最新の動向を分析する – 2026/01/06

1. CISA KEV カタログ 2025

- KEV (Known Exploited Vulnerabilities) カタログについて

- 米国のCISA(Cybersecurity and Infrastructure Security Agency)が公開している脆弱性リスト

- CVE IDが割り当てられている脆弱性

- 実際に悪用されている脆弱性

- 明確な是正ガイダンスが提供されている脆弱性

- KEV は CVSS の深刻度ではなく「実際に悪用された証拠があるか」を重視

- BOD 22-01 に基づき米連邦政府機関では:

- 2021年以降の CVE:2週間以内に対処

- 2020年以前の CVE:6か月以内に対処

- 民間企業にも 優先順位付けの指針として活用を推奨

- 米国のCISA(Cybersecurity and Infrastructure Security Agency)が公開している脆弱性リスト

- KEVに登録された脆弱性は 2025年12月時点で 1,484 件に到達

- 開始時(2021年11月)は 311 件

- 約4年間で 約4.8倍に拡大

| 登録件数 | 累積 | |

|---|---|---|

| 2021 | 311 | 311 |

| 2022 | 555 | 866 |

| 2023 | 187 | 1,053 |

| 2024 | 186 | 1,239 |

| 2025 | 245 | 1,484 |

- 2025年は 245 件が新規追加

- 前年比 +20%

- 2023・2024年を 30%以上上回る

- 古い脆弱性(2024年以前)の追加が増加

- 最古:Microsoft Office の脆弱性 CVE-2007-0671

- 全体最古:Windows NT/Windows 2000 の脆弱性 CVE-2002-0367

3.ランサムウェアとの強い関連性

- 1,484件中 304件(約20.5%)がランサムウェアで悪用

- 2025年だけでも 24件が「ランサムウェアによる悪用あり」と明示的に追加

- CitrixBleed 2(CVE-2025-5777)

- Oracle E-Business Suite の脆弱性(cl0p が悪用)

- Microsoft SharePoint、GoAnywhere MFT など

4.ベンダ別の傾向

KEV 全体に占める割合:

- Microsoft:350件(約24%)

- Apple:86

- Cisco:82

- Adobe:76

- Google:67

ランサム関連脆弱性数:

- Microsoft:100件

- Fortinet:13

- Ivanti:12

- Oracle:11

5. CWE (Common Weakness Enumeration) の傾向

- 悪用が多い脆弱性上位5件

- CWE-20:入力検証不備(113件)

- CWE-78:OSコマンドインジェクション(97件)

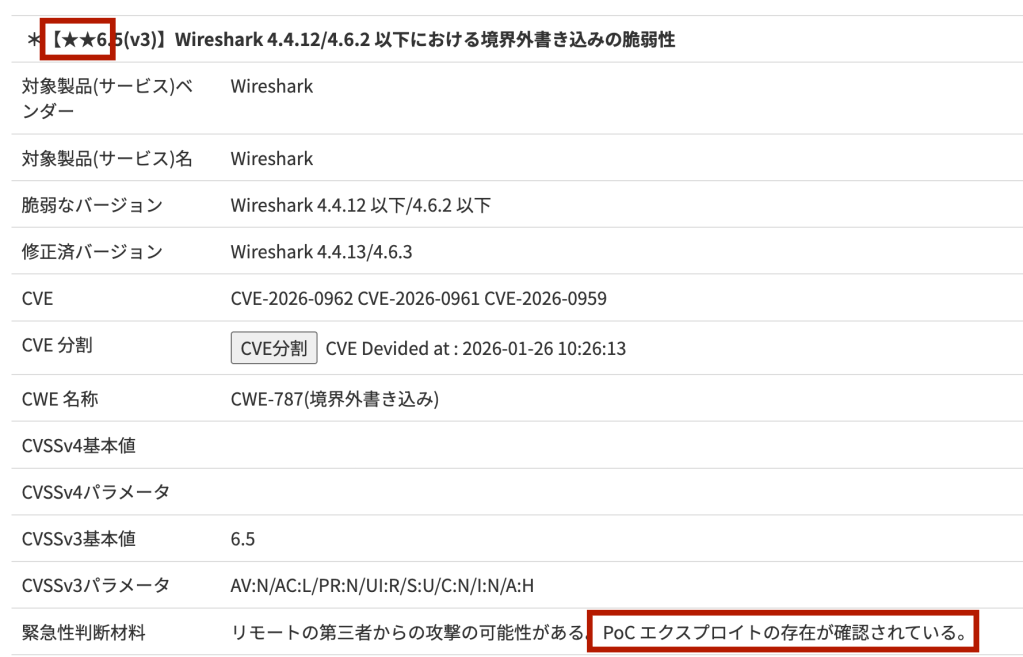

- CWE-787:境界外書き込み(96件)

- CWE-416:解放済みメモリの使用(86件)

- CWE-502:デシリアライズ不備(58件)

- 基本的・古典的な欠陥が今も最前線の攻撃で使われ続けている

6. まとめ

→ 脆弱性の増加と同じペースで KEV が拡張され続けるとは限らない

- KEV カタログは「実際に悪用が確認された脆弱性」に限定されたリスト

- KEV の運用元は 米国政府機関である CISA

→ PoC 公開や攻撃コードの動向など、別の情報もあわせて収集する必要がある

============================================================

ランサムウェア 2025 統計:追跡 Web サイト Ransomware.live と RansomLook は何を示す? – 2025/12/24

参考

1. 2025年のランサムウェア全体像

- ランサムウェアは依然として 最も深刻なサイバー脅威の1つ

- 単なるマルウェアではなく:

- ビジネスモデル

- 犯罪エコシステム

として成熟

- 攻撃の目的は「暗号化」だけでなく、

業務停止・信用失墜・交渉圧力の最大化

2. 攻撃対象の変化:無差別から「選別」へ

- 攻撃者は以下を重視:

- 支払い能力

- 業務停止時の影響度

- 社会的・経済的プレッシャー

- 標的になりやすい組織:

- 医療

- 製造

- 重要インフラ

- 中堅企業(対策が不十分だが支払い余力がある)

- ランダム攻撃は減少し、戦略的選定が主流に

3. 二重・三重恐喝(Double / Triple Extortion)の定着

- 暗号化+データ窃取はもはや標準

- さらに:

- 被害企業の顧客・取引先への圧力

- DDoS 攻撃の併用

- 「復旧できても終わらない」構造

- 情報漏洩リスクが身代金交渉の主軸に

4. 初期侵入経路の傾向

- 主な侵入経路:

- VPN / リモートアクセス機器の脆弱性

- フィッシング

- RDP(リモートデスクトップ・プロトコル)の不正利用

- 特徴:

- KEV に掲載されている既知脆弱性の再利用

- パッチ未適用のまま放置されたシステム

- 新規ゼロデイより:

- 「確実に侵入できる既知手法」を優先

5. Ransomware-as-a-Service(RaaS)の拡大

- 開発者と実行者が分業化

- 技術力がなくても高度なランサム攻撃が可能

- 結果として:

- 攻撃数の増加

- 攻撃品質の均一化

- 犯罪の敷居がさらに低下

6. バックアップ・復旧戦略への対抗

- 攻撃者は:

- バックアップの破壊・削除を優先

- 復旧計画の有無を事前に偵察

- 「バックアップがあるから大丈夫」という前提が崩壊

- 復旧そのものが攻撃対象

7. 組織に求められる対応の変化

- 技術対策だけでは不十分

- 重要なのは:

- 脆弱性対応の優先順位付け(KEV 活用)

- 初期侵入の早期検知

- 侵害前提の対応訓練

- ランサムウェア対策=事業継続対策

8. 記事が示唆するメッセージ

- ランサムウェアは「事件」ではなく「前提条件」

- 攻撃者は:新しさより成功確率の高い手段を選ぶ

- 問われているのは「攻撃を防げたか」

- 攻撃を受けたときに組織が耐えられるか

2025 〜2026 年 ランサムウェア攻撃事例まとめ

① Asahi(アサヒグループ) — 2025 年 9 月〜11 月

- 2025/09/29

- アサヒグループホールディングス がネットワークへの不正アクセスを検知。

- ランサムウェアによる攻撃で 生産・物流システムが広範囲に停止する重大な障害が発生。

- 同攻撃では情報窃取も認められ、個人情報の流出の恐れが報告された。

- 10 月初旬〜中旬

- 攻撃者集団「Qilin(キリン)」が攻撃を主張し、内部文書などの公開を示唆する動きが出る。

- 2025/11/27

- アサヒは正式に攻撃を公表し、190 万件超の個人情報流出の恐れがあると発表。対応や調査の進捗を説明。

- ポイント

- 国内大手消費財メーカーが標的となり、生産・物流の停止 → 社会的インパクトが顕著に出たケース。

- ransomware-as-a-service を背景とした高度な攻撃であり、基本的なセキュリティ対策不足も指摘された。

参考記事:IoT OT Security News – Asahi

② Askul(アスクル) — 2025 年 10 月〜12 月

- 2025/10/19

- アスクル株式会社 の基幹システムがランサムウェア攻撃により侵害。

- 物流管理システム(WMS)や受注・出荷機能が一時全面停止し、サービスに大きな影響。

- 10 月末

- 攻撃者はダークウェブ上で犯行声明を出すなど動きが観測される(例:RansomHouse が名乗る)。

- 2025/12/12〜中旬

- アスクルは攻撃後の被害調査と対応報告を公開。EDR 回避・バックアップ削除・データ窃取が行われた可能性が示されるなど詳細な分析が報告された。

- ポイント

- 企業向け物流・受注サービス全体が影響を受け、サプライチェーン全体の障害につながる危険性が露呈。

- 複数のランサムウェア亜種・高度なテクニックを組み合わせた侵害が確認されている。

参考記事:IoT OT Security News – Askul

③ JR 九州 — 2025 年 10 月 / 公表 2026 年 1 月

- 2025/10/17

- JR九州 グループ会社のネットワークが第三者による不正アクセスを受ける。

- セキュリティツールで一度検知・防御されるも、後続調査で PC ログイン情報等が外部流出の可能性があると判断された。

- 2026/01/19

- 当該インシデントについて公式に発表。対象は JR九州本体ではなく58 社のグループネットワーク。

- 漏洩可能性のある情報は氏名・社用メール・PC ログイン ID など約 1 万 4,638 人分。現時点で実際の流出は確認されていないものの可能性ありとしている。

- ポイント

- ランサムウェアか断定はされていないが、不正アクセス → 情報漏洩のリスクが発生した重大インシデントとして注目されている。

- 鉄道サービスそのものには直接の影響は出ていないと報告されている。

④ サントリー HD 関連 — 2026 年 1 月

- 2026/01/05〜21

- サントリーホールディングス が委託していた広報会社のシステムが第三者の不正アクセスを受け、ランサムウェア攻撃を受けたと発表。

- 2025 年 6 月以降に実施されたイベント出席申込情報など 約 900 名分の個人情報流出の可能性があるとして、対象者へ通知を開始した。

- ポイント

- 直接のランサムウェア暗号化の発表はないが、攻撃による個人情報への不正アクセスと漏洩リスクが問題に。

- 委託先のシステムという「サプライチェーン側の防御弱点」が浮き彫りになった。

You must be logged in to post a comment.