Critical Fortinet FortiClient EMS 0-Day Vulnerability Actively Exploited in the Wild

2026/04/04 CyberSecurityNews — Fortinet が公表した緊急ホットフィックスは、FortiClient EMS のゼロデイ脆弱性への積極的な悪用に対応するものである。脆弱性 CVE-2026-35616 (CVSSv3:9.1:Critical) は、API 認証および認可制御の完全バイパスを未認証の攻撃者に許すものであり、脆弱システム上での任意のコード実行とコマンド実行を引き起こす恐れがある。

この脆弱性は、FortiClient Endpoint Management Server (EMS) の API レイヤに存在し、CWE-284 (Improper Access Control) に分類される。

攻撃の前提として、事前認証/ユーザー操作/特権権限は必要とされないため、インターネット公開された EMS 環境において、きわめて高いリスクが生じる。

未認証のリモート攻撃者は、細工された API リクエストを送信することで認証/認可チェックを完全に回避し、エンドポイント管理の完全な制御を奪取できる。

脆弱性 CVE-2026-35616 の攻撃ベクターはネットワーク・ベースであり、攻撃難易度は低く、機密性/完全性/可用性に影響が生じるため、CVSS スコアは最大に近い 9.1 となっている。

Fortinet のアドバイザリ (FG-IR-26-099) において、この脆弱性の主な影響は権限昇格であると評価され、実環境での悪用も確認されている。

Fortinet FortiClient EMS ゼロデイ

この脆弱性が影響を及ぼす範囲は、FortiClient EMS 7.4.5/7.4.6 のみであり、FortiClient EMS 7.2.x は影響を受けない。

今後にリリースされる FortiClient EMS 7.4.7 で、恒久的な修正が提供される予定である。それに先立ち、Fortinet が迅速に提供したのは、影響を受けるバージョン向けの緊急ホットフィックスである。

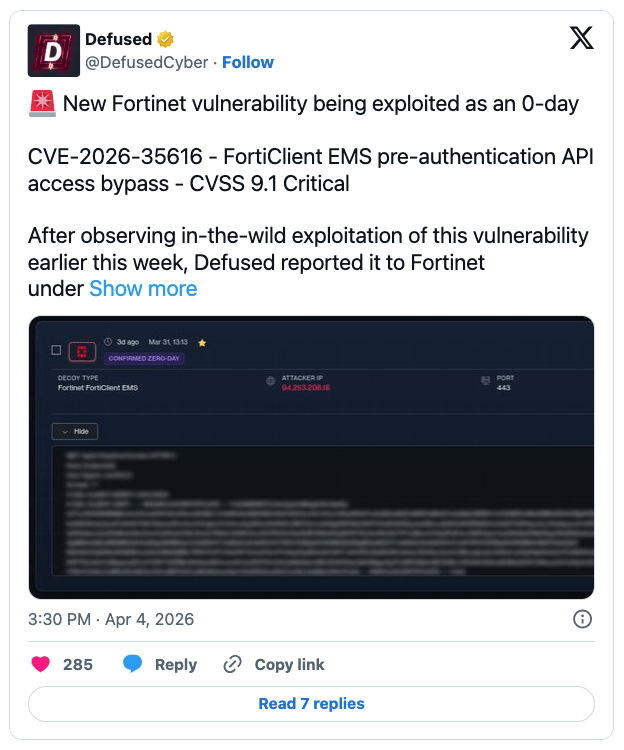

この欠陥は、Defused の Simo Kohonen と、独立系の研究者 Nguyen Duc Anh により発見された。来週に公開される予定の Defused Radar 機能を用いて、実環境における CVE-2026-35616 の悪用が観測され、責任ある開示プロセスに従い Fortinet へと報告された。

この報告を受けた Fortinet は、2026年04月04日の時点でアドバイザリおよびホットフィックスの提供を開始した。影響バージョンを使用するユーザーに対して Fortinet が強く推奨するのは、緊急ホットフィックスの速やかな適用である。

適用の手順は、各バージョンの公式リリースノートに記載されている:

FortiClient EMS 7.4.5:7.4.5 EMS リリースノートに従う

FortiClient EMS 7.4.6:7.4.6 EMS リリースノートに従う

さらに、組織にとって必要なことは、EMS ログの監視と、未認証 API リクエストなど異常な挙動の確認である。それに加えて、パッチ適用完了までの間、EMS 管理インターフェイスへの外部アクセスを制限することで、防御の強化が可能になる。

Fortinet のエンドポイント管理製品 FortiClient EMS において、認証の完全なバイパスと任意のコード実行を可能にする、きわめて深刻なゼロデイ脆弱性 CVE-2026-35616 が公表され、緊急の修正パッチ (ホットフィックス) がリリースされました。この脆弱性は、API レイヤにおける不適切なアクセス制御に起因し、未認証のリモート攻撃者に認証バイパスを許すものです。

この脆弱性を悪用する攻撃者は、特別な権限やユーザー操作を必要とせず、細工した API リクエストを送信するだけで、システム上でのコマンド実行や管理権限の奪取が可能になります。さらに、実環境での悪用も確認されているため、インターネットに公開されている EMS サーバーを運用している組織にとっては、致命的なリスクになり得ます。よろしければ、FortiClient EMS での検索結果も、ご参照ください。

You must be logged in to post a comment.