Threat Actors Exploit LogMeIn Resolve, ScreenConnect in Phishing Campaigns

2026/04/07 gbhackers — LogMeIn Resolve/ScreenConnect を悪用する脅威アクターが、ソーシャル・エンジニアリング/LOTL (Living-off-the-Land) 手法/検知回避型の情報窃取マルウェアを組み合わせた多段階フィッシング・キャンペーンを展開している。Sophos の Managed Detection and Response (MDR) チームによると、それらの RMM ツールを標的とする活動は 2025年4月に初めて観測されたが、その大半は 2025年10月〜11月に集中していた。

影響を受けた 80以上の組織の多くが米国に所在し、複数の業界にまたがっている。本キャンペーンの主目的は、ユーザーを誘導して事前設定済みの RMM エージェントをインストールさせ、攻撃者に無人リモート・アクセスを付与することである。多くのケースにおいて、初期段階では従来型のマルウェアは配置されないため、検出が困難であった。

この活動クラスターを STAC6405 として把握する Sophos は、インフラの一部が現在も稼働していることから、継続中の作戦であると評価している。その一方で Red Canary/Zscaler の研究者たちも、RMM ツールを配布する招待型フィッシングの類似インシデントを以前に報告しており、それらの知見が Sophos の調査により裏付けられたことになる。これらの攻撃が示すように、STAC6405 は正規 IT ツールを用いて侵入基盤を確立/維持する方向に明確にシフトしている。

フィッシング誘導とマルウェア配布

この攻撃者は、テーマ付きの招待型フィッシング・メールを利用するが、送信元に関しては、信頼関係にある侵害済みの第三者アカウントを利用する場合と、不明の送信者の場合がある。多くのメールは、Punchbowl のイベント招待を模倣し、“SPECIAL INVITATION” などの件名を使用する一方で、入札/提案などの依頼を装うケースも存在するが、いずれのケースにおいても、攻撃者が管理するマルウェア配布サイトへのリンクが含まれている。

これらのサイトは、LogMeIn Resolve/ScreenConnect のインストーラをホストしており、被害端末を攻撃者管理のアカウントへ自動登録するよう事前設定されている。当初は “.ru[.]com” ドメインのサブドメインが使用され、その後に “mastorpasstop[.]top/evitereview[.]de/evitesecured[.]top” などへ移行している。これらの一部には、“evite” 風のブランドを含むものもあり、招待テーマに合わせた外観を持っている。

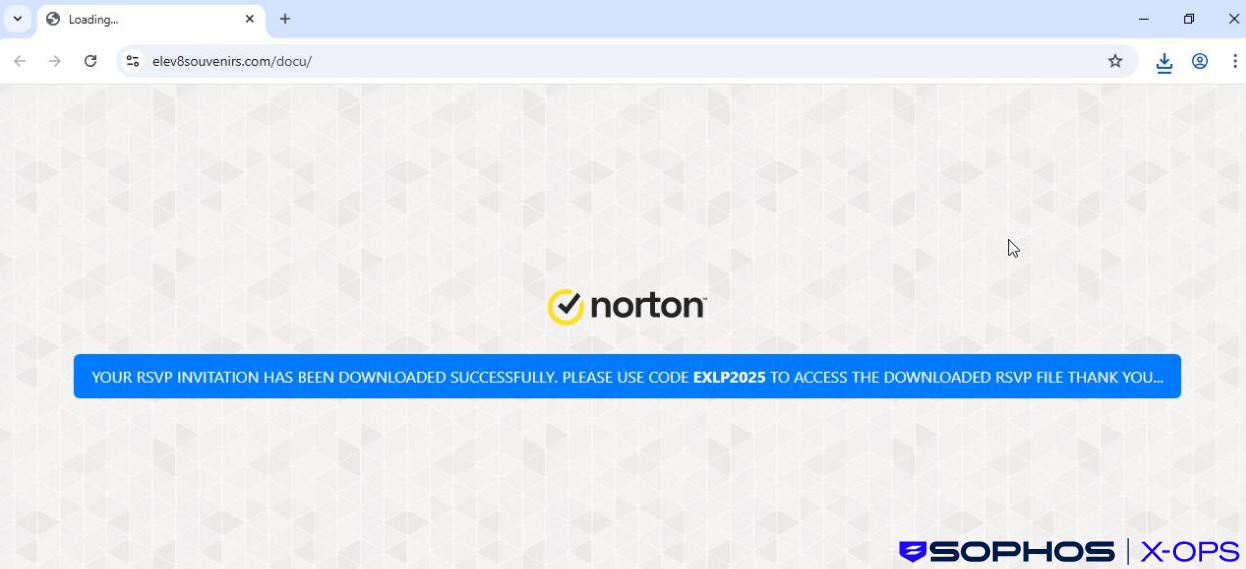

Microsoft Teams/Norton を模倣するランディング・ページは、誘導における信頼性の向上と検知回避のために、継続的に調整されている。Red Canary によると、関連インフラは、user-agent に基づくリダイレクトを実装し、非 Windows/非 Android デバイスにはエラーを返すとされる。その一方で Sophos は、同様の遮断動作を確認しておらず、同環境から ScreenConnect インストーラの取得が可能であったと指摘している。

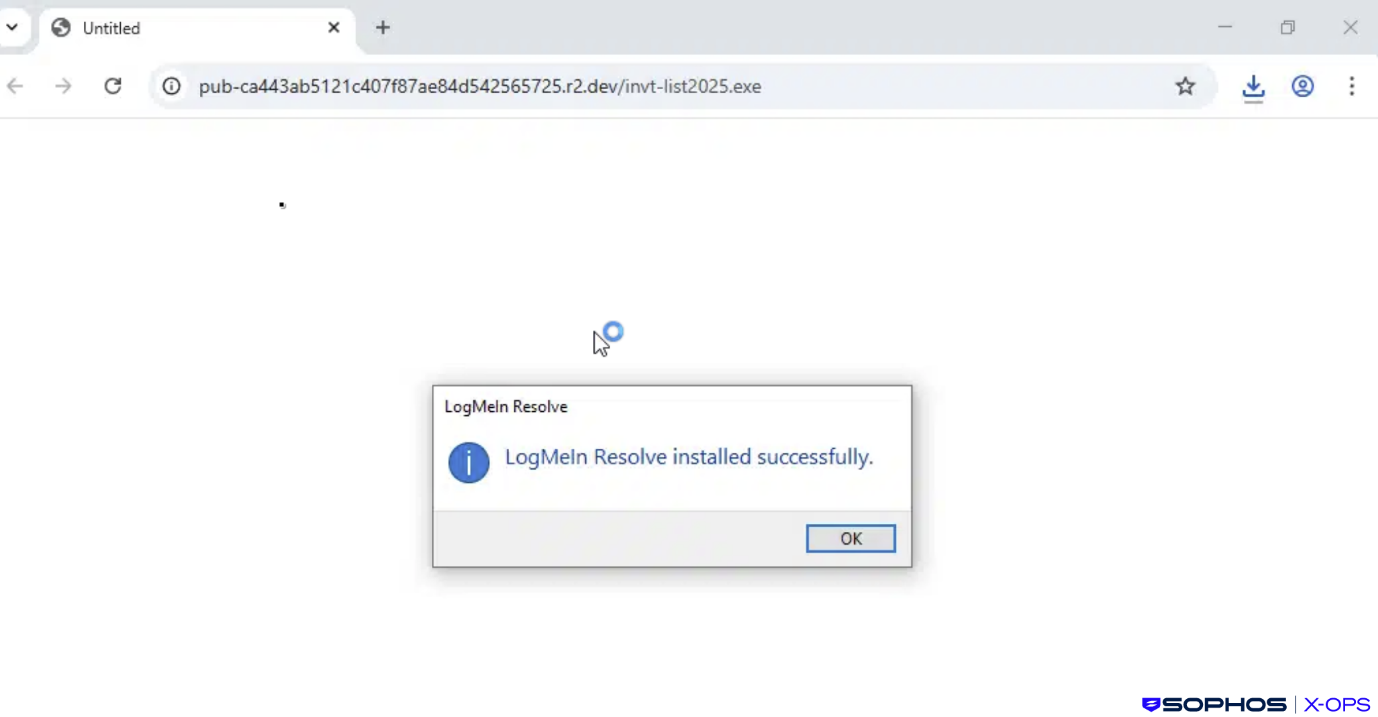

ユーザーが “Invitation.exe/ContractAgreementToSign.exe/SPCL_INVITE_RSVP_2025.exe” などのバイナリを実行すると、LogMeIn Resolve がバックグラウンドでインストールされ、端末が攻撃者のテナントへ登録される。このエージェントは、コンフィグ・ファイルをディスクに書き込むが、そこにはハードコードされたリレー・ドメインが含まれており、固有 UID を持つ Windows サービスが登録される。この悪意のサービスは、既存の正規 RMM 配備とは独立して動作する。Sophos が観測した多くのケースでは、この初期侵入後に、活動は一時停止するという。

この待機状態は、Initial Access Broker (IAB) 型の活動と一致している。持続的アクセスを確立した後の攻撃者の目的としては、検知状況の監視のための維持の可能性と、地下市場での他の脅威アクターへの販売の可能性がある。ただし、あるインシデントでは、LogMeIn Resolve のインストールから 1 時間未満で、第 2 段階へ移行した例も観測されている。

このケースでは、攻撃者は新規のエージェントを使用せず、既存の ScreenConnect の悪用により HeartCrypt でパックされた ZIP アーカイブ “8776_6713_exe.zip” を取得し、”HideMouse.exe”/”8776_6713.exe” を展開した。”HideMouse.exe” はマウス・カーソルを透明化し、リモート操作をユーザーに気付かれにくくする。”8776_6713.exe” は HeartCrypt のコード注入機能を用いて、正規ゲーム・バイナリに対してペイロードを挿入する情報窃取型のマルウェアである。

このマルウェアは、4〜9 分間のループ遅延によりサンドボックス回避を行った後に、LOLBin である “csc.exe” にインジェクションされる。その後に、”45[.]56.162.138″ に配置される C2 に接続し、TripleDES により埋め込みペイロードを復号する。この挙動は、ValleyRAT ローダと類似している。

侵害後の活動として挙げられるのは、ブラウザ保存クレデンシャル/セッション・データの窃取/暗号資産ウォレットへのアクセス試行/WMI によるホスト情報収集/AntiVirusProduct クエリによるセキュリティ製品の列挙などである。

代替経路: バンドルされた RMM チェーン

別のインシデントにおける初期ペイロードは ScreenConnect ベースのインストーラ “invite.exe” であり、”relay[.]aceheritagehouse[.]top:8041″ を介してセッションに参加し、攻撃者へ対話型アクセスを提供する。このバイナリは ScreenConnect サービスの起動に加えて、JRE 上で Java ベースのリモート・アクセス・スタック “RemoteAccess.jar/jwrapper_utils.jar” を実行する。

さらにファイアウォール・ルールを列挙し、JWrapper の “SimpleService.exe” を悪用して独自サービス “simplegateway.service” を登録し、RemoteAccess.exe を実行する。この二次バイナリは SimpleHelp に関連すると見られ、”jwrapper.JWrapper” を利用して “remoteaccess-jar-with-dependencies.jar” および関連ライブラリを起動し、リモート・アクセス機能を拡張する。

影響を受けた顧客との連携を試みた防御側は、攻撃者による侵害拡大や権限昇格が実行される前に、このインシデントの封じ込めに成功した。STAC6405 キャンペーンが示す傾向は、メール・アカウントから商用 RMM プラットフォームに至るまでの、信頼される第三者サービスを悪用し、マルウェアの痕跡を最小限に抑えなからアクセスを持続する、脅威アクターたちの戦術の変化にある。

防御側にとって必要なことは、RMM の導入およびコンフィグ変更を高リスク・イベントとして扱い、リモート・ツールに対する厳格な許可リストを適用し、既知の送信元からの送信であっても招待型の添付ファイルや実行ファイルを精査することである。

訳者後書:この攻撃の原因は、私たちが普段の業務で信頼して使っている正規のリモート監視/管理 (RMM) ツールが悪用されたことにあります。 攻撃者は、システムに備わっている正規の機能を悪用する LOTL (Living-off-the-Land) 手法を用いることで、セキュリティソフトの検知を巧みに回避しました。 また、巧みなソーシャル・エンジニアリングにより、悪意の設定が施されたインストーラを、ユーザー自身が実行してしまったことも被害が広がった要因です。 ご利用のチームは、ご注意ください。

You must be logged in to post a comment.