Microsoft Warns Storm-1175 Exploiting Web-Facing Vulnerabilities to Deploy Medusa Ransomware

2026/04/07 gbhackers — Microsoft が Storm-1175 として追跡する脅威アクターが、インターネット公開システムの脆弱性を短時間で積極的に悪用し、場合によっては 24 時間未満で Medusa ランサムウェアを配信/展開している。Storm-1175 は金銭的な動機を持つ攻撃グループであり、Web 上のサービスに存在する公開されたばかりの “N-day” 脆弱性を武器化し、ランサムウェアを高速で展開する。この攻撃グループは、脆弱性公開からパッチ適用までの短い期間に着目し、未更新または境界防御が不十分な組織を標的とし続けている。

最近の Storm-1175 は、オーストラリア/英国/米国などの、医療/教育/専門サービス/金融機関に対して、深刻な Medusa ランサムウェア侵入を引き起こしていると、Microsoftは述べている。標的に侵入した Storm-1175 は、初期アクセス/データ窃取/ランサムウェア展開を数日以内で完了するが、一部のケースでは約 24 時間で攻撃チェーン全体を達成している。

Web 公開された脆弱性を悪用する Storm-1175

Storm-1175 の初期侵入の大半は、電子メール/リモート・アクセス/IT 管理プラットフォームといった、インターネットに公開されるインフラの脆弱性悪用から始まる。

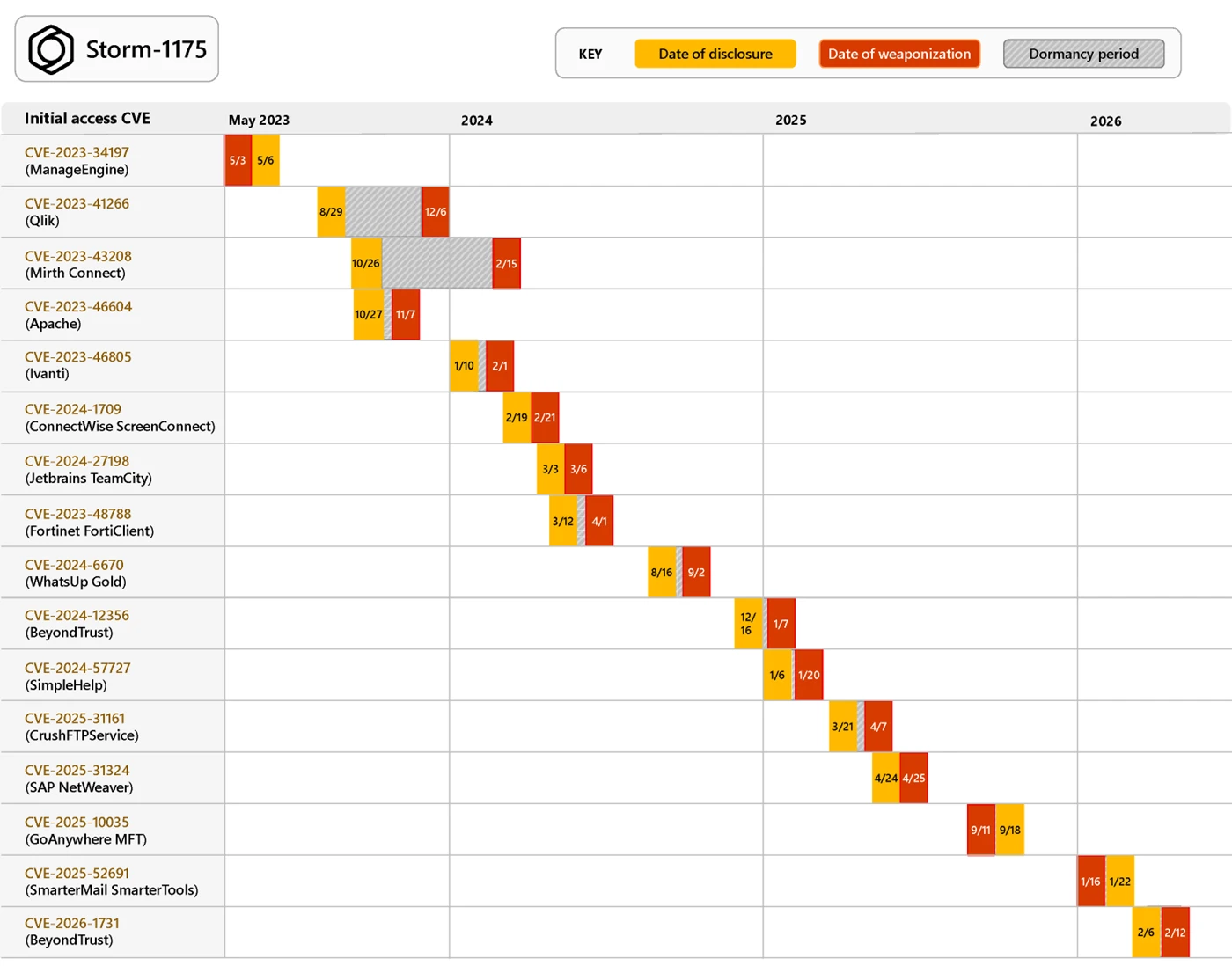

2023 年以降の脆弱性悪用において、同グループは Microsoft Exchange/PaperCut/Ivanti Connect Secure/ConnectWise ScreenConnect/JetBrains TeamCity/SimpleHelp/CrushFTP/GoAnywhere MFT/SmarterMail/BeyondTrust などを侵害してきたと、Microsoft は指摘している。

このグループは、主に N-day 脆弱性を悪用するが、場合によっては公開前のゼロデイ攻撃も悪用している。SAP NetWeaver の CVE-2025-31324 のケースでは、SAP のアドバイザリ公開からわずか 1 日後に悪用が確認されており、きわめて短期間で新規のエクスプロイト・コードを実戦投入する能力が示されている。

さらに、オンプレミスの Exchange サーバに対する “OWASSRF” エクスプロイトのように、複数の脆弱性を連鎖させることで、リモート・コード実行などの侵害後のアクションを可能にしている。最近では Windows/Linux 環境に加え、脆弱な Oracle WebLogic インスタンスも標的としており、その攻撃対象は拡大している。

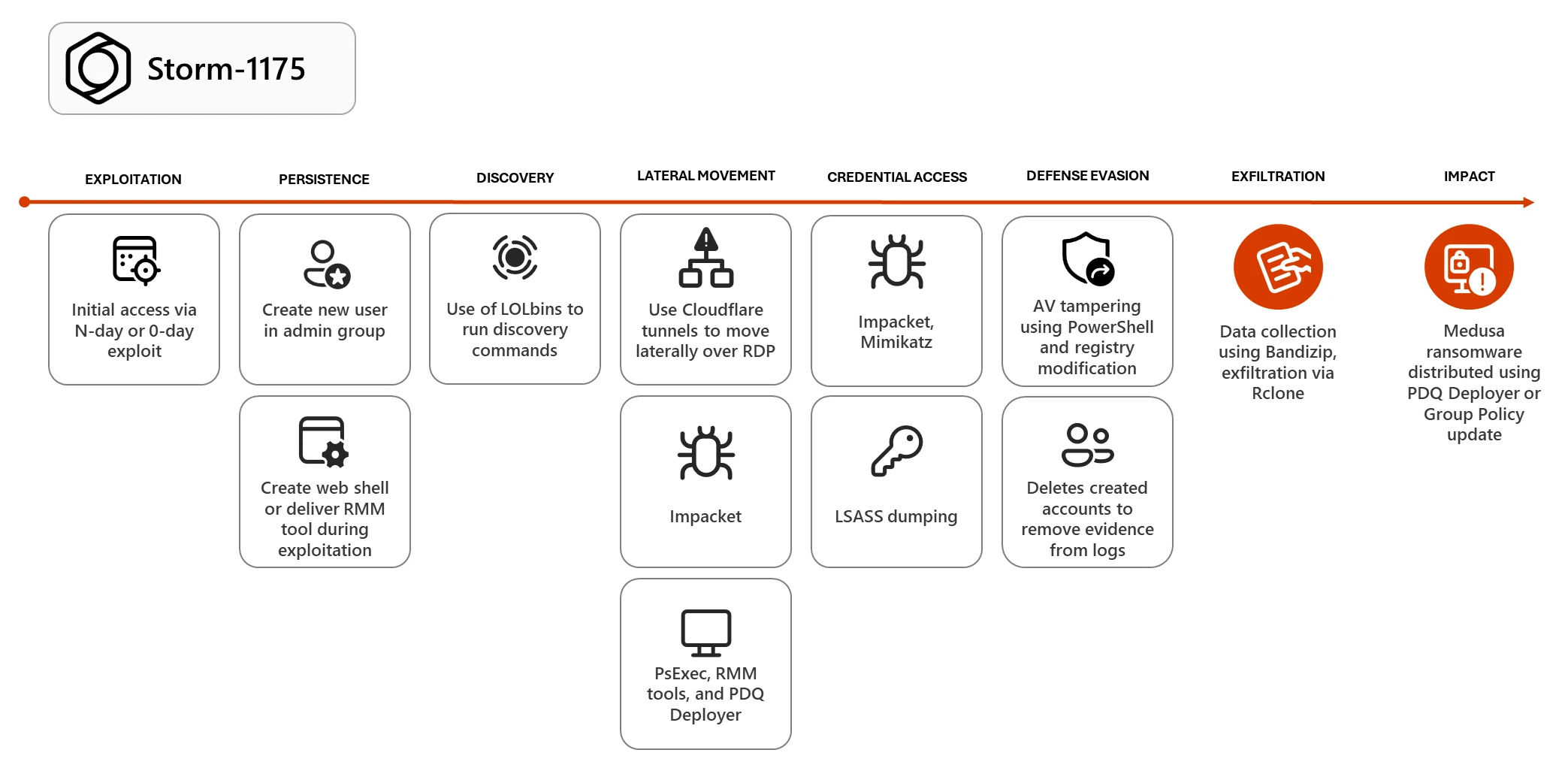

境界サービスを侵害した後の Storm-1175 は、Web シェルやリモート・アクセス用のペイロードを設置し、新規ローカル・アカウントを作成して管理者権限へ昇格させ、環境内での持続性を保持する。同グループは、PowerShell/PsExec などを介した Living off the land 手法に大きく依存し、Cloudflare ベースのトンネルを構築して正規バイナリを装いながら、Remote Desktop Protocol (RDP) 経由で横展開を実行する。

Microsoft によると、侵害後の活動の中核は RMM (Remote Monitoring and Management) ソフトウェアであり、Atera/Level/N-able/DWAgent/MeshAgent/ScreenConnect/AnyDesk/SimpleHelp などが、持続性/C2 通信/ペイロード配布の目的で悪用されている。ネットワーク全体へのランサムウェア展開には PDQ Deployer が頻繁に悪用され、スクリプトやバイナリが多数のシステムへと静かに配布される。

クレデンシャル取得では、Impacket/Mimikatz を用いて LSASS (Local Security Authority Subsystem Service) をダンプし、レジストリ操作により WDigest キャッシュを有効化し、Task Manager などを悪用してパスワード情報を取得する。Storm-1175 は、取得した昇格クレデンシャルを悪用してドメイン・コントローラへ侵入し、NTDS.dit および SAM ハイブを収集することで、オフラインでのパスワード解析およびドメイン全体の侵害を実現する。

Medusa の展開

Storm-1175 は Medusa ペイロードを実行する前に、Microsoft Defender Antivirus のレジストリ設定を変更し、C:\ ドライブ全体を除外するなどの包括的な除外ルールを追加して検知を回避する。続いて、Bandizip などで高価値データを圧縮し、Rclone を使用して攻撃者が管理するクラウド・ストレージへ送信し、リーク・サイトを介した二重恐喝モデルを展開する。

十分なアクセスを確立した Storm-1175 は、PDQ Deployer スクリプトまたはグループ・ポリシー更新を通じて Medusa ランサムウェアを展開し、環境全体のシステムを暗号化するとともに、窃取済みのデータを用いて被害者に支払いを強要する。

Microsoft Defender スイートは、不審な RMM 活動/PsExec 使用/Rclone によるデータ流出/Defender 改竄/Medusa 型の暗号化挙動などに対して、各段階でアラートを生成する。これにより、防御側が迅速にトリアージを実施すれば、攻撃チェーンの遮断が可能である。

Microsoft が強く推奨するのは、インターネット公開資産の強化、外部攻撃対象領域管理による露出の可視化、Storm-1175 および Medusa 関連攻撃を誘引する脆弱なサービスへの迅速なパッチ適用もしくは隔離である。

具体的には、公開サービスへの VPN/WAF 保護の適用や、Credential Guard および攻撃面削減ルールの有効化、テナント全体での改竄防止機能の有効化が含まれる。さらに、RMM ツールを厳格に管理/監視し、承認済みリモート・アクセスに対する MFA を強制した上で、不審な RMM の存在をハンズ・オン・キーボード型の攻撃の兆候として調査すべきである。

Defender XDR および Security Copilot の活用により、攻撃対応を自動化し、Storm-1175 関連インシデントの迅速な要約と、Medusa 展開前のランサムウェア攻撃を検出するためのハンティング・クエリ生成が可能であると、Microsoft は指摘している。

訳者後書:金銭的な動機を持つ Storm-1175 が、修正プログラムが公開された直後の N-day 脆弱性を武器化していると、Microsoft が警告しています。事例としては、SAP NetWeaver の CVE-2025-31324 が、アドバイザリ公開からわずか 1 日後に悪用が開始されたケースが確認されています。攻撃者はインターネットに公開されたインフラの隙を突き、管理ツールを悪用して数日以内にランサムウェアを展開します。したがって、公開システムへのパッチ適用の遅れや境界防御の不備が、直接的な侵入の引き金となります。脆弱性情報の公開直後から狙われるリスクを想定し、迅速な更新管理や資産の可視化を徹底することが、被害を防ぐための重要な鍵となります。よろしければ、CVE-2025-31324 での検索結果も、ご参照ください。

You must be logged in to post a comment.