Researcher Released Windows Defender 0-Day Exploit Code, Allowing Attackers to Gain Full Access

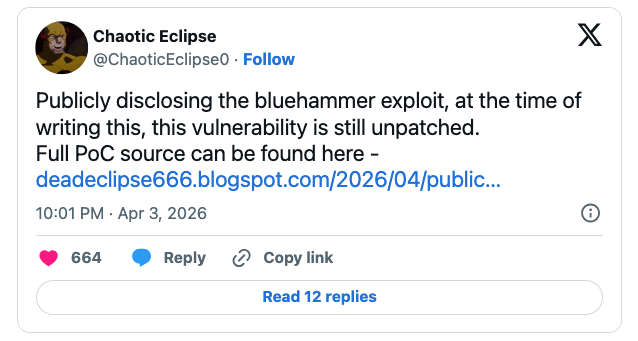

2026/04/07 CyberSecurityNews — Windows 環境に存在する、ゼロデイ・ローカル権限昇格 (LPE) に対する、エクスプロイト BlueHammer と完全な PoC ソースコードが、GitHub 上で公開されている。それらは、Chaotic Eclipse (@ChaoticEclipse0) というエイリアスで活動するセキュリティ研究者により提供されたものであり、実際に機能することが、脆弱性研究者 Will Dormann により確認されている。彼が指摘するのは、Microsoft のセキュリティ対応プロセスが要因となり、適切な調整が行われない状態で、この脆弱性が公開されたことだ。

BlueHammer は Windows ゼロデイ LPE エクスプロイトであり、低権限のローカル・ユーザーに対して、NT AUTHORITY\SYSTEM (Windows における最高権限) への権限昇格を許すものである。

公開されたスクリーンショットでは、その影響が明確に示されている。C:\Users\limited\Downloads> から起動されたコマンド・プロンプト (明らかに制限ユーザー環境) が、数秒の間に完全な SYSTEM シェルを取得し、whoami により “nt authority\system” が確認されている。

エクスプロイトの出力では、ローカル・アカウントの NTLM パスワード・ハッシュが表示されており、クレデンシャル収集機能も確認されている。”IsAdmin: TRUE” の管理者アカウント情報に加えて、”SYSTEMShell: OK”、”Shell: OK”、”PasswordRestore: OK” といった成功状態が示されている。

侵害の対象となるシステムは Windows 11 (Build 10.0.26200.8037) であり、更新済みの最新環境にも、この脆弱性が影響することが示されている。

今回の脆弱性の公開が、未調整のまま行われたことについて、研究者たちは Microsoft Security Response Center (MSRC) への不満を挙げている。

Chaotic Eclipse によると、経験豊富なセキュリティ担当者の削減と官僚的な体制への移行により、近年における MSRC の対応品質は大きく低下しているという。

特に問題視されているのは、脆弱性の報告プロセスの一環として、MSRC がエクスプロイトの動画の提出を要求したことが挙げられている。この要求は、セキュリティ・コミュニティにおいて異例であり、負担の大きいものとされている。この要求が障壁となり、最終的に報告が未解決のまま、終了または停滞した可能性が示唆される。

ベンダー対応への不満により増加傾向にある、このような公開の方式は、”フルドロップ” または “非調整公開” と呼ばれている。その結果として、ベンダーによる迅速な対応への圧力が高まり、パッチ未適用のユーザーがリスクに晒されるという問題が生じる。

Chaotic Eclipse は、「このエクスプロイトは、100% の成功率を保証するものではないが、実用上十分に機能する」と述べている。部分的に不安定な LPE エクスプロイトであっても、熟練した攻撃者にとって、改良および武器化は容易である。

最近のランサムウェア・グループおよび APT の傾向として、公開された PoC コードを数日以内にツールセットへ組み込むというインシデントが増えている。

対策

Microsoft による公式パッチと緩和策が提供されるまで、セキュリティ・チームは以下の対策を実施する必要がある:

- EDR により、異常な権限昇格アクティビティを監視する

- ローカル・ユーザー権限を最小限へ制限する

- Windows システムにおいて SYSTEM レベルプロセス生成の異常ログを強化する

- BlueHammer 脆弱性に関する Microsoft セキュリティ・アップデートを継続監視する

この記事の執筆時点において、Microsoft は、この脆弱性に関する公式声明または CVE 割り当てを発表していない。

訳者後書:今回の問題の原因は、Windows 11 の最新環境に存在する未修正の権限昇格の欠陥と、報告を受けた Microsoft 側の対応プロセスの不備にあります。この脆弱性を悪用する BlueHammer と呼ばれるエクスプロイトにより、低権限のユーザーが最高権限である NT AUTHORITY \ SYSTEM を数秒で取得することが可能になります。現時点では公式の CVE 番号が割り当てられておらず、ベンダーとの調整が不十分なまま PoC (概念実証) コードが公開されたことで、パッチ未適用のユーザーが直接的なリスクに晒されています。ご利用のチームは、ご注意ください。よろしければ、カテゴリー Exploit も、ご参照ください。

You must be logged in to post a comment.