Hackers Launch Social Engineering Offensive Against Key Node.js Maintainers

2026/04/04 gbhackers — 広く利用される Axios パッケージに関連するサプライチェーン侵害に続き、Node.js と npm の主要メンテナーを標的とする高度に組織化されたソーシャル・エンジニアリング・キャンペーンが発覚した。Axios 侵害が、グローバルなソフトウェア・サプライチェーン侵入を目的とする、スケーラブルな攻撃作戦の一部であることを、セキュリティ研究者たちが確認している。

基盤となるオープンソース・パッケージへの、書き込み権限を持つ開発者を標的とする攻撃者は、信頼されているメンテナーたちをマルウェア配布チャネルに転換しようとしている。それらのメンテナーたちは、月間で数十億ダウンロード規模の影響力を持つ、現代のソフトウェア・インフラに不可欠なツールを管理する人々である。

具体的には、Socket CEO の Feross Aboukhadijeh や、Lodash 開発者 John-David Dalton、Fastify メンテナー Matteo Collina への侵害が試行された。さらに、dotenv の Scott Motte や、Node.js コアコラボレータ Jean Burellier、エコシステム貢献者 Wes Todd/Pelle Wessman も標的となった。

このような個別メンテナーに対する、持続的かつ標的型の攻撃が新たな常態となったと、Feross Aboukhadijeh は警告している。

攻撃手法

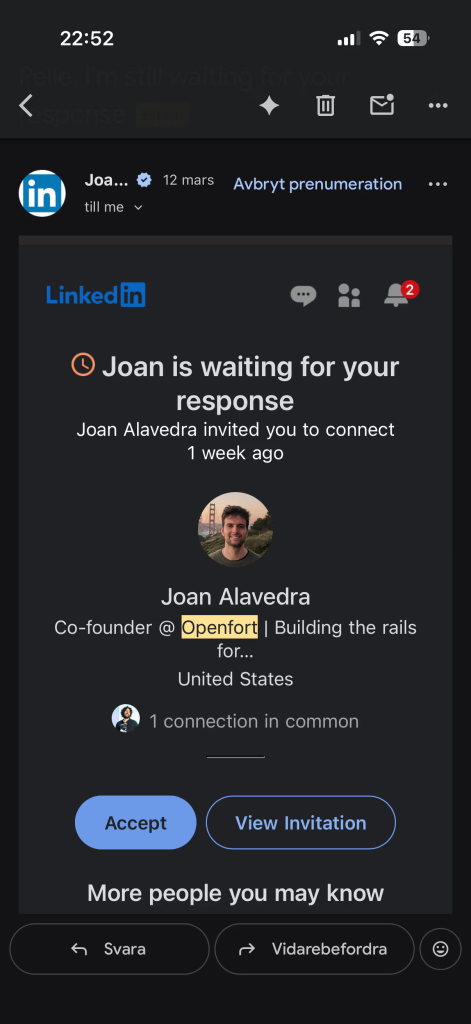

この攻撃グループが用いる手法は、単純なフィッシング・リンクには依存するものではなく、関係性を構築するプレイブックを数週間にわたって実行するものだ。具体的には、”Openfort” などの偽企業の名を用いてリクルーター/マーケティング企業/ポッドキャスト運営者を装い、LinkedIn や Slack を通じてメンテナーに接触する。

この攻撃グループは、プロフェッショナルな振る舞いで偽企業の従業員を装い、ビデオ会議の調整などを繰り返すことで警戒を解き、信頼関係を構築する。

メンテナーが会議に同意すると、Microsoft Teams や Streamyard を模倣した偽ビデオ会議プラットフォームへと誘導する。そして会議に参加した直後に、音声または映像を介したエラー表示が被害者たちに提示される。

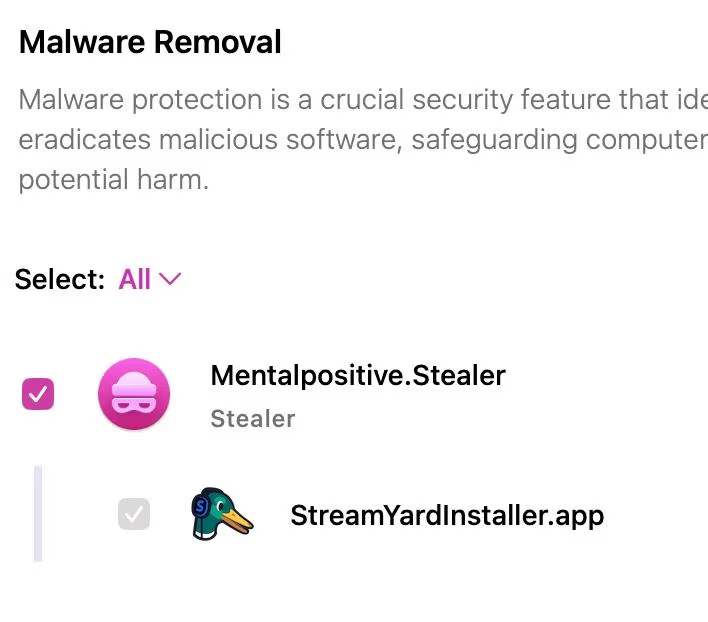

この偽のエラーに対する解決策として、ネイティブ・アプリのダウンロードまたはターミナル・コマンド実行が要求される。それに被害者が従うと、持続型 Remote Access Trojan が密かにインストールされる。

このマルウェアは、二要素認証などの標準セキュリティ対策を完全に回避するものであり、きわめて危険である。

セキュリティ研究者である Tay (@tayvano_) によると、このトロイの木馬は、被害者のポスト・セッション状態を即座に取得する。そこから、ブラウザ・セッション・クッキー/AWS クレデンシャル/公開トークンを窃取する攻撃者は、npm レジストリへの書き込み権限などが奪取される。

Wes Todd が警告するのは、OpenID Connect (OIDC) ベースの公開モデルはセキュリティ向上に寄与するが、ローカルマシンが完全侵害された場合には、防御として不十分であるという点だ。

攻撃主体と影響

この攻撃について、サイバー・セキュリティ専門家たちは、北朝鮮由来の UNC1069 を関連付けている。

これまでの UNC1069 は、暗号資産関連の企業やベンチャー・キャピタルを標的とし、マルウェアによるウォレット窃取を行ってきた。したがって、今回のオープンソース・メンテナーを標的とする方向への転換は、重大なエスカレーションである。

開発者の npm 公開権限を奪取する攻撃者は、悪意のアップデートを配布し、世界中の CI パイプラインへ自動的に取り込ませることが可能となる。セキュリティ・コミュニティは開発者たちに対して、強い警戒と情報の共有を求めている。

この攻撃グループは、Slack ハドルミーティングや AI 生成動画を利用する方向へと手法を進化させているため、開発者コミュニティによる集団的な認識の向上が、最も重要な防御手段となる。

開発者マシンへの侵害は、そのコードに依存する、数百万のエンタープライズ・サービスへの直接的な攻撃を意味する。

訳者後書:このサプライチェーン侵害は、人間の心理を巧みに突いた高度なソーシャル・エンジニアリングを用いるものです。攻撃者は、偽のビデオ会議へと被害者を誘導し、接続エラーの解決を装ってマルウェアを実行させることで、開発者のローカルマシンを侵害します。その結果として、二要素認証が回避され、npm レジストリへの書き込み権限などが奪取される事態となっています。つまり、信頼関係を悪用する攻撃プロセスそのものが脅威となっています。ミーティングのためのツールの、エラーに対する操作などを要求する相手に対して、慎重に判断することが大切です。よろしければ、カテゴリー SocialEngineering も、ご参照ください。

You must be logged in to post a comment.