Anthropic MCP Hit by Critical Vulnerability Enabling Remote Code Execution

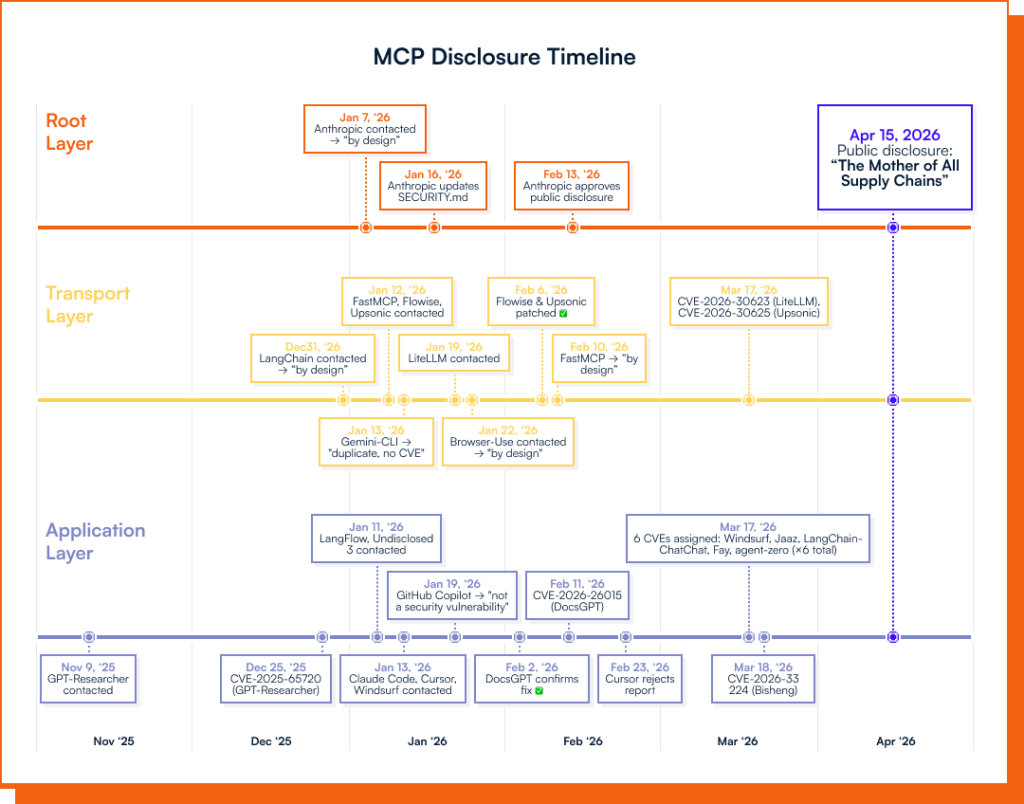

2026/04/20 gbhackers — Anthropic の Model Context Protocol (MCP) において、深刻かつ広範で構造的な脆弱性が発見された。2026年4月15日に OX Security Research チームが公開した調査により、1億 5,000万件以上のダウンロードと最大で 20万台のサーバが、完全な乗っ取りのリスクに直面していることが明らかになった。この脆弱性により、脆弱な MCP 実装を運用するシステム上で任意のリモート・コード実行 (RCE) が可能となり、機密ユーザーデータ/内部データベース/API キー/チャット履歴へのアクセスなどが引き起こされる。

従来のソフトウェア脆弱性とは異なり、単純なコーディングミスを原因とするものではなく、アーキテクチャ設計上の判断に起因するものだと、研究者たちは特定している。この設計は、Anthropic の公式 MCP SDK に直接組み込まれており、Python/TypeScript/Java/Rust などのプログラミング言語に対応する。

MCP 上で開発を行う開発者は、サプライチェーンを通じて、無意識のうちにこのリスクを継承することになる。

大規模な影響の範囲

OX Security の調査では、4 つの異なる攻撃ベクターが確認された:

- 認証不要の UI インジェクション (主要 AI フレームワーク)

- ハードニング・バイパス (Flowise などの保護環境)

- ゼロクリック・プロンプト・インジェクション (Windsurf/Cursor などの AI IDE)

- 悪質なマーケットプレイスによる配布 (11 件中 9 件の MCP レジストリが汚染)

研究者たちが特定したのは、LiteLLM/LangChain/IBM LangFlow における深刻な脆弱性であり、6 つの本番環境下でコマンド実行が可能なことを確認した。

この調査により、少なくとも 10 件の CVE が報告され、その多くが Critical と評価されている。主な報告内容は以下の通りである。

- CVE-2026-30615:Windsurf:ゼロクリック・プロンプト・インジェクションによるローカル RCE (Critical/報告済み)

- CVE-2026-30623:LiteLLM:JSON コンフィグ経由の認証済み RCE (Critical/修正済み)

- CVE-2026-30617:Langchain-Chatchat:認証不要の UI インジェクション (Critical/報告済み)

- CVE-2025-65720:GPT Researcher:UI インジェクション/リバース・シェル (Critical/報告済み)

- CVE-2026-30618:Fay Framework:認証不要の Web-GUI RCE (Critical/報告済み)

数百万人規模の下流ユーザーを保護するために、ルートレベルでの修正が不可欠だと、OX Security は Anthropic に提案し続けたが、この挙動を想定内だと説明する Anthropic は、対応を拒否した。

研究者は公開前に通知を行ったが、Anthropic から異議は示されなかった。30 件以上の脆弱性が責任あるかたちで開示され、10 件以上の High/Critical な CVE が報告されたが、プロトコルレベルの根本原因は未解決の状況にある。

組織が直ちに実施すべき対策

- 機密 API やデータベースに接続された、AI サービスのインターネット公開を遮断する。

- すべての外部 MCP コンフィグ入力を信頼できないものとして扱い、サニタイズされていないユーザー入力を StdioServerParameters などに渡さない。

- MCP サーバは GitHub MCP Registry などの、検証済みソースからのみ導入する。

- MCP 対応サービスは、権限が制限されたサンドボックス環境で実行する。

- すべてのツール呼び出しを監視し、不審なバックグラウンド動作やデータ流出を検知する。

- 影響を受けるサービスに対して速やかなアップデートを行い、未修正のバージョンは無効化する。

OX Security は、この調査を受けて新たな防御機能を提供した。現時点において、同社のプラットフォームは、AI 生成コードにおける STDIO ベースの MCP コンフィグの不正使用を検出し、既存のコードベース内にある脆弱な設定を修正対象として特定できる。

研究者たちは、ソフトウェア・セキュリティ強化を目的とする Anthropic Claude Mythos を公開した点に言及し、“Secure by Design” のアプローチを MCP アーキテクチャにも適用する必要があると指摘している。

一連の脆弱性は、単なるコーディングミスではなく、システムの土台となるアーキテクチャの設計自体に原因がある点が非常に重要です。公式の SDK 自体にリスクが含まれているため、知らず知らずのうちに影響を受けてしまう可能性があります。具体的には CVE-2026-30615/CVE-2026-30623/CVE-2026-30617/CVE-2025-65720/CVE-2026-30618 など、多くの深刻な問題が報告されています。プロトコルレベルの根本的な解決には至っていないため、外部からの入力をそのまま渡さない工夫や、安全な実行環境の選択など、慎重な対応が必要とされます。ご利用のチームは、ご注意ください。よろしければ、2026/04/20 の「Flowise の深刻な脆弱性:Anthropic MCP アダプタ経由のコマンド実行の恐れ」も、ご参照ください。

You must be logged in to post a comment.