Public Notion Pages Expose Editors’ Profile Photos and Email Addresses

2026/04/20 gbhackers — 広く利用される生産性向上およびノート作成アプリケーション Notion に存在する、深刻なデータ露出の問題が明らかになった。この露出は、認証/クッキー/アクセス・トークンを一切必要とせずに発生し、数千件のインデックス可能な企業 Wiki や個人ページが、データ・スクレイピングに対して脆弱な状態となっている。

このデータ露出が引き金となり、公開ドキュメント用途で Notion を利用する組織の従業員を標的とする、大規模なフィッシング攻撃のリスクが生じている。公開された Notion ページを編集した、すべてのユーザーの氏名/メールアドレス/プロフィール画像が露出していることが、セキュリティ研究者およびユーザーにより確認されている。

データ露出の仕組み

X 上のセキュリティ研究者によると、Notion における公開ページのブロック権限を処理する方法に、この脆弱性は起因する。

ユーザーがページを作成し “Publish to web” をクリックすると、システムは意図せず編集者の Universally Unique Identifier (UUID) を漏洩してしまう。

技術的な内訳は、以下の通りである:

- 公開ページのソースコード内に、ブロック権限データとして編集者の UUID が表示される。

- これら UUID をスクレイピングする攻撃者は、”/api/v3/syncRecordValuesMain” エンドポイントに対して、単一の POST リクエストを送信できる。

- この API エンドポイントは、認証やトークンを一切必要としない。

- それによりサーバは、対象編集者の完全な個人識別情報 (PII) を返すため、その氏名/メールアドレス/プロフィール画像が窃取可能となる。

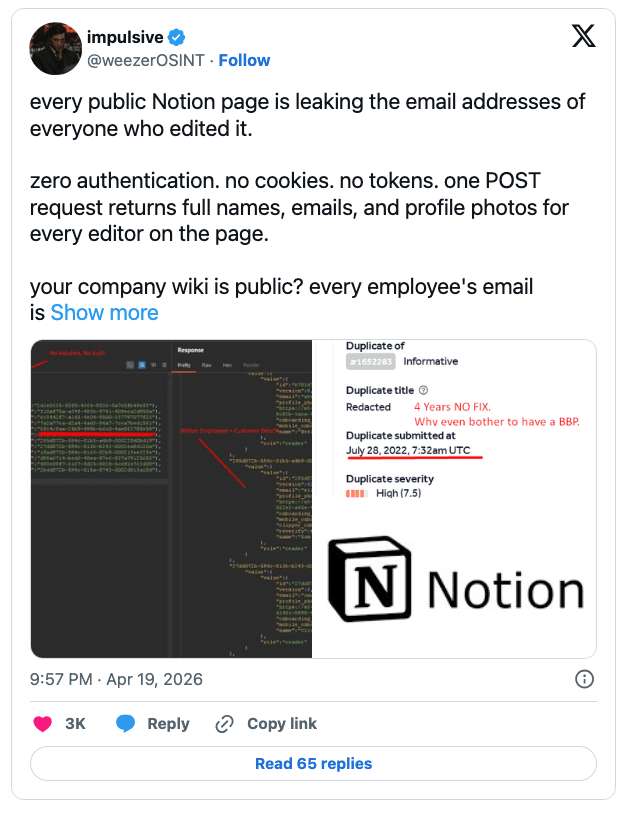

このプライバシー問題は、新しいものではない。この件は 2022年07月の時点で、HackerOne を通じて Notion に報告されていた。その時点で Notion は、この報告を “informative” と分類し、即時の修正は行われなかった。

最近になり、@weezerOSINT や @k1rallik といった研究者が、この問題の再現性を X 上で明らかにしたことで、公開 Wiki を利用する企業にとっての深刻なリスクに注目が集まっている。

コミュニティ内での反発が高まる中、Notion の従業員である Max Schoening が、この件についてオンラインで説明した。その内容は、当初から、この挙動は文書化済みであり、公開時にユーザーへ警告されているというものだ。

しかし、研究者たちは新規アカウントで検証を行い、”Publish to web” ダイアログに編集者メールの露出に関する警告が存在しないことを示し、この主張を否定した。

この問題が、ユーザーにとって容認できないものであることを認めた Max Schoening は、データ漏洩の解決に向け対応を進めていると述べた。

計画されている修正と緩和策

現時点の Notion 開発チームは、このプラットフォームを保護するために、2 つの主要な修正案を検討している。

1 つ目は、公開 API エンドポイントから PII を完全に削除する方法である。2 つ目は、GitHub のようなメール・プロキシ機構を導入する方法である。

正式なパッチが提供されるまで、ユーザーおよび組織は、以下の対策を速やかに実施する必要がある。

- すべての Notion ワークスペースを確認し、現在 Web 公開されているページを特定する。

- 公開が不要な企業 Wiki や機密ドキュメントは、非公開にする。

- 公開が必要なページについては、編集者数を最小限に制限し、露出範囲を縮小する。

- Notion の公式セキュリティ・アドバイザリを継続的に監視し、API 修正および新しいプライバシー制御に関する更新を確認する。

このデータ露出問題の原因は、Notion の Web 公開機能において、ページ編集者の識別情報 (UUID) がソースコードに含まれ、それを API に問い合わせる際に認証チェックが一切行われていなかったことにあります。具体的に言うと、Web に公開されたページには、編集を行ったユーザーの UUID が記録される仕組みになっています。この UUID を抽出する攻撃者は、Notion の特定の API エンドポイント “/api/v3/syncRecordValuesMain” に対してリクエストを送るだけで、本来は非公開であるはずの氏名/メールアドレス/プロフィール画像をサーバから引き出すことが可能な状況にあります。ご利用のチームは、ご注意ください。

You must be logged in to post a comment.