2026 VulnCheck Exploit Intelligence Report

本レポートの概要

- Vulncheck

- 2021年創業の脆弱性インテリジェンス企業

- リアルタイムのエクスプロイト/脆弱性情報を提供

- 「攻撃に利用される前」の情報把握を重視

- 独自の Vulncheck KEV を公開

- CISA KEV カタログの約130%規模

- CISA KEVより平均27日早く悪用情報を検知・通知

- どの脆弱性が重要だったのか?なぜ攻撃者に狙われたのか?

どのようなタイミングの遅れが組織を危険にさらしたのか? - 2025年における数十万件の脆弱性を対象に追跡・分析

- 悪用パターン

- 脅威アクターの挙動

- 武器化までの時間軸

- 分析により得られた知見

- 新たな脆弱性がどれほどの速さで実際の脅威へと変化するのか

- AIによるPoCコードがリスク評価プロセスにノイズをもたらしている

- 地政学的緊張の高まりの中で、どの脅威アクターが脆弱性悪用を加速させたのか

- 主な調査結果

- 2025年の脆弱性動向

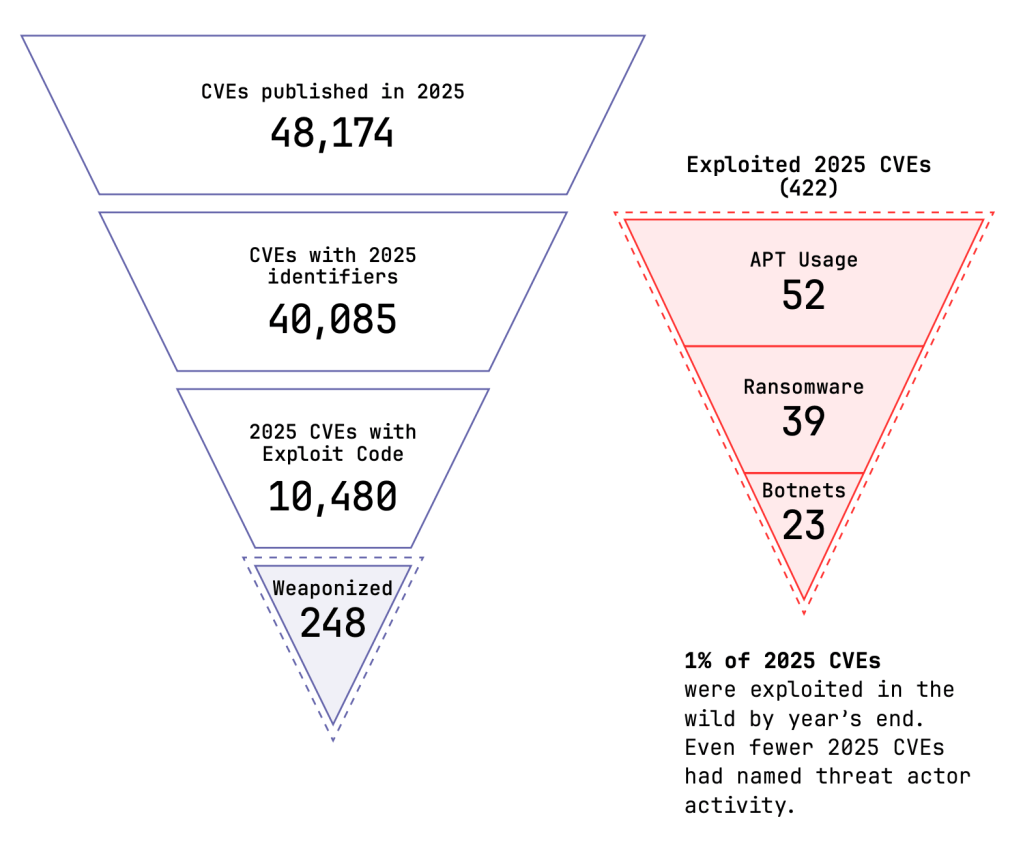

- 2025年に公開された脆弱性は約 48,000件

- 実環境で悪用されたのはわずか1%程度

- VulnCheckによる「2025 Routinely Targeted Vulnerabilities」が公開

- 攻撃カテゴリごとの動向

- AI生成の偽エクスプロイト / ノイズ増加

- PoCエクスプロイト:+16.5%

- AI生成PoCによりリスク判断が困難に

- 2025年の脆弱性動向

1. 2025年の脆弱性動向

- 全体像

- 公開された脆弱性:約48,000件

- 実際に悪用された脆弱性:422件(約1%)

→ 攻撃は一部の脆弱性に集中

- 特徴

- 悪用された脆弱性は迅速に運用化・被害拡大

- 公開から攻撃までのリードタイムが短い

- 悪用された脆弱性は即座に運用化・被害拡大

2025 Routinely Targeted Vulnerabilities

- 2025年:50件を特定

- 継続的に攻撃者の関心を集めた脆弱性(ランサム / APT / ボットネット / 研究者)

- 分析アプローチ

- 500+データソースを活用

- エクスプロイト成熟度・実悪用・脅威アクターを追跡

- ハニーポット・攻撃インジケータも考慮

- 選定基準(例)

- 2025年に公開され、かつ同年中に実環境で悪用されていること

- さらに、以下のいずれか1つ以上を満たすこと:

- 2025年のCVEのうち、エクスプロイトが存在する上位0.1%

- 公開エクスプロイトが20件以上存在

- 脅威アクター関連CVEの上位5%

- 国家支援または特定された脅威アクターによる帰属が少なくとも2件

- 2025年のランサムウェア関連CVEの上位60%

- 少なくとも1つの特定されたランサムウェアファミリーによる帰属

- ボットネット関連CVEの上位20%

- 名前付きボットネットを含む、既知のボットネット活動が少なくとも2件

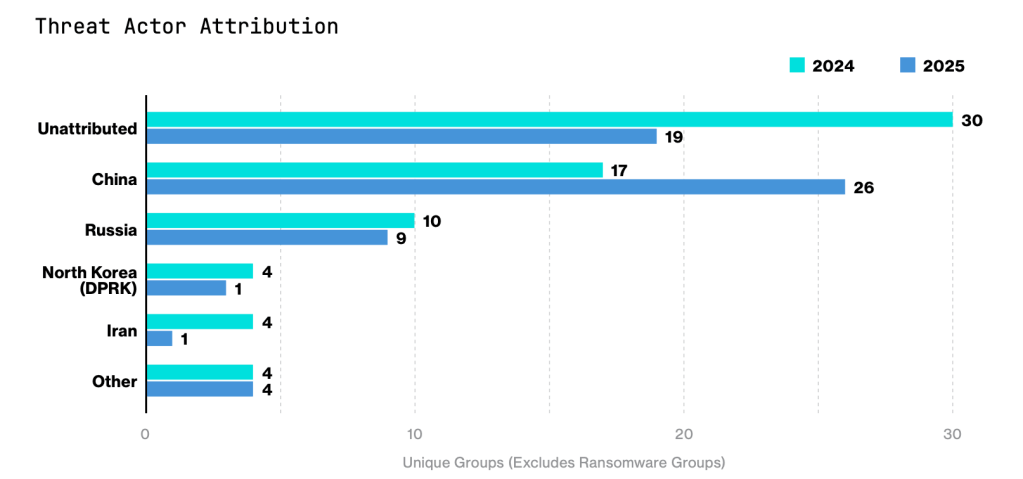

2. 脅威アクターの活動

- 2025年に名前付き脅威アクターに帰属されたCVE:52件

- 脅威アクター数:62グループで前年より微減

- 一方で、中国関連アクターの帰属は前年比52%増

- Earth Lamia など、中国系APTは

- Internet-facing な資産

- 悪用しやすい既知脆弱性

- 公開直後の新規脆弱性

を機会的に狙う傾向

- 未成熟な公開PoCも早期に取り込み、まず試す動きが目立つ

主な事例:中国系APT Earth Lamia

- 少なくとも2023年から活動を開始

- 標的:活動開始当初の金融業界からIT企業 / 大学 / 政府機関へと範囲を拡大

- 主な目的:データ窃取

- インターネットに公開されたシステムに対し広く露出していて悪用しやすい脆弱性を狙う傾向:

- SAP NetWeaver (CVE-2025-31324)

- React2Shell (CVE-2025-55182)

- GitLab (CVE-2021-22205)

- TeamCity (CVE-2024-27199 / CVE-2024-51378)

- Craft CMS (CVE-2024-56145)

- 参考

- 様々な脆弱性と独自の攻撃ツール群で複数業界を狙う標的型攻撃グループ「Earth Lamia」– Trend Micro

- 地球規模のラミアAPT攻撃 – FortiGuard Labs

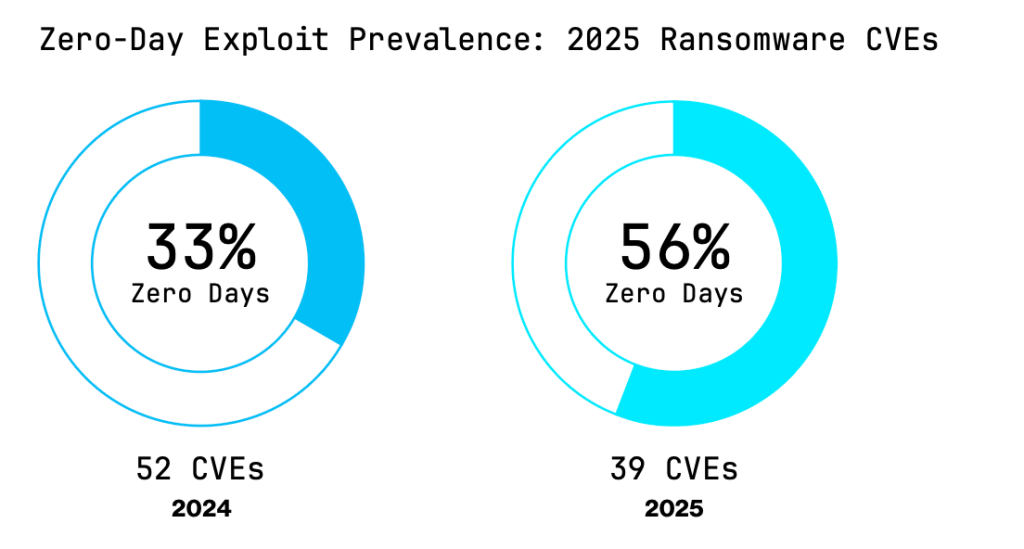

3. ランサムウェア活動

- 2025年にランサムウェア悪用が確認されたCVE件数:39件

- 前年比 -25%

- ただし内容は深刻化

- 56.4%がゼロデイ悪用由来 – 2024年の33%から上昇

- 既知CVEの3分の1は、2026年1月時点でも公開/商用エクスプロイトなし

- 傾向

- 公開PoC待ちではなく、先に悪用されるケースが増加

- 少数の有効な侵入口に複数のファミリーが集中 (FortiOS / SharePoint / SimpleHelp)

- 件数減少 ≠ リスク低下

主な事例:

- Oracle E-Business Suite (CVE-2025-61882/61884)

Cl0pグループが、データの窃取とゆすりを目的とした大規模なキャンペーンでこれらのゼロデイ脆弱性を悪用しました。

※参考:CVE-2025-61882 関連記事(IoT OT SecNews) - BYOVD攻撃 (CVE-2025-7771)

Akiraのアフィリエイトなどが、脆弱なドライバーを意図的に持ち込み、セキュリティ製品を無効化する手法(Bring Your Own Vulnerable Driver)を継続して使用している。

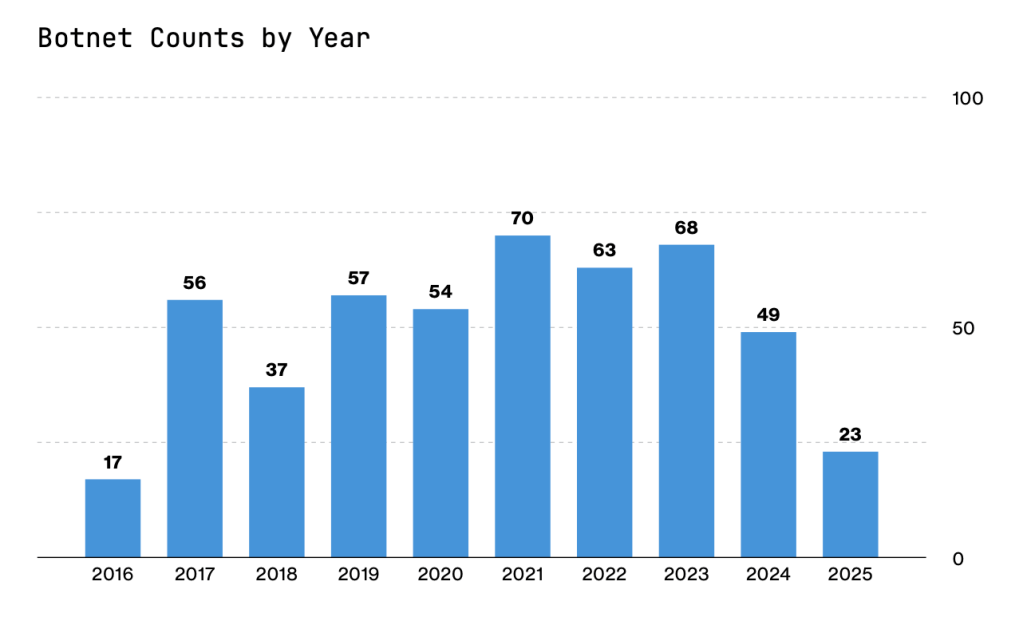

4. ボットネット活動

- 2025年にボットネット悪用が確認されたCVE-2025:23件

- 近年CVEに対するボットネット活動は前年比 -53%

- 主因:Miraiの新規CVE悪用が -82%

- RondoDoxの台頭

- 幅広い脆弱性を大量に試す “exploit shotgun” 型

- 古いCVEと新しいCVEを混在利用

- 公開直後ではなく、数カ月後に取り込む例もあり

- 参考

- ボットネット「RondoDox」:ハッキングコンテスト「Pwn2Own」で発見された脆弱性を起点に散弾銃型の大規模攻撃を展開 – Trend Micro

- RondoDoxの出現:新型ボットネット攻撃の分析 – Fortinet

- XWiki の脆弱性 CVE-2025-24893:RondoDox などの参戦と攻撃のピーク – IoT OT Sec News

5. AI生成の偽エクスプロイト / ノイズ増加

- 新規CVE向けPoCエクスプロイトは前年比 +16.5%

- 一方で、AI生成の低品質なPoCも増加

- 成立しないコード

- 内容が不正確なコード

- 誤解を招く“リスクシグナル”

- PoC公開 = 高リスク と単純には言えない

- 実悪用の有無やソースの信頼性も含めた判断が必要

その他の脆弱性関連ニュース

- 2026/03/06:2025年の Zero‑Day 攻撃を分析:エンタープライズ・エッジデバイスの標的化がトレンド

- 2026/03/23;Datadog が Bits AI を公表:複雑なインシデント分析を 30 秒程度に短縮 – RSAC 2026

- 2026/03/10:Purple Team 分析レポート:160 件の演習と 8,300 件の TTP 分析から見る防御の優先事項

- 2026/02/19:中国における脆弱性管理:戦略的な遅延による情報ギャップが CVE の武器化を促す?

- 2026/02/24:FortiGate に対する大規模な攻撃:DeepSeek と Claude によるキルチェーンが判明

You must be logged in to post a comment.