Zoom ZTP & AudioCodes Phones Flaws Uncovered, Exposing Users to Eavesdropping

2023/08/12 TheHackerNews — AudioCodes の Desk Phones と、Zoom の Zero Touch Provisioning (ZTP) 機能に存在する、複数のセキュリティ脆弱性が発見された。8月11日 (金) の分析結果で、SySS のセキュリティ研究者 Moritz Abrell は、「AudioCodes Ltd. の Desk Phones と、Zoom の Zero Touch Provisioning 機能で発見された脆弱性だが、その悪用に成功した外部の攻撃者は、デバイスの完全なリモートコントロールを得ることができる」と述べている。

この不正アクセスにより、ルームや電話の盗聴や、デバイスを介した企業ネットワークへの攻撃、感染させデバイスによるボットネット構築などにいたる恐れがある。この調査結果は、今週の初めに開催された Black Hat USA セキュリティ・カンファレンスで発表された。

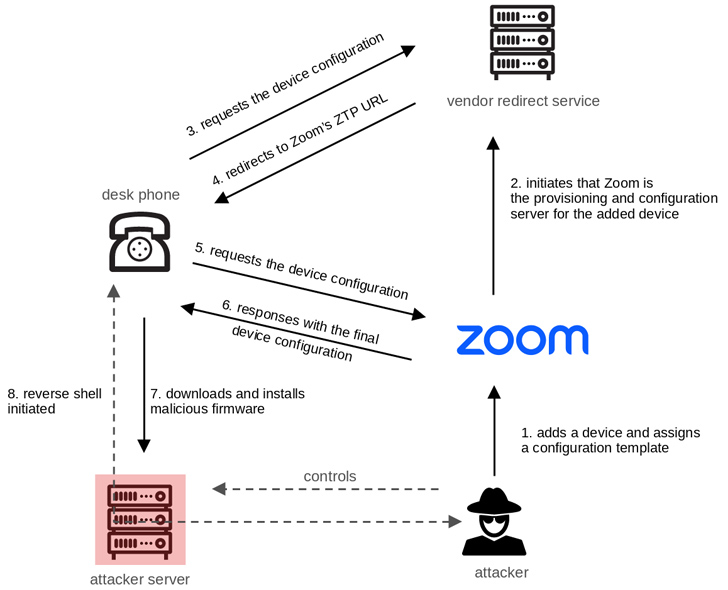

この問題は、Zoom の ZTP に根ざしている、この機能により IT 管理者は、VoIP デバイスの一元的な設定が可能になる。したがって、ユーザー組織は、必要に応じてデバイスの監視/トラブルシューティング/アップデートを容易に行えるとされる。具体的に言うと、この機能は、ローカル・ネットワーク内に配置された Web サーバーにより実現され、コンフィグレーションとファームウェアのアップデートをデバイスに提供するものとなる。

そして、ZTP サービスからコンフィグレーション・ファイルを取得する際に、クライアント側の認証メカニズ ムが欠落しているため、不正なサーバから攻撃者が、悪意のファームウェアをダウンロードさせる可能性が あることが判明した。

この調査では、さらに AudioCodes VoIP Desk Phones (Zoom ZTP をサポート) にも、暗号化ルーチンに不適切な認証問題があることが判明した。その悪用の結果として、電話機が設定を取得するために用いるリダイレクト・サーバを介して送信される、パスワードや設定ファイルなどの機密情報の復号化が可能になるという。

この2との脆弱性である、未検証の所有権バグと認証済みハードウェアの欠陥を、Zoom ZTP で悪用することで、任意のデバイスにファームウェアをインストールさせ、悪意のファームウェアを配信するエクスプロイト・チェーンに仕立て上げられる可能性も生じる。

Moritz Abrell は、「これらの脆弱性を組み合わせることで、任意のデバイスをリモートで乗っ取ることが可能になる。この攻撃は、極めてスケーラブルであるため、重大なセキュリティ・リスクをもたらす」と述べている。

以前にも SySS は、Microsoft Teams Direct Routing 機能において、インストールが料金詐欺の攻撃を受けやすくなるという、セキュリティ上の問題を発見している。それから約1年後に、今回の情報開示が行われた。

その当時に Moritz Abrell は、「認証されていない外部の攻撃者は、Microsoft からの発信を装い、特別に細工した SIP メッセージを送信できるため、被害者のセッション・ボーダー・コントローラーにより正しく分類される。その結果として、被害者の電話回線を通じて不正な外部通話が行われる」と指摘していた。

Zoom の Zero Touch Provisioning (ZTP) 機能に脆弱性が見つかったとのことですが、急成長したがゆえに、たくさんのセキュリティ・ホールを抱えているような気もします。よろしければ、Zoom で検索も、ご利用ください。

You must be logged in to post a comment.