N. Korean Lazarus Group Targets Software Vendor Using Known Flaws

2023/10/27 TheHackerNews — 北朝鮮と連携している Lazarus Group が、知名度の高いソフトウェアに存在する既知の脆弱性を悪用し、無名のソフトウェア・ベンダーを侵害するという、新たなキャンペーンを操っているようだ。Kaspersky が指摘するのは、一連の攻撃により SIGNBT/LPEClient などのマルウェア・ファミリーが展開され、被害者のプロファイリングやペイロードの配信に使用される、ハッキング・ツールとして機能している点だ。

Kaspersky のセキュリティ研究者である Seongsu Park は、「この敵対者は、高度な回避テクニックを採用し、被害者をコントロールする。この攻撃で用いられる SIGNBT マルウェアは高度なものであり、多様な感染チェーンと洗練されたテクニックを採用している」と述べている。

同社によると、悪用されたソフトウェアの開発元は、何度か Lazarus 攻撃の犠牲になっている。3CX サプライチェーン攻撃の場合と同様に、ソースコードの窃取や、ソフトウェアのサプライチェーンの汚染の、痕跡が示しているという。

Park は、「Lazarus グループは、正規ソフトウェアの脆弱性を悪用しながら、他のソフトウェア・メーカーを標的にし続けている。最新の活動の一環として、2023年7月中旬の時点で、多数の被害者が特定されている」と述べている。

同社によると、一連の被害者への攻撃は、デジタル証明書を使用して Web 通信を暗号化するように設計された、正規のセキュリティ・ソフトウェアを通じて狙われていたという。このソフトウェアの名称は明らかにされず、また、SIGNBT を配布するためにソフトウェアを武器化する正確なメカニズムも、現時点では不明である。

この攻撃では、侵害したシステム上で永続性を確立し維持するために、さまざまな戦術が用いられている。それに加えて、SIGNBTマルウェアを起動するための導管として機能する、インメモリ・ローダーが攻撃チェーンでは採用されているという。

SIGNBT の主な機能は、リモート・サーバとの接触を確立し、感染させたホスト上で実行するための、さらなる追加のコマンドを取得することである。このマルウェアの名称は、HTTP ベースの Command and Control (C2) 通信において、”SIGNBT” を先頭に持つ特徴的な文字列を使用することに由来する。

- SIGNBTLG:初期接続用

- SIGNBTGC:コマンドのフェッチ

- SIGNBTFI:通信失敗

- SIGNBTSR:通信成功

- SIGNBTKE:C2 サーバから SUCCESS メッセージを受信する際に、システムのメタデータを収集

その Windows バックドアには、被害者のシステムを制御するための、幅広い機能が備わっている。具体的に言うと、プロセスの列挙/ファイルとディレクトリの操作/ペイロードの展開などがあり、そこには、LPEClient などのクレデンシャル・ダンプ・ユーティリティなども含まれる。

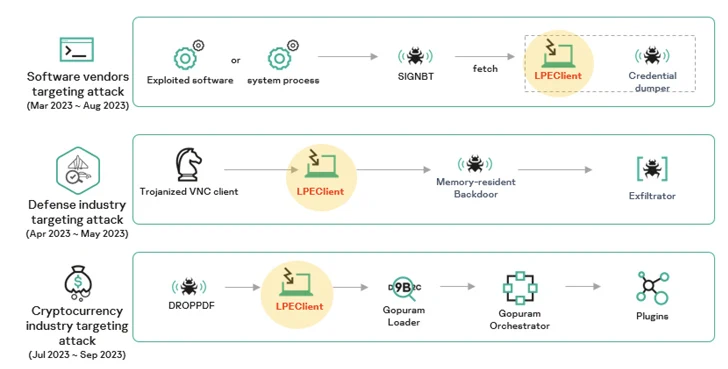

Kaspersky によると、2023年には少なくとも、3件の Lazarus キャンペーンが確認されている。その、侵入経路や感染手順は多様であるが、最終段階のマルウェアの配信は常に、LPEClient に依存する形で行われていたという。

この種のキャンペーンの1つとして挙げられるのは、コードネーム Gopuram と呼ばれるインプラント展開にいたるものである。そこでは、3CX Voice/Video カンファレンス・ソフトウェアのトロイの木馬化バージョンが、暗号通貨企業を標的としたサイバー攻撃で使用されている。

今回の発見が示すのは、Lazarus Group のツール/戦術/技術が常に進化し、また、拡大し続けていることの証である。それと同時に、北朝鮮が関与するサイバー・オペレーションの最新例が示されたと言える。

Park は、「Lazarus Group は、今日のサイバー・セキュリティを取り巻く状況のか中でも、きわめて活動的であり、多彩な戦術を用いる、脅威アクターであり続けている。Lazarus Group は、IT 環境を深く理解しており、また、有名なソフトウェアの脆弱性を悪用する戦術に磨きをかけている。このアプローチにより、最初の感染を達成した後に、マルウェアを効率的に拡散させている」と述べている。

つい先日の 2023/10/18 には、「JetBrains TeamCity の脆弱性 CVE-2023-42793:北朝鮮の Lazarus が悪用を開始」という記事がポストされており、サプライチェーンを狙う、Lazarus の活発な動きが報じられていました。そして今回は、SIGNBT という高度なマルウェアと、それを用いるキャンペーンに関する情報が、Kaspersky から提供されました、よろしければ、Lazarus で検索も、ご利用ください。

You must be logged in to post a comment.