Researchers Uncover 10 Flaws in Google’s File Transfer Tool Quick Share

2024/08/09 TheHackerNews — Google の Android/Windows 向けデータ転送ユーティリティである Quick Share に、10件ものセキュリティ上の欠陥が発見された。SafeBreach Labs の研究者である Or Yair と ShmuelCohen は、「Quick Share は、近距離にある互換性のあるデバイス間でのファイル転送をサポートするために、独自のアプリケーション層通信プロトコルを実装している。このプロトコルの動作を調査することで、Windows 用の Quick Share 内のロジックをファジングし、不正な操作やバイパスが可能なものを特定できた」と、The Hacker News と共有した技術レポートの中で説明している。

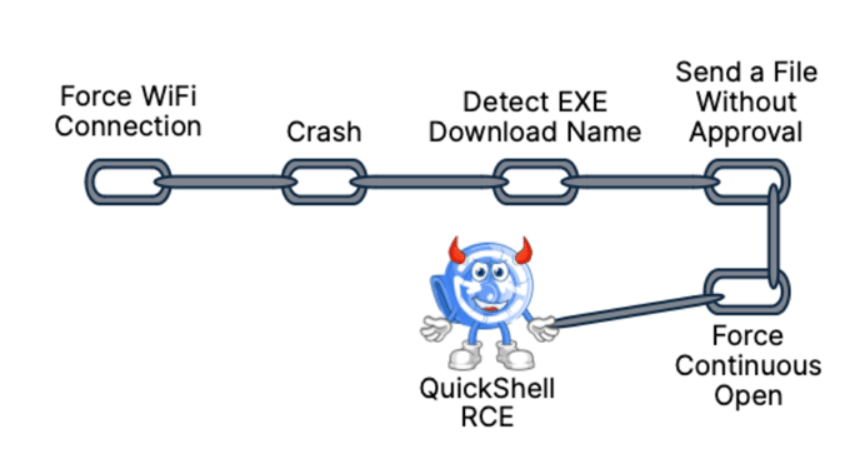

この調査の結果として、Quick Share の Windows 版に影響する 9件の脆弱性と、Android 版に影響する 1件の脆弱性が発見された。これらの脆弱性を組み合わせると、Windows ホスト上で任意のコードを実行するための、RCE 攻撃チェーンを構築できる。この攻撃チェーンは、 QuickShell というコードネームで呼ばれている。

10件の脆弱性の内訳は下記の通りだ:

- 6件:リモート・サービス拒否 (DoS) の脆弱性

- 2件:Android 版/Windows 版における、不正なファイル書き込みの脆弱性

- 1件:ディレクトリ・トラバーサルの脆弱性

- 1件:強制的な Wi-Fi 接続の脆弱性

すでに Quick Share 1.0.1724.0 以降で、これらの脆弱性は対処されている。Google は、以下の2つの CVE-ID で、これらの脆弱性をまとめて追跡している。

- CVE-2024-38271 (CVSS 5.9):共有用に作成された Wi-Fi に、強制的に接続されてしまう脆弱性。

- CVE-2024-38272 (CVSS 7.1):Windows 上でのファイル受信ダイアログの、迂回を許してしまう脆弱性。

Quick Share (旧 Nearby Share) は、Peer-to-Peer のファイル共有ユーティリティであり、近接している Android/Chromebook/Windows デスクトップやノート PC 間で、写真/ビデオ/ドキュメント/オーディオ・ファイル/フォルダ全体を転送するためのものである。Bluetooth と Wi-Fi が有効な状態で、両デバイスが 5m (16ft) 以内にあれば、この機能による送受信が可能になる。

Quick Share で新たに発見された、これらの脆弱性の悪用に成功した攻撃者は、以下のような悪意のアクションの実行が可能になる:

- 承認を必要としないリモート・デバイスへのファイルを書き込み

- Windows アプリの強制的なクラッシュ

- 攻撃者の制御下にある Wi-Fi AP へのトラフィックのリダイレクト

- ユーザー・フォルダへのパス・トラバース

さらに注意が必要なのは、ターゲット・デバイスを別の Wi-Fi ネットワークに強制的に接続させる脆弱性と、ダウンロード・フォルダーにファイルを作成する脆弱性を組み合わせることで、リモート・コード実行が可能になる点だ。

この発見は、8月9日に開催された DEF CON 32 で初めて発表されたものであり、Protobuf ベースの独自プロトコルとシステムを支えるロジックを、より深く分析した集大成である。一見無害に見える既知の問題が、侵害の成功への扉を開き、他の欠陥と組み合わされたときに、深刻なリスクをもたらす可能性を浮き彫りにしている。

SafeBreach は、「データ転送ユーティリティが、多種多様な通信プロトコルとデバイスをサポートしようとする複雑さにより、セキュリティ上の課題が生じることを、この研究成果が明らかにしている。また、一見リスクの低い脆弱性や、既知/未修正の脆弱性を連鎖させることで、深刻なセキュリティ・リスクが生じ得ることも強調している」と、声明の中で述べている。

この種の接続ですが、いわゆる Nearby Share と呼ばれるものですね。簡単にデータを交換できるので、とても便利には違いないのですが、こんな落とし穴もあるという脆弱性が公表されたとのことです。日本語の Andriod サイトで、詳細が説明されていますので、ご興味のある方は、ご参照ください。

You must be logged in to post a comment.