Modular Java Backdoor Emerges in Cleo Exploitation Campaign (CVE-2024-50623)

2024/12/12 SecurityOnline — Cleo ファイル転送ソフトウェアを標的とする多段階攻撃で展開された、洗練されたモジュール型の Java ベース RAT の存在を、Rapid7 Labs の MDR) チームが発見した。すでに問題視されている、脆弱性 CVE-2024-50623 を悪用するキャンペーンが示唆するのは、いまの脅威アクターたちの能力の、大幅な向上である。

この攻撃チェーンは、Cleo における XML ベースのコンフィグ・ファイルの悪用から始まる。

悪意の XML ペイロードにより、一連のイベントをトリガーするコマンドが定義され、最終的には、エンコードされた PowerShell スクリプトが実行される。

Rapid7 の解説は、「このスクリプトは、疑わしい外部ホストへの TCP 接続を確立し、ペイロードを取得する。そのペイロードが、JAR ファイルに復号化され、Cleo の組み込み Java ランタイム内で実行される。この組み込み Java ランタイムは、システム全体の Java インストールをバイパスするため、検出と緩和が困難になる」というものである。

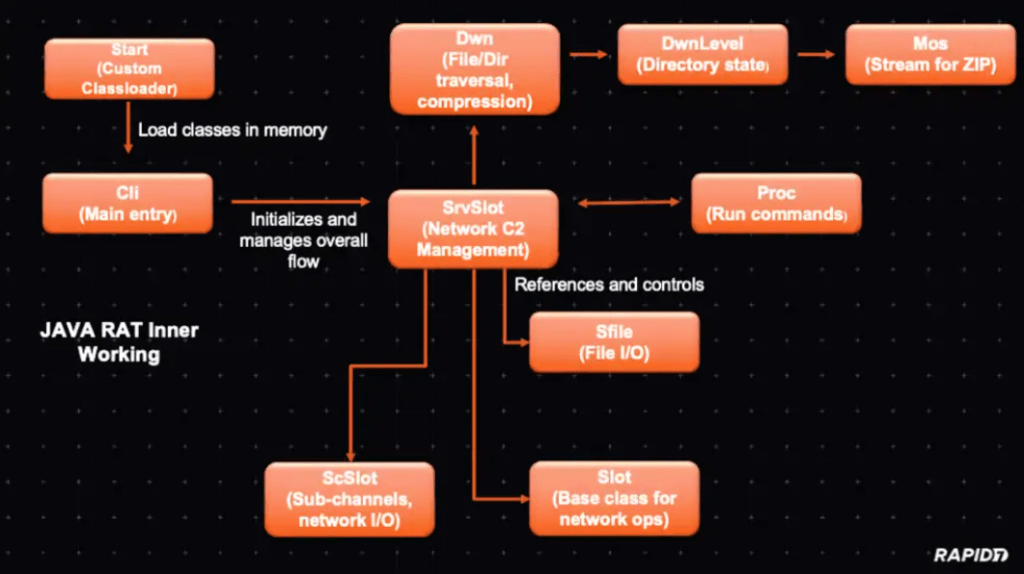

Cleo エクスプロイト・キャンペーンで確認された Java RAT は、高度にモジュール化されたデザインを持つ。 Rapid7 の研究者たちは、「そのモジュール・アーキテクチャに取り込まれるものには、動的な復号化/ネットワーク管理/段階的なデータ転送のためコンポーネント群がある」と述べている。

主な機能は次のとおりである:

- システム偵察:システム/ユーザー/ネットワークに関する情報を収集する。

- ファイル流出: ファイルを圧縮し、攻撃者が管理するサーバへと転送する。

- コマンド実行:シェル・コマンドを実行し、その出力を解析する。

- 暗号化された通信:パケット・レベルでの暗号化により、ステルス性の高いデータ転送を実現する。

この RAT のコアは、”start” というカスタム・クラス・ローダーを中心に展開され、暗号化されたアーカイブから、クラスを動的に読み込んでいく。このメカニズムにより、RAT は実行時に重要なコードを取得し、初期のフットプリントを最小限に抑えている。

展開に成功した後の攻撃者は、systeminfo や whoami といった偵察コマンドを用いて、環境をマッピングしていく。Rapid7 が観測したものには、NTLM ハッシュを利用する Kerberos チケットの取得や、追加のネットワーク・リソースにアクセスするための、”OverPass-The-Hash” 攻撃もあるという。

このキャンペーンのネットワーク・アクティビティには、次の複数の IP アドレスへの接続が含まれていた:

- 185.181.230[.]103

- 89.248.172[.]139

これらの IOC は、Cleo ソフトウェアを使用している組織にとって、重要な兆候の検出ポイントとして機能する。

Rapid7 の指摘は、「タイムリーな検出と対応が重要となる。これらは、Cleo ソフトウェアを標的とする攻撃で展開された、唯一のペイロードではない。ユーザー組織にとって必要なことは、脆弱性 CVE-2024-50623 に対するパッチ適用の優先、および、疑わしいネットワーク・アクティビティに対する監視、このモジュール型マルウェアに対する防御の強化である」というものだ。

CISA KEV:CVE-2024-50623:

Cleo Multiple Products Unrestricted File Upload Vulnerability

Cleo の脆弱性 CVE-2024-50623 ですが、かなりの技術力を持つ脅威アクターが、バックドアを展開しているようです。ご利用のチームは、十分に ご注意ください。この件に関する第一報は、2024/12/10 の「Cleo 製品群の脆弱性 CVE-2024-50623 の積極的な悪用:Huntress が PoC を公開」です。よろしければ、ご参照ください。

You must be logged in to post a comment.