Thousands of SonicWall Devices Remain Vulnerable to CVE-2024-40766

2025/01/06 SecurityOnline — SonicWall NSA デバイスの深刻な脆弱性 CVE-2024-40766 が公表されたのは、2024年9月のことである。それ以降において、脅威アクター Akira と Fog が、この欠陥を悪用することで、世界中の組織に侵入したと報告されている。Macnica の脅威研究者である Yutaka Sejiyama によると、この脆弱性を悪用された 100社を超える企業が、ランサムウェア・グループの被害に遭った可能性があるが、2024年12月下旬の時点において、少なくとも 48,933台のデバイスが危険な状態にあるという。

Sejiyama の調査によると、Akira と Fog のリークサイトにおいて、被害者としてリストアップされている組織の46% が、SonicWall のデバイスに関連していることが判明した。その他のランサムウェア・グループの比率は 5% であることから、Akira と Fogが突出していることが明らかになった。Sejiyama は、「この傾向は 9月から始まり、12月まで続いている。その期間の中で。この数字が 50% を超えたこともある」と指摘している。

PoC エクスプロイトが公開されることもなく、SonicWall による脆弱性の悪用メカニズムの開示が限定的であるため、直接的な関連は依然として不明であるが、状況証拠としての説得力はある。Sejiyama は、「SonicWall は、脆弱性が悪用された場合でも、潜在的な影響について十分な情報を提供していない。また、PoC も公開されていないため、多くの詳細が不明である」と説明している。

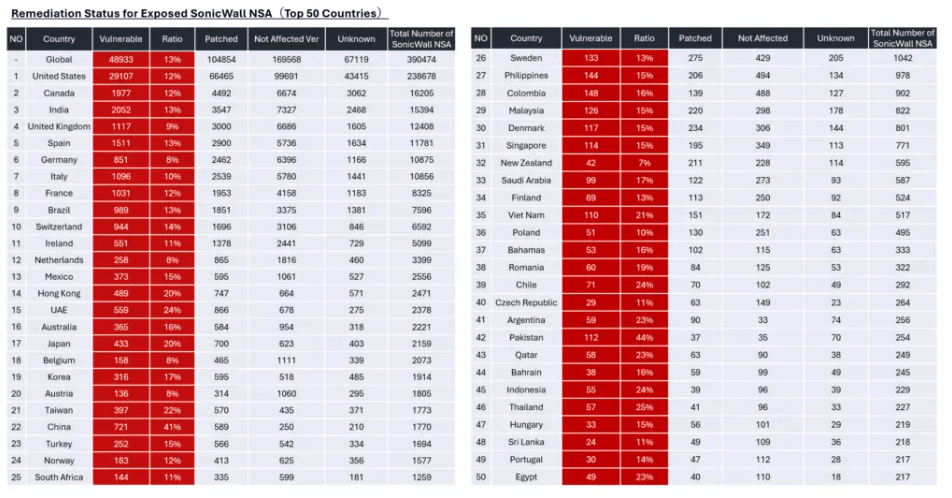

脆弱性 CVE-2024-40766 のパッチは、すでに提供されているが、修復の取り組みは遅れているようだ。Sejiyama は、「2024年12月24日の時点において、少なくとも 48,933 台の SonicWall デバイスが脆弱な状態にある。この対応の遅れは、特定の地域における脆弱性管理の体系的な課題を浮き彫りにしている。アジアの一部地域におけるパッチ適用の遅れと、パッチがリリースされた後の減速は、これまでに注目を集めてきた、その他の脆弱性で観察された傾向をなぞっている」と警告する。

SonicWall NSA のパッチ未適用のデバイスを、攻撃者は注意深く偵察/悪用し、不正アクセスを取得し、認証情報を盗み出すことで、ランサムウェア攻撃を仕掛けることが可能になる。おそらく、Akira と Fog は、検出を回避する多様な方法を用いながら、脆弱性を利用してネットワークに侵入し、足場を拡大している。

したがって、迅速に対策を講じない限り、Akira や Fog などのランサムウェア・グループの攻撃ベクターとして、この脆弱性のライフサイクルは長引くだろう。Sejiyama は、「Akira と Fog により侵害された被害者の数が、大幅に増加している。この事実が、彼らの成功に寄与している可能性がある」と結論付けている。

世界中の公開サーバの 13% が、依然として脆弱な状況を引きづっている。そのため、防御側としては、脆弱性 CVE-2024-40766 への対処を優先し、リスクを軽減する必要がある。

SonicWall の脆弱性 CVE-2024-40766 が、ランサムウェアの Akira と Fog により、積極的に悪用されているとのことです。この脆弱性に関する第一報は、2024/08/22 の「SonicWall SonicOS の脆弱性 CVE-2024-40766 が FIX:システム侵害につながる恐れ」です。よろしければ、CVE-2024-40766 で検索と併せて、ご参照ください。

You must be logged in to post a comment.