CISA orders agencies to patch Linux kernel bug exploited in attacks

2025/02/05 BleepingComputer — 米国の Cybersecurity and Infrastructure Security Agency (CISA) は、Linux Kernel の脆弱性 CVE-2024-53104 を、Known Exploited Vulnerabilities (KEV) に登録した。同庁は、連邦機関に対して、3週間以内にシステムを保護するよう命じている。

Linux Kernel バージョン 2.6.26 以降に存在する、この脆弱性に対して、Google は Android ユーザー向けのパッチを適用した。同社は、2025年2月のセキュリティ・アップデートで 、「脆弱性 CVE-2024-53104 は、一部の標的に対して悪用されている可能性がある」と警告している。

Google によると、この脆弱性の発生原因は、USB Video Class (UVC) ドライバの境界外書き込みの欠陥にある。この脆弱性に対するパッチが適用されていないデバイスは、追加の実行権限を必要とせずに、攻撃者に物理的な特権昇格をゆるす可能性があるという。

この問題は、uvc_parse_format 関数内で UVC_VS_UNDEFINED フレームが正しく解析されないことに起因する。それにより、フレーム・バッファサイズの計算ミスが生じ、結果として、境界外への書き込みにつながる。

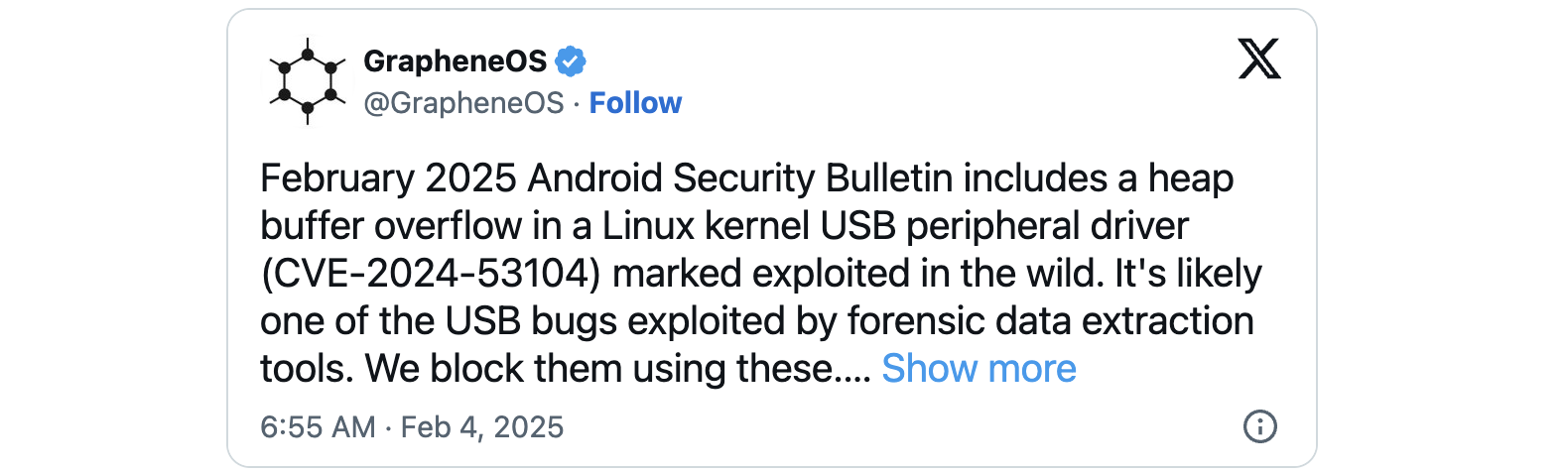

Google は、この脆弱性を悪用するゼロデイ攻撃について、追加情報を提供していない。その一方で、GrapheneOS 開発チームは、「この USB 周辺機器ドライバの脆弱性は、法医学データ抽出ツールによって悪用される、USB バグの1つである可能性が高い」と指摘している。

拘束力のある運用指令 (BOD) 22-01 により、FCEB 機関は、KEV カタログに登録された脆弱性を悪用する攻撃に対して、ネットワーク保護が義務付けられている。CISA は連邦政府機関に対して、2月26日までに、Linux/Android デバイスのパッチを適用するよう命じている。

CISA は、「この種の脆弱性は、サイバー犯罪者たちによる攻撃の対象となりやすく、連邦政府機関にとって重大なリスクをもたらす可能性がある」と警告している。

なお、2月4日には、Microsoft .NET Framework の脆弱性 CVE-2024-29059 および、Apache OFBiz (Open For Business) の脆弱性 CVE-2024-45195 も、CISA KEV カタログに登録されている。しかし、攻撃の背後にいる人物に関する詳細は、明かされていない。

また、先日には、ネットワーク・エッジ・デバイス向けのセキュリティ・ガイドラインが、英国/オーストラリア/カナダ/ニュージーランド/米国の5か国で構成される、サイバーセキュリティ機関 Five Eyes から公開されている。Five Eyes は製造者に対して、フォレンジック可視性の向上により、攻撃の検知や侵害の調査を支援するよう求めている。

Linux Kernel の脆弱性が、CISA KEV に登録されました。Android ユーザー向けのアップデートが提供されていますので、ご利用のチームは、ご確認ください。よろしければ、CISA KEV ページも、ご参照ください。

You must be logged in to post a comment.