Bulletproof Hosting Providers Exploit Legitimate ISPs to Power Cybercrime Servers

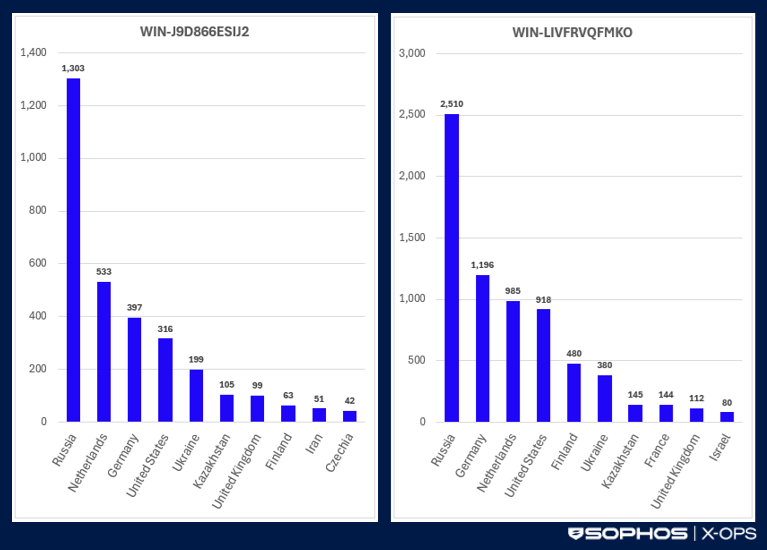

2026/02/06 gbhackers — 正規の IT ソフトウェアと大規模なサイバー犯罪活動との間に存在する、意外な関連性が明らかになった。WantToCry ランサムウェア・ギャングによる攻撃を調査する過程でアナリストが気づいたのは、同一のコンピュータ名 (ホスト名) を持つ仮想マシン (VM) を、攻撃者たちが使用していることだった。具体的には、ISPsystem が Windows VM を作成する際のデフォルト設定である、WIN-J9D866ESIJ2 や WIN-LIVFRVQFMKO といった名称である。これらの名称はランダムなものではなく、Web サーバ管理ソフトウェアを開発する完全に正規の企業である、ISPsystem により自動生成されたものだった。

複数のホスティング・プロバイダーが、顧客向けに Windows サーバを迅速に作成するために、ISPsystem の VMmanager を利用している。

しかし、VMmanager のテンプレートにおけるデフォルト設定では、新規に作成されるすべてのサーバに、まったく同じ名前が付与される。この設計上の性質により、インターネット上に存在する数千台のマシンを特定できるデジタル指紋を、研究者たちは得ることになった。

Bulletproof との接点

2025年の後半に、SophosLabs のアナリストたちが調査したのは、WantToCry による複数のリモート・ランサムウェア事案である。

ただし、問題の本質は、ソフトウェア自体にあるのではなく、それを利用しているグループにあった。そして、研究者たちが突き止めたのは、特定の Bulletproof ホスティング・プロバイダー (BHP) の存在である。つまり、法令を無視して、犯罪サーバの停止を拒否する事業者が、このソフトウェアを購入して、悪意のユーザー向けにサーバを販売していることが判明したのだ。

これらの不審なマシンの大半をホスティングしていたのは、Stark Industries Solutions と First Server Limited の 2 社である。

Stark Industries は、ロシア系の国家に支援されるサイバー活動との関連が指摘されており、欧州諸国の不安定化を支援したとして、2025年5月に欧州連合から制裁を受けている。

また、MasterRDP (別名 rdp.monster) も主要な関係者として特定された。同社は、アンダーグラウンド・フォーラムにおいて、ハッカー向けの匿名サーバを公然と宣伝している。

| WIN-J9D866ESIJ2 hosting providers | # of hosts |

|---|---|

| First Server Limited | 592 |

| Stark Industries Solutions Ltd | 576 |

| Zomro B.V. | 308 |

| Global Connectivity Solutions LLP | 189 |

| Kontel LLC | 148 |

2025年の後半において、これらの ISPsystem 特有の名称を使用する、インターネット公開サーバの 95%以上がロシアに集中しており、わずか 4 種類のホスト名に紐付いていた。

この悪意のネットワークは、小規模な詐欺の用途に留まるものではなく、世界でも最も危険なランサムウェア・ギャングの活動基盤にもなっていた。具体的には、以下が含まれる。

- LockBit

- BlackCat (ALPHV)

- Conti (過去データ)

- Qilin

あるケースでは、特定のサーバ名が “Bentley” と呼ばれる、制裁対象の個人に紐付いていた。この人物は、TrickBot および Conti サイバー犯罪グループの、既知のメンバーである。

なぜ重要なのか?

数千台のサーバが、同一のコンピュータ名とデジタル証明書を共有している状況において、それらを識別するセキュリティ・チームの作業は複雑なものになる。結果として、攻撃の背後にいる主体を特定することも、きわめて困難になる。

| WIN-LIVFRVQFMKO hosting providers | # of hosts |

| Stark Industries Solutions Ltd | 634 |

| Zomro B.V. | 455 |

| First Server Limited | 414 |

| Partner Hosting LTD | 356 |

| JSC IOT | 355 |

このような状況が生じることで、各種の犯罪グループが、大量の同一かつ匿名なサーバ群の中に紛れ込むことが可能となる。

ISPsystem のソフトウェア自体は業界標準のツールであるが、低コスト性と使いやすさにより、サイバー犯罪エコノミーにおける理想的な構成要素となってしまった。

MasterRDP は、悪意の目的を持つ顧客に対して、悪用を支援するインフラ上にホストされる ISPsystem 仮想マシンを貸し出す。それが、サイバー犯罪エコシステム内の数多く存在する、Bulletproof Hosting Provider (BHP) の一例である。

正規の IT 管理ツールが、サイバー犯罪に悪用された事例について解説する記事です。この問題の原因は、VMmanagerというサーバー管理ソフトウェアのデフォルト設定にあります。新しい仮想サーバーを作成する際に、システムが自動的に特定のホスト名を一律で割り当てる仕様が、結果として攻撃者の匿名性を高めるデジタル指紋となってしまいました。また、法令を無視して犯罪用サーバーの提供を続ける Bulletproof Hosting Provider (BHP) が、この仕様を悪用してインフラを構築したことも、事態を悪化させる一因になっています。脆弱性の観点では、設定の不備により特定の識別子が重複し、追跡を困難にさせる点は広義の構成ミスと言えます。よろしければ、Bulletproof での検索結果も、ご参照ください。

You must be logged in to post a comment.