One threat actor responsible for 83% of recent Ivanti RCE attacks

2026/02/14 BleepingComputer — Ivanti Endpoint Manager Mobile (EPMM) に存在する 2 件の深刻な脆弱性 CVE-2026-1281/CVE-2026-1340 に対する積極的な悪用の大半が、単一の脅威アクターにより引き起こされていることが、脅威インテリジェンスの観測により判明した。これらのセキュリティ問題は、すでに Ivanti のセキュリティ・アドバイザリにおいて、積極的に悪用されているゼロデイ脆弱性として警告されている。このアドバイザリで同社は、2 件の脆弱性を Critical と評価し、ホット・フィックスの提供も発表している。

これらの脆弱性を悪用する攻撃者は、未認証でのコード・インジェクションを引き起こし、脆弱なシステム上でリモート・コード実行 (RCE) を可能にする。脅威特化型インターネット・インテリジェンス企業 GreyNoise によると、防弾インフラ (BHP:Bulletproof Hosting Provider) 上でホストされる単一の IP アドレスが、これら 2 件の脆弱性に関連する悪用活動の 83% 以上を占めているという。

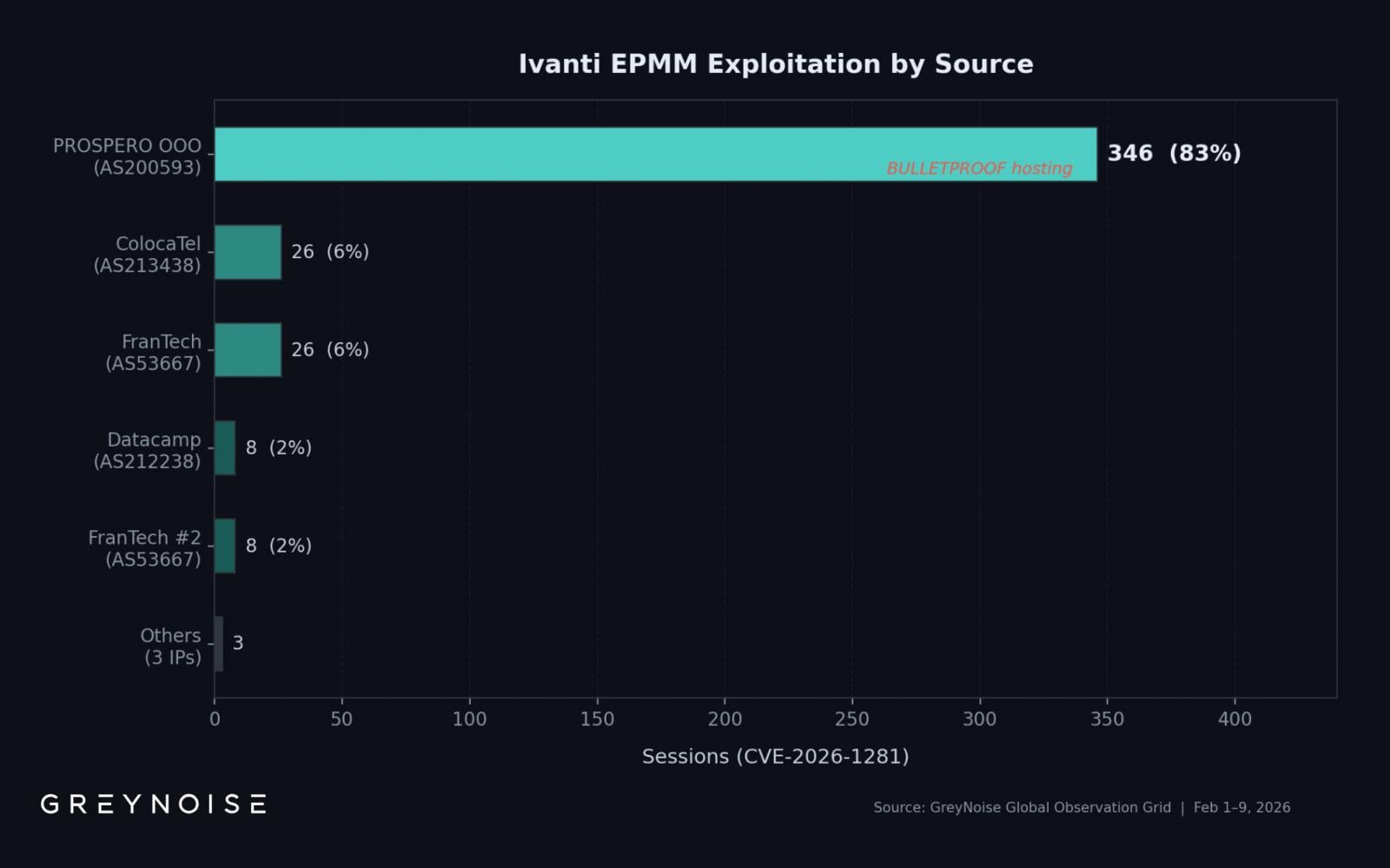

2月1日 〜 9日に GreyNoise は、8 件のユニークな送信元 IP アドレスから発生した 417 件の悪用セッションを観測し、その標的の大半が CVE-2026-1281/CVE-2026-1340 であったことを確認している。最多ボリュームの 83% は、PROSPERO OOO (AS200593) でホストされている “193[.]24[.]123[.]42” から発生していた。Censys の分析では、PROSPERO OOO は防弾自律システム (Bulletproof Autonomous System) と分類され、複数のソフトウェア製品を標的としている。

2月8日には急激なスパイクが発生し、その 1 日だけで 269 セッションが記録された。これは日次の平均である 22 セッションの約 13 倍に相当すると、GreyNoise は指摘する。417 件の悪用セッションのうちの 354 件 (85%) は、OAST 形式の DNS コールバックを用いてコマンド実行能力を検証しており、イニシャル・アクセス・ブローカー (IAB:Initial Access Broker) の活動を示唆している。

公開済みの侵害指標 (Indicators of Compromise/IoC) の一部には、Windscribe VPN の IP アドレス “185[.]212[.]171[.]0/24” が含まれていた。興味深いことに、GreyNoise のテレメトリでは、これらの IP アドレスは Oracle WebLogic インスタンスのスキャンに現れており、Ivanti に対する悪用活動は確認されていない。研究者は「観測された PROSPERO OOO の IP アドレスは、広く公開された IoC リストに含まれていない。公開された指標のみをブロックする防御側は、主要な悪用源を見逃している可能性が高い」と説明している。

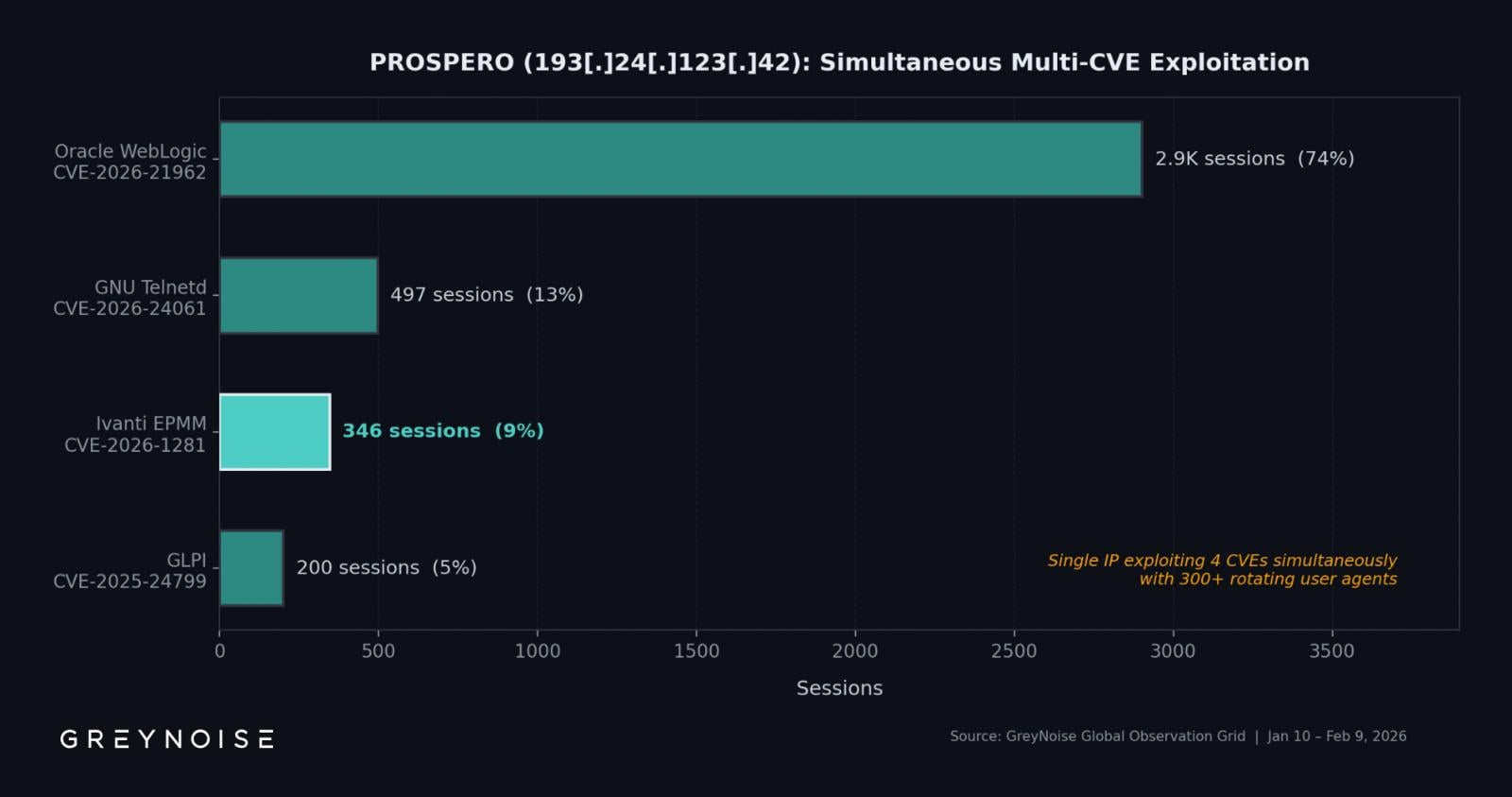

これらの IP アドレスは、Ivanti のみを標的としているわけではない。同時に他製品の 3 件の脆弱性 CVE-2026-21962 (Oracle WebLogic)/CVE-2026-24061 (GNU Inetutils Telnetd)/CVE-2025-24799 (GLPI) を悪用していた。セッション数では Oracle WebLogic の脆弱性が 2,902 セッションと他を圧倒し、次いで Telnetd が 497 セッションであった。悪用活動は完全に自動化されており、約 300 種類のユーザー・エージェントをローテーションしている。

なお、Ivanti の CVE-2026-1281/CVE-2026-1340 に対する修正は恒久的なものではない。同社は 2026年 Q1 に EPMM バージョン 12.8.0.0 を公開し、完全なパッチを提供する予定である。それまでの間の対策として、EPMM 12.5.0.0/12.6.0.0/12.7.0.0 未満には RPM 12.x.0.x を、EPMM 12.5.1.0/12.6.1.0 未満には RPM 12.x.1.x を使用することが推奨されている。同社が、最も保守的なアプローチとして推奨するのは、新規 EPMM インスタンスを構築し、すべてのデータを移行する方法であり、その手順が公開されている。

Ivanti のモバイル・デバイス管理ソリューション EPMM において、現在進行形で悪用されている 2 件の深刻な脆弱性と、その背後にある特定の攻撃者の動きについて解説する記事です。この問題の原因は、EPMM の内部処理における、未認証でのコード・インジェクションにあります。攻撃者は認証を必要とせずに、システムに悪意の命令を送り込めるという設計上の不備があり、その結果として、サーバの完全な支配を許すリモート・コード実行 (RCE) が可能になっています。この攻撃で悪用される脆弱性 CVE-2026-1281/CVE-2026-1340 について、最新の GreyNoise 調査により判明したのは、悪用活動の約 83% が “193[.]24[.]123[.]42” という単一のIPアドレスから発生していることです。この攻撃者は、防弾ホスティングと呼ばれる、法的追跡が困難なインフラを拠点にしており、自動化されたツールを使っています。Ivanti だけではなく、Oracle WebLogic などの他製品も同時にスキャンしているとのことです。よろしければ、CVE-2026-1281 CVE-2026-1340 での検索結果も、ご参照ください。

You must be logged in to post a comment.