Hackers Hide Pulsar RAT Inside PNG Images in New NPM Supply Chain Attack

2026/02/22 hackread — 通常の PNG 画像に危険なウイルスを隠蔽する、新たなサイバー攻撃が発見された。数百万のソフトウェア開発者がツール共有に利用する、大規模 Web サイトである npm のレジストリ上の悪意あるパッケージを、Veracode Threat Research が発見した。このパッケージは通常のソフトウェアのように見えるが、実際の目的はユーザーのコンピュータを乗っ取ることにある。

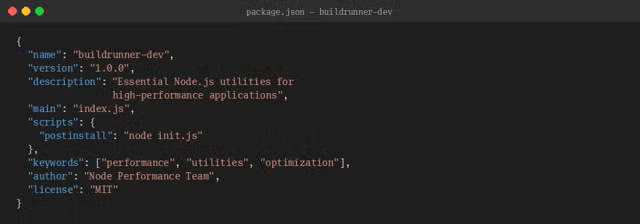

そのパッケージ名は “buildrunner-dev” であり、攻撃の仕掛け方を名称にしている。この攻撃者はタイポ・スクワッティング手法を用いて、正規ツール buildrunner と酷似した名称を付与し、スペルミスによる誤ダウンロードを狙っている。したがって、攻撃はソフトウェアのインストール開始と同時に発動する。

極めて雑然とした偽装

この悪意のパッケージがコンピュータへ導入されると、”packageloader.bat” をダウンロードするスクリプトが実行される。このファイルは 1,600 行超のテキストを含む非常に巨大かつ混乱を招く構造であるが、その大半はセキュリティ・スキャナー回避のための “ノイズ” であると、Veracode の研究者がブログ記事で説明している。この研究者によると、ファイル内には raven/glacier/monsoon といった無意味または無作為な単語が多数含まれているが、実際に機能するコマンドは全体のうちの約 21 行のみであるという。

さらなる解析の結果として判明したのは、このマルウェアが高度な検知回避機能を備えていることだ。ESET/Malwarebytes/F-Secure などのアンチウイルス製品の有無を確認し、検出された場合には警告を発生させずに回避するための、複数の手法を用いている。最初に、このマルウェアは自身を “protect.bat” として隠しフォルダにコピーして常駐させた後に、ユーザーの権限を確認する。管理者権限がない場合には、Windows の “fodhelper.exe” を悪用してセキュリティ警告をバイパスし、ユーザーに対して許可確認ポップアップを表示させない。

画像内部への隠蔽

この攻撃で最も注目すべき点は、実際のウイルスを画像内部へ隠蔽/潜伏させる、ステガノグラフィーと呼ばれる手法である。

このマルウェアが、無料ホスティング・サイトからダウンロードする PNG 画像は、一般ユーザーにとっては粗い粒状のノイズ画像にしか見えないものだ。しかし、RGB ピクセル値と呼ばれる色データを読み取るマルウェアにより、内部に隠されたコードが抽出される設計になっている。

さらに研究者は、プロセス・ホローイングと呼ばれる手法の使用も確認した。これは正規プログラムの内部を悪意のコードに置き換え、通常のプロセスに見せかける技術である。その後に、最終段階のマルウェアである Pulsar RAT をインストールする。Pulsar は RAT (Remote Access Trojan) であり、コンピュータの完全な制御権を攻撃者に付与するものだ。この攻撃者は、”CheaperMyanmarCaribbean.exe” のような奇妙な名前のウイルスを、メモリ内に隠蔽していた。

このインシデントが示すのは、開発者向けツールが公開される npm 上で発見されたマルウェアが、単純な画像ファイルをダウンロードすることで、RAT を隠蔽する手段になり得ることだ。

npm レジストリにおいて、正規のツールを装いながら PNG ファイルの中にマルウェアを隠蔽するという、きわめて巧妙なステガノグラフィー攻撃が発見されました。今回の攻撃の入り口は、開発者のタイプミスを誘うタイポ・スクワッティングです。正規パッケージである “buildrunner” に酷似する “buildrunner-dev” という名称の悪意のパッケージを npm に登録した攻撃者が、誤ってインストールした開発者の環境で即座に攻撃を開始します。

この攻撃の最大の特徴は、ダウンロードされた PNG 画像ファイルの中に、最終的なウイルスが隠されている点です。人間の目にはノイズ画像に見えますが、マルウェアが画像の色データ (RGB 値) を解析してコードを抽出/結合し、強力な RAT である Pulsar を完成させます。よろしければ、Steganography での検索結果も、ご参照ください。

You must be logged in to post a comment.