Hackers Launch Massive SonicWall Firewall Attack Using 4,000+ IP Addresses

2026/03/02 gbhackers — 世界中の SonicWall ファイアウォールを、ハッカーたちが積極的にマッピングしている。わずか 4 日間で、4,000 を超えるユニークな IP アドレスから、84,000 件以上の SonicOS スキャン・セッションが実行され、将来のクレデンシャル攻撃および脆弱性攻撃のための SSL VPN 標的が特定された。運用の方式が異なる、3 種類のインフラ・クラスタが大規模 VPN 列挙を調整している。すべてのセッションの 92% が、SSL VPN の有効化/無効化を確認する、単一の SonicOS REST API エンドポイントに集中している。

その中では、商用プロキシ・ネットワークが総トラフィックの 32% を占めた。このネットワークは、4,102 の出口 IP に対して 7〜9 時間の間隔で実行する、2 回の集中的なバーストをローテーションし、IP あたりのセッション数を低く抑えることで、レート制限の回避を図っていた。

重要なことは、CVE の悪用活動が、ほぼ確認されていない点である。つまり、今回は悪用のウェーブではなく、体系的な攻撃面マッピングであることが示される。

2026年2月22日から25日の間に、GreyNoise が記録したのは、SonicWall SonicOS デバイスに対する 84,142 件のスキャン・セッションである。発信元は、20 の自律システムにまたがる 4,305 のユニーク IP であった。

| CVE ID | CVSS Score | CISA KEV | Ransomware Use | Campaign / Sessions |

|---|---|---|---|---|

| CVE-2024-53704 | 9.8 | Yes | Yes | 5 |

| CVE-2024-40766 | 9.8 | Yes | Yes (Akira, Fog) | No tag |

| CVE-2022-22274 | 9.8 | No | No | 9* |

| CVE-2023-0656 | 7.5 | No | No | 9* |

| CVE-2021-20028 | 9.8 | Yes | Yes | 8 |

| CVE-2024-38475 | 9.1 | Yes | Unknown | 6 |

| CVE-2019-7481 | 7.5 | Yes | Yes | 6 |

この活動は、SSL VPN サービスを公開している SonicWall ファイアウォールの、高価値リストを作成するための事前偵察であると、GreyNoise は評価している。目的は将来におけるクレデンシャル・スタッフィングおよび脆弱性の悪用である。

SonicWall VPN が主要標的となる理由

セキュリティ研究者たちが示すのは、SonicWall VPN ログインから環境全体の暗号化までを、Akira が 4 時間未満で達成できたという実態である。一部では、滞留時間が 1 時間未満であったという。

VPN ステータス API エンドポイントへの集中は、キャンペーン目的がアクティブな SSL VPN を持つ SonicWall デバイスの、包括的なリストの作成であることを明確に示している。

2023年3月以降において、Akira 単独でも数百組織を侵害し、数億ドルを搾取したと推定されている。Fog ランサムウェアも同経路を悪用しており、侵入口として SonicWall VPN アクセスが重要な役割を果たしたことが確認されている。

SonicWall SSL VPN は、Akira ランサムウェア・グループによる侵害において、最も文書化された初期侵入ベクターの 1 つである。

GreyNoise によると、この攻撃面に関連する 7 件中 5 件の SonicWall CVE が、CISA の Known Exploited Vulnerabilities カタログに掲載されており、そのうち 4 件はランサムウェアによる悪用が文書化されている。

最も懸念される脆弱性 CVE-2024-53704 (CVSS 9.8) は、SonicOS および NSv アプライアンスにおける認証回避の欠陥であり、SonicWall アドバイザリ SNWLID-2025-0003 で追跡され、実環境の悪用が CISA KEV 以外でも確認されている。

SonicWall ファイアウォールは、インターネット上に 43 万台以上も公開されており、さらに数万台の SSL VPN アプライアンスのファームウェアは、パッチ未適用もしくはサポート終了という状態にある。

現在進行中の偵察により大幅に削減されるのは、悪用可能な標的を選定する攻撃者たちの労力である。

GreyNoise は、2026年2月の活動を 4 つの主要インフラ・クラスタに帰属させている。いずれも SonicWall VPN 発見を主目的とし、一部はクレデンシャル検証も行っている。

オランダ拠点の “VPN hunter” クラスターは、ウクライナ登録 AS の下でホストされ、全セッションの約 4 分の 1 を占めていた。このクラスタは、SonicWall および Cisco ASA エンドポイントを同一の HASSH フィンガープリントでスキャンしており、専用設計の共有スキャン・フレームワークの存在が示唆される。

第 2 のクラスタは、ByteZero 商用プロキシネットワークを利用している。このネットワークは数千万 IP をアドバタイズしており、2025年後半以降においてヘッドレス状態で運用され、不正利用が制御されていない。

単一の “mega‑scanner” ノードが、18,000 件超のセッションを単独で生成している。20 以上のポートおよび 26 のブラウザ・ユーザー・エージェントをローテーションし、単純なフィンガープリンティング回避を図った。

持続的な “NetExtender” クラスタは、1 時間あたり 54〜72 セッションで静かに稼働し、正規クライアント・ログイン・エンドポイント経由で VPN クレデンシャルを継続的に検証している。2月23日の 95% トラフィック減少時でも活動を継続しており、インフラ障害を起こすこともなく、意図的な運用スケジューリングでの運用が示唆される。

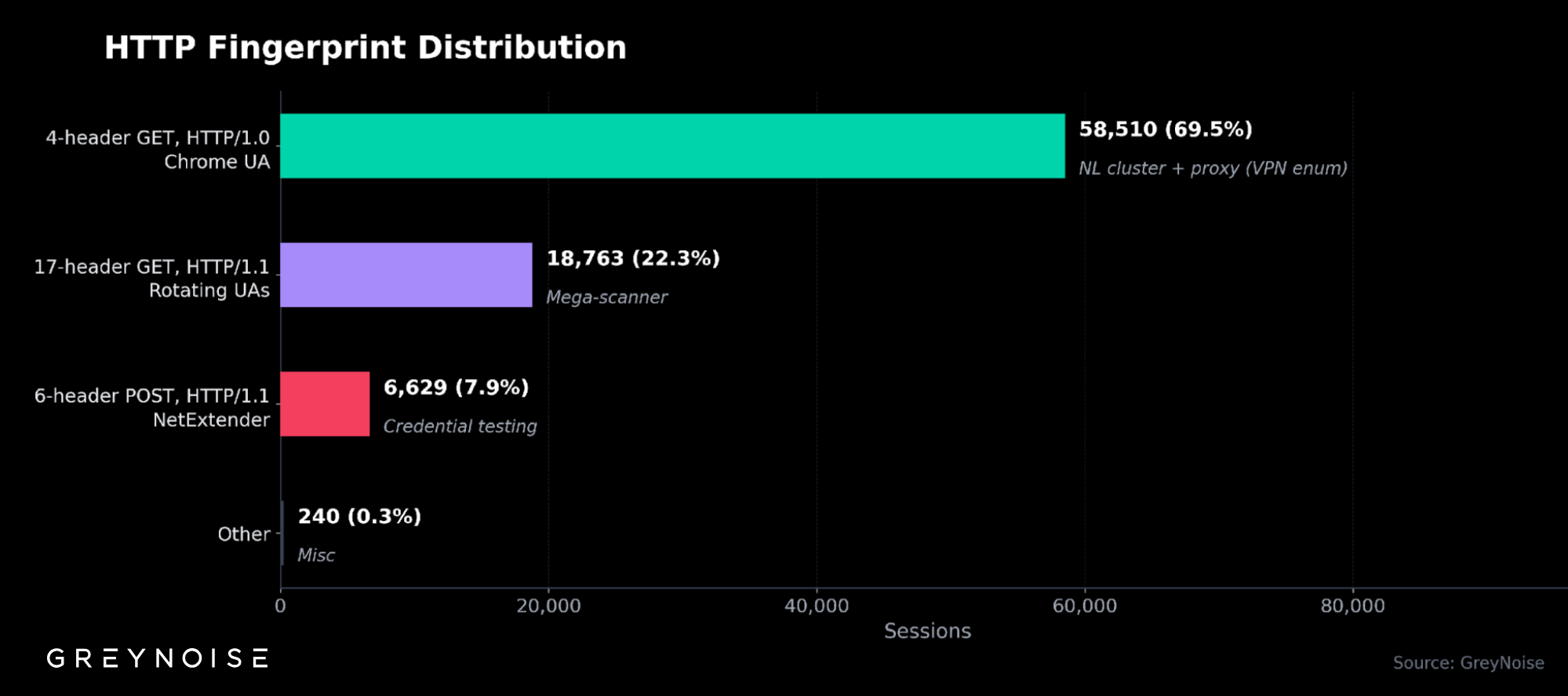

このキャンペーン全体で、Chrome-on-Linux ユーザー・エージェントと HTTP/1.0 を組み合わせるという、疑わしい単一の HTTP フィンガープリントが全セッションの約 70% を占めた。これは、自動化された SonicWall VPN 列挙を示す信頼性の高い指標である。

偵察から悪用へ

GreyNoise が文書化したパターンは、2025年12月のデュアル・ベンダー・キャンペーンと類似している。このキャンペーンでは、Palo Alto GlobalProtect および SonicWall API が標的となり、同一のクライアント・フィンガープリントを共有する数千 IP から数百万セッションが発生していた。

その急増はクレデンシャル侵入波の前兆であった。したがって、現在の SonicWall 偵察も大規模悪用の前段階である可能性が高い。

このクレデンシャル攻撃の中核インフラとなっているのは、商用/住宅用のプロキシである。IPIDEA などのプラットフォームが、数百の脅威グループに利用され、日次 VPN 総当たり活動が数百万 IP 規模で測定されている。

防御側へのメッセージは明確である。すでに調整されたプロキシ支援監視下にある重要なインターネット公開攻撃面として、SonicWall VPN インフラを扱う必要がある。

ユーザー組織にとって必要なことは、直ちに管理アクセスを制限し、すべての SSL VPN ユーザーに対して MFA を強制することである。さらに、CVE-2024-53704 などの SonicOS 脆弱性に対して、緊急でパッチを適用すべきである。この偵察段階が、大規模悪用および高速展開ランサムウェア・インシデントへ進展する前に、問題点に対応すべきである。

SonicWall のファイアウォールを対象とする、大規模な事前調査が示唆される活動において、わずか 4 日間で 8 万件を超えるスキャンが確認されました。この問題の背景にあるのは、SonicOS の特定の API エンドポイントが外部に公開されており、そこへアクセスするだけで SSL VPN 機能の有効化/無効化が簡単に判別できてしまう設計上の特性にあります。この仕組みを悪用する攻撃者は、商用プロキシなどを用いて正体を隠しながら、将来の侵入に向けた “攻撃対象リスト” を効率的に作成しています。また、CVE-2024-53704 (CVSS 9.8) のような深刻な脆弱性を抱えた状態で、インターネット上に公開されているデバイスが数多く残存していることも、ハッカーたちの格好の標的として狙われる要因になっています。ご利用のチームは、ご注意ください。よろしければ、CVE-2024-53704 での検索結果も、ご参照ください。

You must be logged in to post a comment.