Researchers Find Data Leak Risk in AWS Bedrock AI Code Interpreter

2026/03/16 hackread — Amazon Web Services (AWS) のツールに存在する脆弱性 CVE-N/A (CVSS:7.5) を悪用する脅威アクターが、企業の機密データを窃取する可能性があることを、サイバー・セキュリティ研究者たちが明らかにした。ID セキュリティ企業 BeyondTrust の研究部門 Phantom Labs により実施された調査の対象は、AWS Bedrock AgentCore Code Interpreter である。

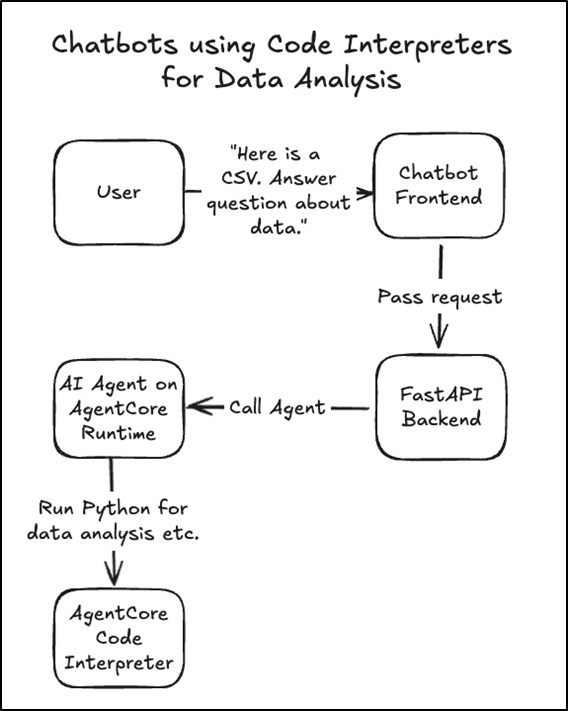

AWS Bedrock は AI アプリケーション構築プラットフォームであり、AgentCore Code Interpreter がコードを生成/実行することで、チャットボットによるデータの分析や計算などのタスクが実行される。

DNS における抜け穴

これらのシステムを保護するために、AWS は Sandbox モードを採用している。この仕組みにより、外部ネットワークと AI の通信が制限され、インターネットから隔離される。

しかし、この隔離は完全ではない。主任研究者である Kinnaird McQuade が確認したのは、Sandbox が大部分の通信を遮断する一方で、DNS クエリの A レコードおよび AAAA レコードが許可されていることだ。

研究者が実証したのは、この DNS クエリを悪用してデータやコマンドを隠し、外部との通信を成立させる手法である。

この検証では、DNS クエリを通じてデータを送信し、隔離された AI と外部との間で双方向通信を確立できることが実証された。これにより、AWS が想定していた隔離境界を実質的に突破できることが示された。

具体的には、DNS A レコードに分割された ASCII データを埋め込む攻撃により、DNS C2 (Command and Control) チャネルを機能させ、長いサブドメインを介してデータの流出へと至る。

修正の失敗と $100 ギフトカード

Phantom Labs によると、2025年09月の時点で、研究チームから AWS への報告が行われている。それを受けた AWS は、2025年11月に修正を公開したが、技術的な問題により 2 週間後に撤回された。その後の 2025年12月末に、AWS は追加修正を行わない代わりにドキュメントを更新し、リスクを警告するという方針を選択した。

この脆弱性 CVE-N/A (CVSS:7.5) を発見した研究者には、AWS Gear Shop の $100 ギフトカードが提供され、AWS による公式声明で謝意が示された。

AWS は、「研究者 Kinnaird McQuade の報告に感謝する。この報告により Sandbox モードの動作に関するドキュメントの明確化を行った」と述べている。

AI が悪用される仕組み

専門家たちが警告するのは、システムに直接アクセスしない攻撃者であっても、この脆弱性を悪用できる点である。

- プロンプト・インジェクション:AI に対して誤解を招く命令を与え、悪意のコードを実行させる手法

- サプライチェーン攻撃:Code Interpreter は pandas や numpy など 270 以上のサードパーティ・パッケージへ依存しており、1 つのパッケージが侵害されるだけでバックドアにされる可能性がある

さらに、通常の AI 生成コードであっても、安全に見える命令の中にデータ窃取処理を含めることが可能である。

これらのツールは、機密ファイルや認証情報が保存されている、Amazon S3 や Secrets Manager への広範なアクセス権限を持つ場合が多い。

DNS 漏洩を悪用する攻撃者は、ネットワーク外へ機密データを密かに送信できる。その結果として、顧客情報の流出やインフラ削除など深刻な被害につながる可能性がある。

対策

AWS が推奨するのは、VPC モードへの移行による、より強力な制御の実施である。また、AI ツールに関しては、最小権限原則を適用し、必要最小限のアクセスのみ付与する必要があるとしている。

専門家の見解

Acalvio の CEO である Ram Varadarajan が指摘するのは、今回の問題が根本的な設計層で発生している点である。AWS Bedrock の Sandbox 分離は DNS レイヤで破綻している。したがって、従来の境界防御では AI 環境を保護できない。さらに、AI エージェント自体が、攻撃ペイロードの伝達手段になると述べ、実行環境へのデセプション技術の組み込みが必要だと提案している。

Sectigo の Jason Soroko は、実務的な対応の重要性を強調している。Sandbox ネットワーク・モードは完全な隔離を提供しない。AWS が修正ではなくドキュメント更新を選択した以上、管理者は積極的に対応する必要があると述べている。

具体的には、以下の対策が推奨される。

- すべての AgentCore Code Interpreter インスタンスをインベントリする

- 重要データを扱う環境は VPC モードへ移行する

- IAM ロールを監査し最小権限原則を徹底する

この脆弱性が示すのは、AI セキュリティにおける新たな課題である。明らかなことは、従来の防御モデルでは不十分であることだ。

Amazon Web Services (AWS) のAI構築プラットフォーム AWS Bedrock において、Code Interpreter 機能のサンドボックス環境を突破し、機密データを外部へ流出させる手法が、BeyondTrust の研究員により実証されました。この問題の核心は、ネットワーク的に完全に隔離されているはずの環境において、DNSクエリという基本機能が通信の抜け穴として悪用され、外部との隠密な通信チャネル (DNS C2) が確立されてしまうという設計上の不備にあります。

この手法が危険なのは、システムへ直接アクセス権を持たない攻撃者であっても、AI へのプロンプトを通じて悪意のコードを実行させ、流出を開始させられる点です。業務の性質上、Code Interpreter は、Amazon S3 や Secrets Manager といった機密情報の保管場所にアクセスできる広範な権限を持っていることが多く、一度プロンプト・インジェクションが成功すると、顧客データや認証情報が DNS 経由で密かにネットワーク外へ持ち出されるパイプラインが完成してしまいます。ご利用のチームは、ご注意ください。よろしければ、Prompt Injection タグも、ご参照ください。

You must be logged in to post a comment.