Critical Fortinet Forticlient EMS Vulnerability Exploited in Attacks

2026/03/30 CyberSecurityNews — Fortinet の FortiClient Endpoint Management Server (EMS) に存在する深刻な SQL インジェクション脆弱性 CVE-2026-21643 (CVSS:9.1) が、実環境で積極的に悪用されていることが確認されている。この攻撃は、遅くとも数日前から観測されているが、CISA の Known Exploited Vulnerabilities (KEV) カタログには未掲載である。この脆弱性を悪用する未認証の攻撃者は、リモートからの不正なコマンドの実行を可能にする。その影響の範囲は FortiClient EMS バージョン 7.4.4 であり、エンタープライズ環境に深刻な脅威をもたらしている。

実環境での悪用を確認

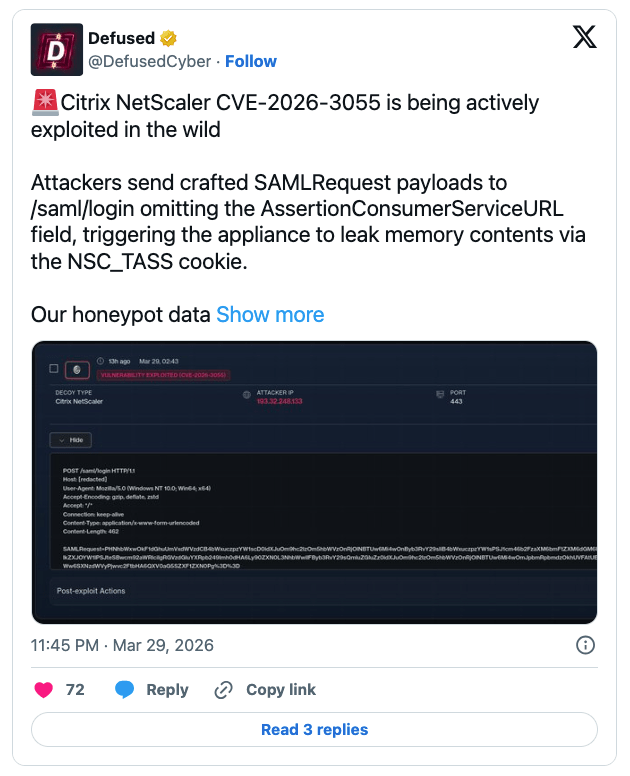

Defused Cyber のテレメトリによると、インターネットに公開されたサーバを標的とする攻撃キャンペーンが、すでに開始されていることが判明している。Shodan のデータによると、約 1,000 台の FortiClient EMS インスタンスが外部に公開されており、広範な攻撃対象領域の存在が明らかにされている。

観測された攻撃手法は、HTTP GET リクエスト内の Site ヘッダに悪意の SQL 文を埋め込むことで、セキュリティ制御を回避するものである。”/api/v1/init_consts” エンドポイントを標的とする攻撃では、”Site: x’; SELECT pg_sleep (4)–” のようなペイロードが検出されており、IP アドレス “104.192.92.135” から発信されたことも確認された。

この脆弱性は Fortinet の Product Security チームにより発見され、2026年2月6日に公開された。その原因は、管理 Web インターフェイスにおける SQL コマンド処理時の入力検証不備にあり、ユーザー入力に対する無害化が不十分となっていた。その結果として、未認証の攻撃者に対して任意の SQL 文の実行を許し、サーバの完全な侵害が可能となっている。

攻撃が成功した場合には、機密データ窃取/マルウェア展開/内部ネットワークへの横展開が可能になる。認証が不要であるため、この脆弱性は IAB (Initial Access Broker) やランサムウェア・アフィリエイトにとって極めて魅力的な標的となる。

防御側にとって必要なことは、管理インターフェイス宛ての異常な HTTP GET リクエストを、ログおよびネットワーク・トラフィックから監視することである。特に、Site ヘッダに含まれる不審な文字列/SQL コマンド/時間ベースの SQL インジェクション関数の痕跡を重点的に検出することが重要である。

それに加えて、外部に公開された FortiClient EMS 7.4.4 のインスタンスを特定し、迅速に対処する必要がある。唯一の恒久的な対策はバージョン 7.4.5 へのアップグレードであり、緊急パッチ管理サイクルにおいて優先的に適用すべきである。なお、FortiClient EMS バージョン 7.2/8.0 および FortiEMS Cloud は、この脆弱性の影響を受けない。

訳者後書:この脆弱性 CVE-2026-21643 は、ユーザーから送られてきた情報を管理 Web インターフェイスが処理する際に、その内容の安全性を十分に確認していないことに起因します。本来であれば、外部からの入力に含まれる、特別な意味を持つ文字などを無害化する必要がありますが、その検証に不備が生じていたことで、攻撃者が用意した悪意の SQL コマンドがそのまま実行されてしまいました。具体的には、HTTP リクエストのヘッダ部分に細工を施すことで、認証を介さずにサーバの内部へと干渉できてしまう状態でした。ご利用のチームは、ご注意ください。よろしければ、FortiClient での検索結果も、ご参照ください。

You must be logged in to post a comment.