Hackers Target Adobe Reader Users With Sophisticated Zero-Day Exploit

2026/04/08 gbhackers — Adobe Reader ユーザーを攻撃の標的にし得る、きわめて深刻なゼロデイ脆弱性が、EXPMON のセキュリティ研究者により特定された。2026年3月の後半に観測されたのは、この脆弱性を積極的に悪用する攻撃者が、ローカルファイルの窃取/機密情報の収集/リモートコード実行 (RCE) 攻撃を引き起こせる状況である。

EXPMON 創設者である Haifei Li が公開したレポートによると、この悪意ある PDF は標準的なアンチウイルスエンジンを回避する。

ファイル名は “yummy_adobe_exploit_uwu.pdf” であり、VirusTotal における検出率は初期時点で 5/64 と低い値であった。このエクスプロイトは、最新バージョンの Adobe Reader (26.00121367) で動作することが確認されている。

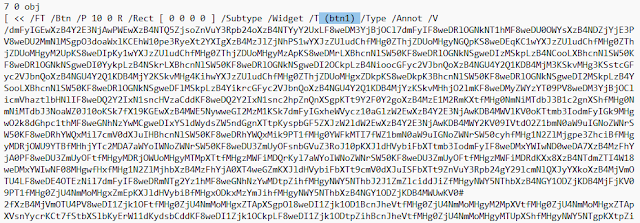

この攻撃は、PDF を開くだけで成立し、追加のユーザー操作は不要である。その手法は、PDF 内部に埋め込まれた難読化 JavaScript を利用し、Acrobat の特権 API を悪用するものだ。

具体的に言うと、最初に util.readFileIntoStream() API を用いて ntdll.dll などのローカル・ファイルを読み取り、OS バージョンなどの情報を取得する。続いて RSS.addFeed() API を使用し、取得したデータを攻撃者管理サーバ “169.40.2.68:45191” へ送信する。

高度なフィンガープリンティングと第2段階ペイロード

このゼロデイは、主にフィンガープリンティング用途として機能し、言語設定/Adobe Reader バージョン/ローカルパスなどの環境情報を収集し、攻撃対象の価値を評価する。収集された情報は攻撃者へ送信され、条件を満たす場合のみ追加の攻撃が実行される。

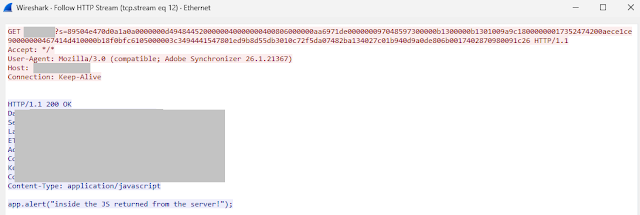

続いて、条件を満たす標的に対しては、同一の RSS.addFeed() 通信経路を通じて、暗号化された第 2 段階の JavaScript ペイロードが配信される。

検証環境では、このチャネルを通じてリモートコード実行が可能であり、サンドボックスエスケープ (SBX) や完全なシステム侵害へと発展することが確認された。

実環境では、最終ペイロードは送信されなかったが、その理由は、研究環境が攻撃者の条件に一致しなかったためと考えられる。

対策

EXPMON は本件を Adobe Security に報告しているが、現時点で公式パッチは提供されていない。

ネットワーク防御担当者にとって必要なことは、既知の悪性 IP アドレス “169.40.2.68:45191” をブロックすることだ。ただし、攻撃インフラは容易に変更される可能性があるため、Adobe Synchronizer を User-Agent に含んでいる異常な HTTP/HTTPS 通信も監視すべきである。

さらに、未知の送信元から受信した PDF ファイルの開封を避けるなどの、慎重な対応がユーザーには求められる。

訳者後書:Adobe Reader に備わっている JavaScript 実行機能と、特定の API (util.readFileIntoStream や RSS.addFeed) に存在する脆弱性が明らかになりました。このゼロデイ脆弱性を悪用する攻撃者は、ユーザーに PDF ファイルを開かせるだけで、難読化されたスクリプトを実行し、OS の機密情報やローカル・ファイルを読み取って外部サーバへ送信してしまいます。さらに、攻撃者が価値のある標的だと判断した場合には、同じ経路で追加の不正プログラムが送り込まれ、システムを完全に乗っ取られる恐れもあります。現時点では CVE 番号の割り当てや公式パッチの提供が待たれている状態で、最新版でも防げない非常に危険な状況です。ご利用のチームは、ご注意ください。よろしければ、Adobe での検索結果も、ご参照ください。

You must be logged in to post a comment.