Zimbra Zero-Day Exploited to Hack Government Emails

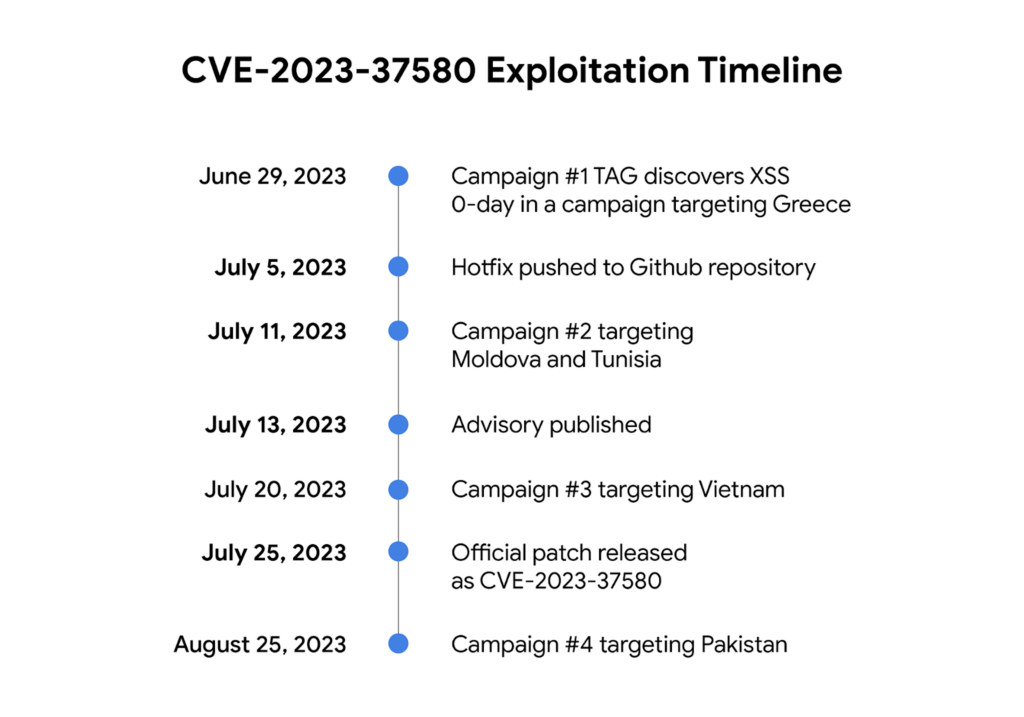

2023/11/16 SecurityWeek — 11月16日 (木) に Google の TAG (Threat Analysis Group) が明らかにしたのは、2023年の初頭に Zimbra Collaboration Suite のゼロデイ脆弱性が悪用され、数カ国の政府組織から電子メールデータが盗まれたことである。この脆弱性 CVE-2023-37580 の存在は、7月中旬に Zimbra が、同社の電子メール・サーバー・ソリューションの顧客に通知した際に判明している。

この、クロス・サイト・スクリプティング (XSS) の脆弱性だが、特別に細工された URL を含む電子メールを標的の組織に送信することで、攻撃者による悪意のコード実行が可能になる。

ただし、このエクスプロイトを機能させる前提としては、標的となるユーザーが Zimbra セッションで認証された状態で、悪意のリンクをクリックすることがある。

7月25日に Zimbra が、公式のパッチを発表した直後に、この脆弱性が野放し状態で悪用されていると、Google TAG が警告していたが、攻撃に関する情報は共有されなかった。

しかし、その後に Google は、この脆弱性 CVE-2023-37580 を悪用する最初のキャンペーンを、6月29日の時点で確認していたことを明らかにした。このキャンペーンはギリシャの政府組織を狙ったものであり、攻撃者は以前に文書化されたフレームワークを活用して、電子メールや添付ファイルを盗み出していた。このフレームワークが、攻撃者が管理するアドレスに、電子メールを自動的に転送させるために悪用されていた。

このキャンペーンを Google が発見した後の 7月5日に、Zimbra は GitHub リポジトリに脆弱性のホットフィックスを公開したが、公式なパッチはリリースされなかった。

そして7月11日に Google は、この Zimbra のゼロデイを悪用する、2回目のキャンペーンを観測したが、その時にはモルドバとチュニジアの政府組織が標的にされていた。この攻撃および、NATO 諸国を狙った攻撃において、Zimbra のエクスプロイト悪用で知られている、ロシアの APT である Winter Vivern が疑わしいと、Google は関連付けている。

7月13日に Zimbra は、セキュリティ勧告を発表し、この脆弱性について顧客に警告を促した。しかし、7月25日に公式パッチがリリースされる前に、ベトナムの政府組織を狙う3回目のキャンペーンが発生した。このケースでも、Zimbra の脆弱性が悪用され、ユーザーがフィッシング・ページに誘導され、Web メールの認証情報を入力するよう促されていた。

Zimbra がパッチをリリースしたチュク後にも、パキスタンの政府機関を標的とする4つ目のキャンペーンを Google は発見している。

Google は、「脆弱性 CVE-2023-37580 を悪用する、少なくとも4回のキャンペーンが発見されている。そして、このバグが公開された後に、3回のキャンペーンが発見されている。つまり、一連のメールサーバーに対する、ユーザー組織による迅速なパッチ適用が、きわめて重要だということが示されている」とは述べている。

同社は、「これらのキャンペーンから分かるのは、攻撃者がオープンソースのリポジトリを監視していることだ。そして、修正プログラムがリポジトリに存在していても、ユーザーが認識していない脆弱性を悪用する機会を、攻撃者が狙っていることだ。

このキャンペーンを操る攻撃者は、問題の脆弱性に対する修正が Githubにプッシュされた後の、Zimbra が修正のアドバイザリを公開するまでの間に、このバグを悪用し始めていた。

このエクスプロイトですが、パッチの適用とベンダーからの通知の間の僅かな隙間をついて、攻撃を成功させているようです。ターゲットが政府組織なので、高いスキルを持った APT に仕業なのだと思えます。よろしければ、Zimbra で検索も、ご利用ください。

You must be logged in to post a comment.