Critical Fortinet flaw may impact 150,000 exposed devices

2024/03/08 BleepingComputer — 約 150,000 台の Fortinet FortiOS/FortiProxy が、深刻なセキュリティ脆弱性 CVE-2024-21762 の危険に晒されていることが、Shadowserver のスキャンにより判明した。この脆弱性の悪用に成功した攻撃者は、認証なしでコード実行を行う可能性がある。2024年2月に、米国のサイバー防衛局である CISA (Cybersecurity and Infrastructure Security Agency) は、この脆弱性を KEV (Known Exploited Vulnerabilities Catalog) カタログに追加し、この脆弱性が攻撃者たちにより積極的に悪用されていることを警告している。

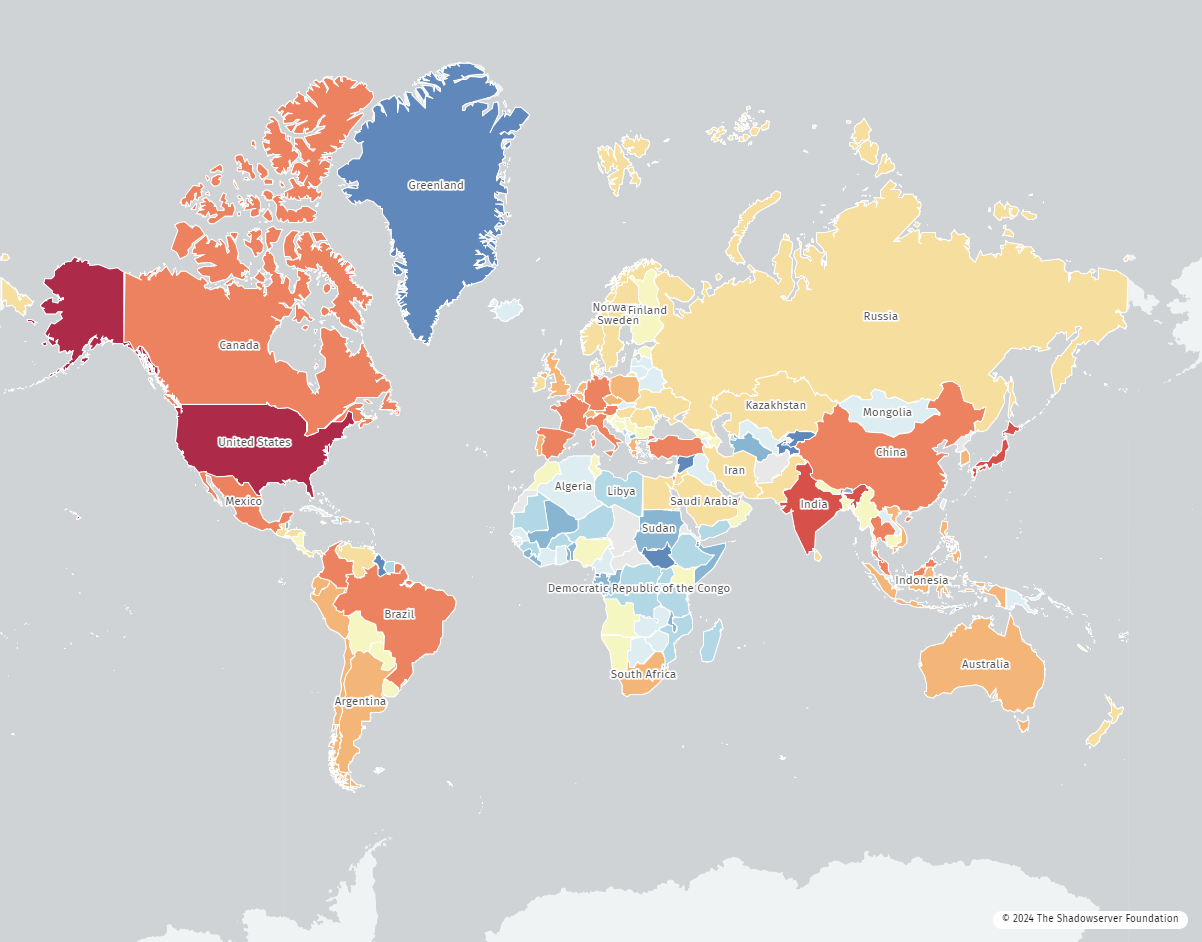

世界中に存在する脆弱なデバイス

Fortinet が CVE-2024-21762 に対処した約1カ月後となる、Shadowserver Foundation からの 3月7日の発表によると、この脆弱性に対して脆弱なデバイスが、約 150,000 台も発見されたという。

Shadowserver の Piotr Kijewski は、「当社のスキャンでは、脆弱なバージョンをチェックしているため、管理者がアップグレードの代替えとして緩和策を適用すれば、影響を受けるデバイスの数はもっと減少する可能性がある」BleepingComputer に語っている。

リモートの攻撃者は、脆弱なマシンに対して、特別に細工した HTTP リクエストを送信することで、CVE-2024-21762 (CVSS:9.8) を悪用できる。

Shadowserver のデータによると、大半の脆弱なデバイス 24,000 台以上が米国にあり、それに続くのがインド/ブラジル/カナダとなる。

source: The Shadowserver Foundation

攻撃者たちによる、CVE-2024-21762 の積極的な悪用についての詳細だが、公開されているプラットフォームでは、悪意の活動が検知されていないのかもしれない。また、洗練された攻撃者による一部の攻撃で、この脆弱性が利用されている可能性があるが、現在のところ限られているとされる。

しかし、この脆弱性のアドバイザリを、Fortinet が公開した翌日に、CISA は KEV カタログに追加し、積極的に悪用されていることを警告している。

なお、攻撃型セキュリティ企業の BishopFox の研究者たちが開発した、シンプルな Python スクリプトを使用することで、Fortinet ユーザーは、SSL VPN システムが、この問題に対して脆弱かどうかを確認できる。

Fortinet の FortiOS は、サービス拒否 (DoS:Denial-of-Service) 攻撃からの保護/侵入防御 (IPS:Intrusion Prevention)/ファイアウォール/VPN サービスなどの、セキュリティ機能を備えたオペレーティング・システムである。

この製品がサポートするものには、ファイアウォール/アクセス・ポイント/スイッチ/ネットワーク・アクセス制御製品などがある。つまり、すべての Fortinet セキュリティ・ファブリック・デバイスを強力にサポートし、可視化と制御/ネットワーク全体の一元管理/セキュリティ・ポリシーなどの一貫した展開と実施を実現する。

その一方で FortiProxy は、Web/DNS ベースの脅威や、データ損失に対する保護機能を備えた、セキュアな Web プロキシ・ソリューションであり、アンチウイルス/侵入防御/分離したクライアント・ブラウザなどを統合する。

文中にもあるように、CISA による Fortinet の脆弱性 CVE-2024-21762 への対応は、「CISA KEV 警告 24/02/09:Fortinet の RCE 脆弱性 CVE-2024-21762 を追加」で報じられています。そして、今日の記事では、Shadowserver のスキャン結果による、厳しい現状が解説されています。FortiOS/FortiProxy を利用しているチームは、お手元のバージンを、ご確認ください。

You must be logged in to post a comment.