PoC Exploit Released for Apache OFBiz Remote Code Execution Flaw (CVE-2024-38856)

2024/08/07 SecurityOnline — オープンソース ERP システムである Apache OFBiz に存在する、深刻な脆弱性 CVE-2024-38856 (CVSS:9.8) に対する PoC エクスプロイト・コードが、SecureLayer7 の研究者である Zeyad Azimaと Youssef Muhammad により公開された。この脆弱性は、認証を必要としないリモートコード実行の欠陥であり、影響を受けるシステムに深刻な脅威をもたらす。

この脆弱性 CVE-2024-38856 は、Apache OFBiz のバージョン 18.12.15 未満に影響を及ぼす。この脆弱性の根本的な原因は、認証メカニズムの欠陥であり、通常はログイン・ユーザーに限定されている機能へのアクセスが、認証されていないユーザーにも許されてしまう。この侵害で懸念されるのは、侵害済みのシステム上で、脅威アクターによる任意のコード実行の可能性を生じる点である。

この脆弱性を発見/報告した SonicWall は、この欠陥が Apache OFBiz のオーバーライド・ビュー機能に存在することを強調している。この致命的な弱点により、重要なエンドポイントが露出するため、攻撃者は特別に細工したリクエストを介して、この脆弱性を悪用できる。

興味深いことに、脆弱性 CVE-2024-38856 は、以前に対処された脆弱性 CVE-2024-36104 のパッチ・バイパスでもある。そちらのパス・トラバーサルの脆弱性は、6月初旬にリリースされた Apache OFBiz バージョン 18.12.14 で修正されている。しかし、新たに発見された脆弱性は、このパッチをバイパスする可能性があるため、システムをバージョン 18.12.15 にアップデートすることが、ユーザーにとって必須となる。

SonicWall のセキュリティ研究者である Hasib Vhora は、この問題にはオーバーライド・ビュー機能の悪用が含まれると説明している。他の非認証エンドポイントと連鎖させることで、ProgramExport エンドポイントに対する、未認証でのアクセスが許可される。この方法により、攻撃者は事前の認証なしに、リモートでコード実行が可能となり、影響を受けるシステムのリスクが大幅に高まることになる。

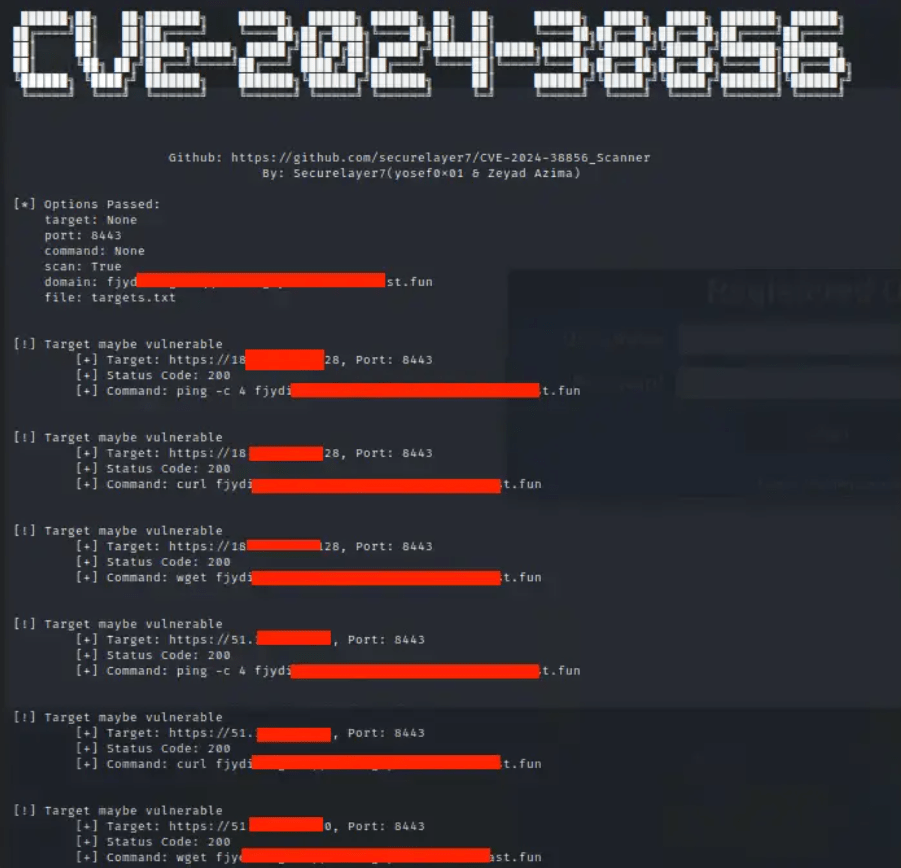

現時点において、CVE-2024-38856 の PoC エクスプロイト・コードは GitHub で公開されており、この脆弱性の悪用方法が具体的に示されている。この PoC が悪用される前に、管理者は早急な対策を講じる必要がある。

Apache OFBiz を使用している組織にとって極めて重要なことは、遅滞なくバージョン 18.12.15 へとアップデートし、脆弱性 CVE-2024-38856 に関連するリスクを軽減することだ。このアップデートにより、脆弱性 CVE-2024-38856 は修正されるため、不正アクセスや潜在的なリモートコード実行が防止される。

Apache OFBiz の RCE 脆弱性 CVE-2024-38856 に対して、PoC エクスプロイトが提供されたとのことです。ご利用のチームは、十分に お気をつけください。なお、この件に関しては、2024/08/04 の「Apache OFBiz の RCE 脆弱性 CVE-2024-38856 が FIX:ただちにパッチを!」が、第一報となっています。よろしければ、Apache OFBiz で検索と併せて、ご参照ください。

You must be logged in to post a comment.