Security Flaws in Popular ML Toolkits Enable Server Hijacks, Privilege Escalation

20224/11/11 TheHackerNews — 機械学習 (ML) に関連する、15種類のオープンソース・プロジェクトにまたがる、およそ 20件のセキュリティ脆弱性が発見された。ソフトウェア・サプライチェーン・セキュリティ企業の JFrog は、先週に発表した分析の結果において、サーバ側/クライアント側で新たな脆弱性が発見されたと述べている。

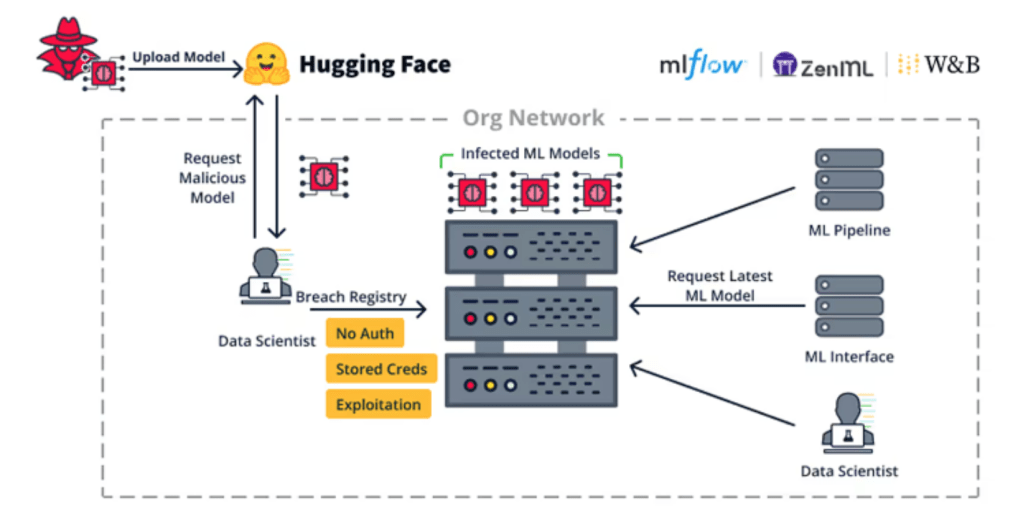

JFrog は、「サーバ側の脆弱性について説明すると、ML モデル・レジストリ/ML データベース/ML パイプラインなどの、組織内の重要なサーバの乗っ取りを、攻撃者に許すものだ」と述べている。

一連の脆弱性が発見されたプラットフォームは、Weave/ZenML/Deep Lake/Vanna.AI/Mage AI などであり、それぞれが広範なサブ・カテゴリに分類されている。それらの脆弱性の悪用に成功した攻撃者は、モデル・レジストリ/ML データベース・フレームワークのリモートからの乗っ取りや、ML パイプラインの乗っ取りの可能性を手にする。

特定された脆弱性の一部について、以下に記す:

- CVE-2024-7340 (CVSS:8.8): Weave ML ツールキットにおける、ディレクトリ・トラバーサルの脆弱性。この脆弱性の悪用に成功した攻撃者は、ファイル・システム全体におけるファイルの読み取りを可能にする。たとえば、低特権の認証済みの攻撃者が、“api_keys.ibd というファイルを読み取ることで、管理者権限に特権を昇格させることが可能になる。この脆弱性は、バージョン 0.50.8 で修正されている。

- ZenML MLOps フレームワークにおける、不適切なアクセス制御の脆弱性。管理対象である ZenML サーバへのアクセスが可能なユーザーであれば、Viewer 権限から Admin 権限への昇格が達成され、シークレット・ストアの変更/読取が可能になる。現時点では、この脆弱性に対する CVE-ID は採番されていない。

- CVE-2024-6507 (CVSS 8.1):Deep Lake AI 向けデータベースにおけるコマンド・インジェクションの脆弱性。入力データに対する適切なサニタイズ処理の欠如により、リモートの Kaggle データセットをアップロードする攻撃者に対して、システム・コマンドの注入を許してしまう。この脆弱性は、バージョン 3.9.11 で対処されている。

- CVE-2024-5565 (CVSS 8.1): Vanna.AI ライブラリにおける、プロンプト・インジェクションの脆弱性。この脆弱性の悪用に成功した攻撃者は、基盤となるホスト上でのリモート・コード実行の可能性を手にする。

- CVE-2024-45187 (CVSS 7.1):Mage AI フレームワークのゲスト・ユーザーに高特権が割り当てられる脆弱性。この特権が削除された後であっても、アクティブな状態はデフォルトで 30日間も維持される。したがって、Mage AI ターミナル・サーバ経由での、任意のリモート・コード実行を許すことになる。

- CVE-2024-45188/CVE-2024-45189/CVE-2024-45190 (CVSS 6.5):Mage AI に存在する複数のパス・トラバーサル脆弱性。Viewer ロールを持つリモートの攻撃者は、File Content/Git Content/Pipeline Interaction リクエストを介して、Mage サーバの任意のテキスト・ファイルの読取りが可能になる。

JFrog は、「MLOps パイプラインは、組織の ML データセット/ML モデル・トレーニング/ML モデル・パブリッシングなどにアクセスできる可能性がある。したがって、ML パイプラインの悪用により、きわめて深刻な侵害につながる可能性がある。このブログで言及されている、ML モデルへのバックドア設置や、ML データ・ポイズニングなどの攻撃は、これらのリソースに対する MLOps パイプラインからのアクセスに応じて、攻撃者により実行される可能性があるものだ」と述べている。

2ヶ月ほど前にも、標的とされる MLOps プラットフォームで、悪用される可能性のある20以上の脆弱性が、JFrog により発見されている。それから約2か月で、今回の情報が公開された。

なお、サイバー攻撃に対抗する手段として、プロンプト・インジェクションを活用する、Mantis という防御フレームワークがリリースされている。Mantis は、LLM (Large language models) に対するサイバー攻撃を、95%以上の有効性で防御できるとされている。

George Mason University の研究グループは、「自動化されたサイバー攻撃を Mantis が検知すると、慎重に作成された入力をシステム応答に挿入し、攻撃者の LLM を混乱させ、また、自身の操作で受動的な防御を発動し、さらには、攻撃者のマシンを乗っ取ることさえも可能にする。攻撃者を引き付けるために Mantis は、意図的に脆弱な囮サービスを展開し、攻撃者の LLM に対して動的なプロンプト・インジェクションを仕掛けることで、攻撃者に対する攻撃を自律的に発動できる」と述べている。

機械学習 に関連する、15種類のオープンソース・プロジェクトにまたがる、およそ 20件のセキュリティ脆弱性が発見されましたが、この領域では JFrog の活躍が目立ちますね。AI/ML 関連の脆弱性とのことですが、”プロンプト・インジェクション” の脆弱性以外は、これまでにも目にしている、一般的な脆弱性のようです。よろしければ、カテゴリ AI/ML を、ご参照ください。

You must be logged in to post a comment.