Leaked Files Tie Chinese Cybersecurity Firm to Government Censorship

2025/02/21 HackRead — 中国の著名なサイバー・セキュリティ企業 TopSec で生じたデータ漏洩により、同社の業務の詳細が明らかになり、また、中国政府によるインターネット検閲への関与が懸念されている。

SentinelOne SentinelLABS の脅威研究チームは、7,000 行を超える作業ログと、DevOps プラクティスに使用されるコードなどの、漏洩データを分析したという。それらのデータでは、中国政府のホスト名/学術機関や、ニュース・サイトに接続するスクリプトが明示されており、TopSec のサービスが広範な組織に及んでいることが示唆されている。

先日には、中国企業である Integrity Technology Group と Sichuan Silence Information Technology を、サイバー攻撃とサイバー犯罪の疑いで、米国が制裁している。そこからから、わずか数か月後に、この中国企業に対する告発が行われたことになる。

TopSec の設立は 1995年であり、同社が提供してきたサービスには、モニタリング/IT セキュリティ/ビッグデータ/クラウドなどがある。2月21日 (金) に公開されたブログ投稿には、「漏洩した文書で言及される組織には、ユーザー/パートナーと思われる、複数の公共/民間の組織がある」と記されている。

公共部門として取り込まれているのは、中国の政治システムとオンライン情報管理の主要プレーヤーである、市規律検査委員会や違法有害情報報告センターなどの機関である。その一方で、民間部門では、銀行からハイテク企業にいたるクライアント企業が取り込まれている。

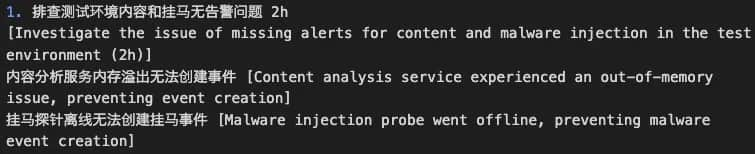

一連の文書には、上海などの都市における、公安部局のプロジェクトへの TopSec の関与も詳述されており、Web サイトのセキュリティとコンテンツの監視に参加していることが示唆される。そのようなプロジェクトの1つである “Cloud Monitoring Service Project” では、Web サイトのセキュリティとコンテンツを監視し、違反やポリシー違反を警告している。

あるマルチスキャナー・プラットフォームに送信されたデータには、Ansible/Docker/Kubernetes などの DevOps テクノロジーを取り扱う、従業員の作業ログ/スクリプトに加えて、インフラ管理に使用されるコマンドが取り込まれていた。さらに、ハードコードされた認証情報が見つかり、重大なセキュリティ・リスクの発生が判明した。

SentinelLABS の研究者たちは、データが整理されておらず、中国語で記述されていたと指摘する。彼らの主な分析は、使用されるテクノロジーの特定と、コマンド/API データ内の参照に重点を置くものだった。

研究者たちのレポートには、「漏洩したファイルは極めて膨大であり、また、整理されておらず、フォーマットも一貫していないため、分析が複雑になっている。漏洩で概説されている、すべての機能が特定されていない可能性が高い。私たちの分析アプローチは、中国語のコンテンツの翻訳と、既知のテクノロジーの特定、コマンド/API JSON アーティファクト内の興味深い参照の特定に重点を置くものだった」と明記されている。

この漏洩データには、セキュリティ監視のための Docker イメージを、初期化するためのコードが含まれていた。それには、特権アクセスによる、ネットワーク監視プローブが関与している可能性がある。また、作業ログで特定されたものには、機密性の高いワード・プロセッシングを扱うプロジェクト “Sparta” があり、検閲キーワードの監視が示唆される。GraphQL API を使用する Sparta は、中国語処理向けにカスタマイズされた社内ソリューションだと推定される。さらに、WeChat 経由で、重大な検出アラートが配信されたと報告されている。

TopSec は Web コンテンツ監視サービスを提供しており、そのメニューには、Web サイトの監視/改竄/隠しリンク/センシティブな単語に関連するイベントの検出などがある。なお、”WebSensitive” イベントは、政治的にセンシティブな言葉によりトリガーされていた。

さらに、2023年9月のログで発見されたのは、センシティブな単語の監視に重点を置いたタスク・リストであり、Zhao Nannan にアラートが送信されていた。Zhao Nannan の経歴とキャリアから、政治的なイベントとの関連が示唆されている。

その後に Zhao Nannan が勤務した上海 SASAC の責任者は、偶然にも同時期に汚職捜査を受けているため、報告された “検証済みイベント” について疑問が生じている。上海市規律検査委員会 (Shanghai Municipal Commission for Discipline Inspection) は TopSec の顧客である。この漏洩データの出所は不明だが、中国政府と民間のサイバー・セキュリティ企業との密接な関係を浮き彫りにしている。

一般論として強調されるのは、適切な認証情報管理と安全なコーディング・プラクティスの重要性である。 CI/CD パイプラインに統合されたシークレット・マネージャーを用いることで、資格情報の漏洩と、それに伴う侵害のリスクを最小限に抑えられる。

サイバーセキュリティ企業が政府の検閲機関と密接に協力し、特定の情報を管理している実態が浮き彫りになりました。今後、こうした監視の影響や、他国への波及が気になるところです。なお、文中の Zhao Nannanを追いかけてみましたが、有益な情報は見つかりませんでした。よろしければ、China で検索も、ご利用下さい。

You must be logged in to post a comment.