8 New Malicious Firefox Extensions Steal OAuth Tokens, Passwords and Spy on Users

2025/07/07 CyberSecurityNews — OAuth トークン/パスワードの窃取を積極的に行い、欺瞞的手法によりユーザーを監視する、8件の悪意の Firefox エクステンションで構成される高度なネットワークを、Socket Threat Research Team のセキュリティ研究者たちが発見した。この発見で明らかにされたのは、人気のゲーム・タイトルやユーティリティ・アプリの悪用を通じて、Firefox エコシステム全体のユーザー・セキュリティを侵害する、組織的なキャンペーンの存在である。

大規模なゲーム・エクステンション詐欺ネットワークの発見

Socket による調査は、Shell Shockers と呼ばれる悪意のエクステンションから開始されたが、mre1903 という脅威アクターが運営する、フェイク・ゲーム・エクステンション。ネットワークの存在が明らかになったという。

この、2018年6月から活動しているサイバー犯罪者は、Little Alchemy 2/1v1.LOL/Krunker io Game/Five Nights at Freddy Bubble Spinner などの、世界的な人気を博すゲーム・タイトルを装う、悪意のエクステンションを組織的に作成してきた。

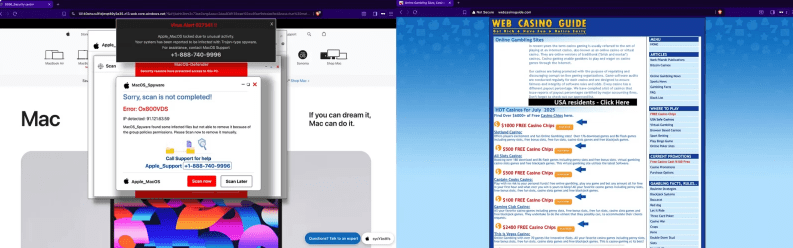

これらのエクステンションは、人気ゲームの名前を悪用してユーザーの信頼を得た後に、インストール後に実際のゲーム機能を提供することはなく、ギャンブル・サイトや偽の Apple ウイルス警告詐欺ページへと、被害者たちをリダイレクトする。

このように、複数の人気ゲーム・タイトルに偽装エクステンションを分散して展開し、検出を回避する脅威アクターの目的は、影響範囲を最大化する組織的な攻撃キャンペーンにある。

研究者たちが発見したものには、単純なリダイレクト詐欺に留まらず、高度な攻撃手法を備える複数の悪意のエクステンションがある。その中でも、正規の Google Calendar 同期ツールを装う CalSyncMaster は、最も深刻な脅威とされている。

このエクステンションは、高度な OAuth 認証情報を窃取するための操作を実装しており、Google Calendar API を標的とする悪意のコードにより、Google 認証トークンを盗み出す。攻撃者が、このトークンを通じて不正に取得するものには、ユーザーの会議スケジュール/出張予定/ビジネス活動/連絡先情報などの、機密性の高い個人/業務データへの継続的なアクセスがある。

mre1903’s extensions redirecting to Fake Apple Virus alerts and shady betting websitesセキュリティ専門家たちが警告するのは、このエクステンションのアーキテクチャによりスコープのエスカレーションが容易になるため、単純なアップデートを通じてイベント改竄やデータ削除といった、操作が可能になるという危険性である。

また、プライバシー重視の VPN サービスとして販売されているエクステンション Grab A Proxy Free は、不可視の追跡用 iframe を挿入し、すべての Web トラフィックを攻撃者が管理するプロキシにルーティングすることで、ユーザーの行動を密かに監視する。

このコンフィグレーションにより、ログイン認証情報/個人情報/プライベート通信などの、すべてのユーザー・アクティビティが傍受される可能性がある。

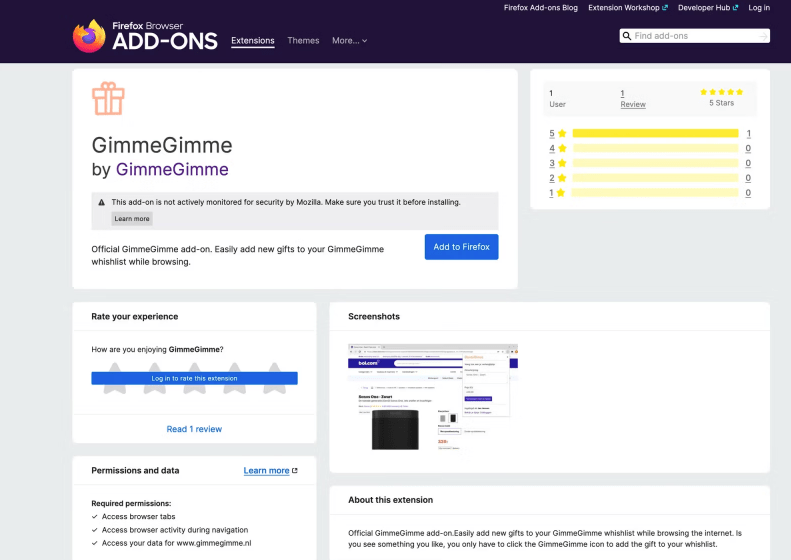

その一方で、GimmeGimme エクステンションは、bol.com/coolblue.nl などのヨーロッパのショッピングサイトを標的とし、ウィッシュ・リスト機能を装いながら、アフィリエイト・トラッキングリンクを介してショッピング・セッションを密かにリダイレクトする。

GimmeGimmeこのエクステンションは、約束した機能を提供することもなく、ユーザーの同意なしに攻撃者に収益をもたらすという、信頼と透明性に対する明白な侵害を犯している。

拡大するブラウザ・エクステンションの脅威状況

これらの発見が浮き彫りにするのは、サイバー・セキュリティ分野における広範なトレンドである。信頼を得やすいブラウザ・エクステンションは広範な権限を持ち、ブラウザのセキュリティ・コンテキスト内で動作するという特性から、攻撃者にとって好まれる攻撃ベクターとなっている。

ここまでに説明してきた、単純なリダイレクト詐欺から OAuth 認証情報の窃取へと進化する様子が物語るのは、これらの脅威が急速に高度化/拡大している状況である。

セキュリティ専門家たちがユーザーに対して推奨するのは、インストール済みのブラウザ・エクステンションを定期的に監査し、本来の機能を超える権限を要求するものを、削除することである。

さらに、エンタープライズに対しては、企業ネットワーク環境におけるエクステンション許可リストの導入および、予期せぬプロキシ設定や疑わしい外部通信の有無を監視するための、ネットワーク・トラフィックの監査が求められる。

Socket Threat Research Team は、これらの脅威に対しては、個人/組織の双方が常に警戒心を持つべきであると強調している。

馴染みのあるゲーム名や便利な機能を装う脅威アクターたちは、高度化する悪意のエクステンションとソーシャル・エンジニアリング戦術を組み合わせ、油断したユーザーに対して深刻な被害をもたらす。

ユーザーに対して強く推奨されるのは、Firefox にインストール済みのエクステンションを速やかに確認し、特定された悪意のアプリケーションと一致するものを削除し、個人データおよび認証情報を保護することである。

人気ゲームや便利なツールに偽装する悪意の Firefox エクステンションが、OAuth トークンやパスワードを盗み出し、セキュリティを脅かすという実態を明らかにされました。CalSyncMaster や Grab A Proxy Free などのエクステンションにより、気づかないうちに機密情報へ不正アクセスされる危険性があると、この記事は指摘しています。この問題は、Chrome に限られるものではないようです。よろしければ、Extension で検索も、ご参照ください。

You must be logged in to post a comment.