Adobe patches critical SessionReaper flaw in Magento eCommerce platform

2025/09/09 BleepingComputer — Adobe が発した警告は、Adobe Commerce/Magento Open Source プラットフォームに存在する、攻撃で認証を必要としない深刻な脆弱性 CVE-2025-54236 に関するものだ。この脆弱性を SessionReaper と呼ぶ研究者たちは、Magento の歴史において、最も深刻な欠陥の一つと位置付けている。9月9日 (火) に Adobe は、セキュリティ問題に対処するパッチをリリースし、Commerce REST API を介して顧客アカウントが乗っ取られる可能性があると警告した。

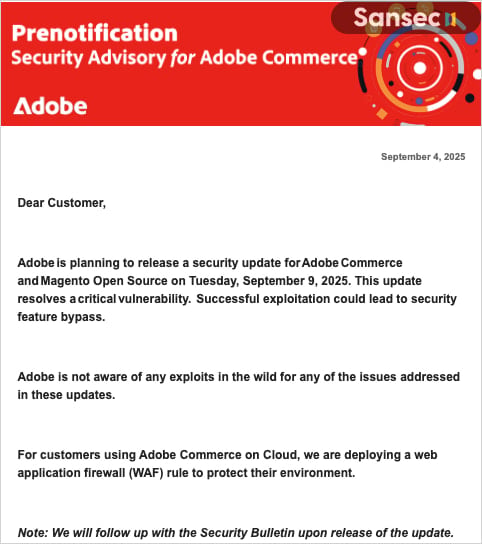

eコマース・セキュリティ企業 Sansec によると、9月4日に Adobe が一部の Commerce 顧客に通知したのは、9月9日に予定されている緊急修正に関する情報である。

その通知には、「2025年9月9日 (火) に Adobe は、Adobe Commerce および Magento Open Source のセキュリティアップデートをリリースする予定である。このアップデートは、深刻な脆弱性を解決するものである。この脆弱性が悪用されると、セキュリティ機能がバイパスされる可能性がある」と記されていた。

なお、Adobe Commerce on Cloud を利用する顧客は、Adobe が中間対策として導入した WAF ルールにより、すでに保護されている。

Adobe はセキュリティ情報で、実際に悪用された事例は確認されていないと述べている。Sansec のアドバイザリでも研究者たちが、SessionReaper のアクティブな悪用を確認していないと記している。

しかし、Sansec によると、脆弱性 CVE-2025-54236 の初期ホット・フィックスが、先週にリークされており、エクスプロイトを作成する脅威アクターが有利になる可能性があるという。

研究者たちによると、このエクスプロイトの成功は、セッション・データをファイル・システムに保存することが前提になるようだ。この設定は、ほとんどのストアで使用されているデフォルトのコンフィグレーションである。

管理者に対して強く推奨されるのは、利用可能なパッチ (直接ダウンロード、ZIP アーカイブ) を直ちにテストして展開することだ。さらに研究者たちが警告するのは、この修正により Magento の内部機能が無効化され、一部のカスタム・コードまたは外部コードの破損につながる可能性があるというものだ。

そのため Adobe は、Adobe Commerce REST API コンストラクターのパラメータ・インジェクションに関するドキュメントを更新した。

Adobe は、「可能な限り早急にホット・フィックスを適用してほしい。この対応が遅滞すると、セキュリティ問題の影響を受け、Adobe が修正を支援する手段が限られてしまう」と述べている。

Sansec の研究者たちは、脆弱性 CVE-2025-54236 の悪用は、自動化により大規模になり得ると予測している。

Magento プラットフォームの歴史上、最も深刻な脆弱性だった CosmicSting/TrojanOrder/Ambionics SQLi/Shoplift に、この脆弱性は肩を並べるものだと、研究者たちは指摘している。

過去にも同様の脆弱性が悪用され、セッション偽造/権限昇格/内部サービスへのアクセス/コード実行などに至った事例がある。

Sansec は SessionReaper エクスプロイトを再現することに成功したが、コードや技術的な詳細は明らかにせず、「この脆弱性は、昨年の CosmicSting 攻撃で見られるパターンを踏襲している」とのみ述べている。

Adobe Commerce/Magento Open Source に深刻な脆弱性が発見され、SessionReaper と名付けられたとのことです。原因は、REST API の処理でセッションデータ管理が適切に扱われず、ファイル・システムに保存されるセッション情報を悪用する攻撃が可能になる点にあります。この設定は多くの環境でデフォルトのため、影響範囲が大きいとされています。攻撃者が悪用すれば、認証を経ずに顧客アカウントを乗っ取れる可能性があるため、研究者はMagento史上でも最も危険な欠陥の一つと位置付けています。ご利用のチームは、ご注意ください。よろしければ、Magento で検索も、ご参照ください。

You must be logged in to post a comment.