PoC Disclosed for Critical Root ASUSTOR ADM RCE Flaw

2026/04/30 gbhackers — ASUSTOR の ADM (ASUSTOR Data Master) オペレーティング・システムの PPTP VPN Client 機能内に存在する、深刻な OS コマンドインジェクションの脆弱性 CVE-2026-6644 (CVSS v4.0:9.4) が明らかにされた。この脆弱性を悪用する認証済み管理者は、root 権限での任意のコマンド実行を可能にする。すでに ASUSTOR は、ADM バージョン 5.1.3.RGO1 をリリースし、この問題に対処している。

エクスプロイトの仕組み

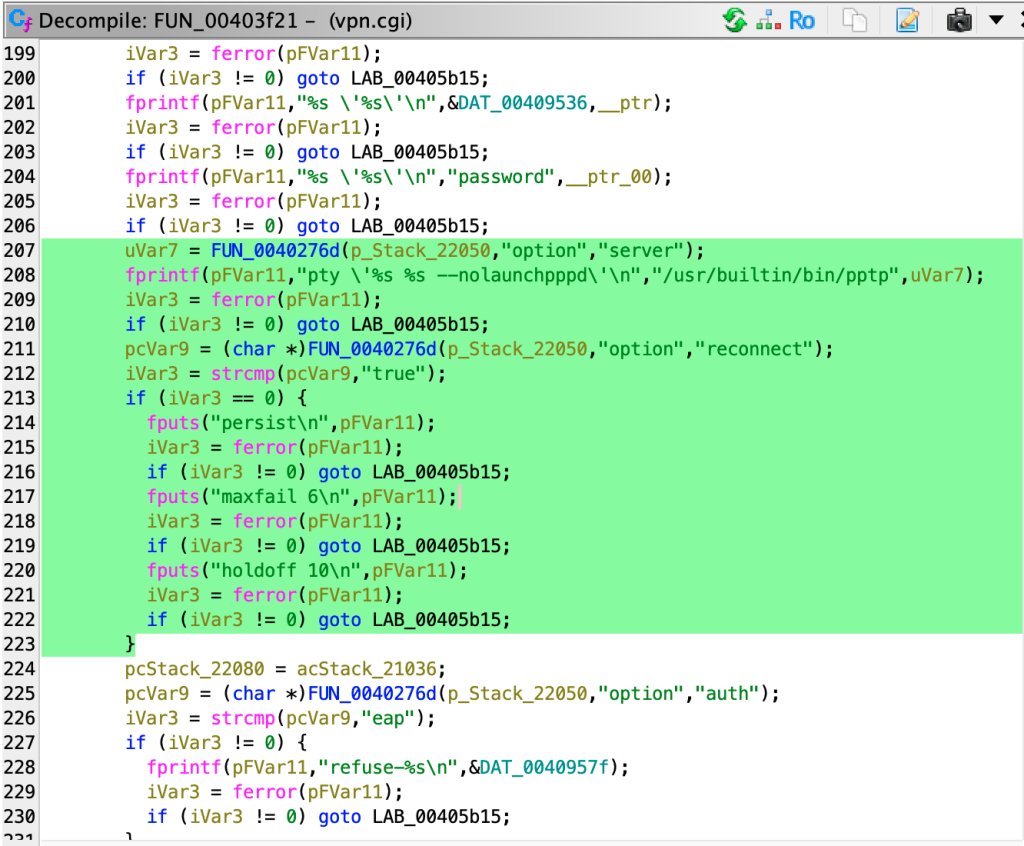

セキュリティ研究者 uky007 によると、”/portal/apis/settings/vpn.cgi” に存在する PPTP VPN 接続ハンドラに、技術面における根本的な原因があるとされる。

管理者が入力した PPTP サーバ・アドレスを受け付けるシステムは、このパラメータに対して “pty” オプションを使用し、”pppd” コンフィグ・ファイルに直接書き込む。

そのため、この入力に対するエスケープ/サニタイズ処理が適切に実施されない。ユーザー名およびパスワードに対しては、シングルクォートによるエスケープが適用されるが、サーバ・アドレスには適用されていない。

“pty” オプションで指定された値は、”pppd” により “/bin/sh” に渡され、そのまま実行される。そのため、サーバ・アドレスを操作する攻撃者は、Web インターフェイスの制限を突破し、OS 上で root レベルのコマンド実行を可能にする。すでに、このインジェクションを示す、Python ベースの PoC (Proof of Concept) スクリプトが公開されている。

この脆弱性を悪用する攻撃者は、前提として ADM 管理インターフェイスへの管理者アクセスを取得する必要があるため、事前認証なしで成立するエクスプロイトにはならない。ただし、ASUSTOR デバイスは、デフォルト認証情報 (admin/admin) で出荷されるため、ユーザーが変更していない場合には、攻撃の障壁は極めて低くなる。

攻撃者が root アクセスを取得すると、NAS デバイスに対する完全な制御が可能になる。このレベルの侵害により、攻撃者が仕掛けられるアクションとしては、永続的マルウェアのインストール/保存された機密データへのアクセス/Distributed Denial of Service (DDoS) 攻撃/プロキシ悪用のためのボットネットへの組み込みなどが挙げられる。

デバイス露出と緩和策

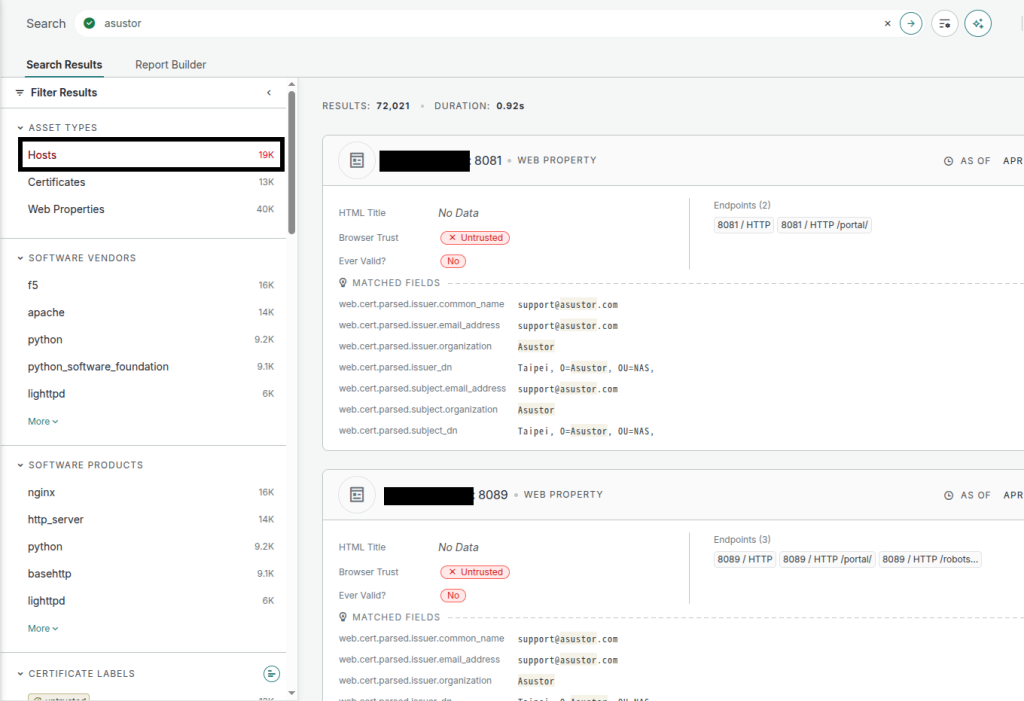

Censys のスキャン・データによると、インターネット公開されている ASUSTOR 関連ホストは最大で約 19,000 台となる。この数値は、脆弱デバイス数ではなく総設置数を示すものだが、未パッチ・デバイスを探索する脅威アクターにとって、広範な攻撃対象領域が存在することを示している。

脆弱性 CVE-2026-6644 に対する攻撃を阻止するために、セキュリティ・チームおよび NAS 管理者にとって必要なことは、以下の対策の速やかな実施である:

- ASUSTOR ADM ファームウェアを、バージョン 5.1.3.RGO1 以降へ更新する。

- デフォルトの管理者認証情報を、強力かつ一意のパスワードへ変更する。

- ADM 管理インターフェイスを、インターネットへ直接公開しない。

- 管理アクセスを信頼された内部ネットワークに限定する。

- 管理アクセスにおいて、セキュアな VPN 接続を必須とする。

- NAS デバイス上で不要なサービスを無効化し、攻撃面を最小化する。

訳者後書:ASUSTOR NAS の ADM に存在する、コマンド・インジェクションの脆弱性 CVE-2026-6644 の原因は、 VPN 接続設定時に入力されるサーバ・アドレスの取り扱いにあります。具体的には、管理者が入力したアドレスをシステムが設定ファイルに書き込む際に、適切なサニタイズ/エスケープ処理が行われていませんでした。この入力値は、内部的にシェル経由で実行される仕組みになっているため、アドレス欄に特定の記号やコマンドを混ぜることで、 OS の最高権限である root 権限で任意の命令を実行できてしまう状態にあります。攻撃には管理者権限が必要ですが、初期設定のまま運用されているデバイスでは侵入が容易になるため注意が必要です。ご利用のチームは、ご注意ください。よろしければ、ASUSTOR での検索結果も、ご参照ください。

You must be logged in to post a comment.