New ‘StegaBin’ Campaign Deploys Multi-Stage Credential Stealer via 26 Malicious npm Packages

2026/03/03 gbhackers — StegaBin と呼ばれる新たなサプライチェーン攻撃が確認された。人気オープンソース・ライブラリを装う 26 個の悪意の npm パッケージを通じて JavaScript 開発者を標的とし、多段階のクレデンシャル窃取ツールキットおよびリモートアクセス型トロイの木馬 (RAT) を展開している。このキャンペーンは、過去において暗号資産/Web3 の開発者を標的とした Contagious Interview 作戦で知られる、北朝鮮関連の脅威アクター FAMOUS CHOLLIMA に帰属するとされる。

2026年2月25日〜26日に公開された 26 個の npm パッケージが、Socket の AI 機能により検出された。いずれも使い捨てアカウントから公開され、express/fastify/lodash/uuid/ioredis/jsonwebtoken/mqtt/kafkajs などの広く利用されるプロジェクトをタイポスクワッティングしていた。また、”-lint” を含む開発ツール風の名称も用いられていた。

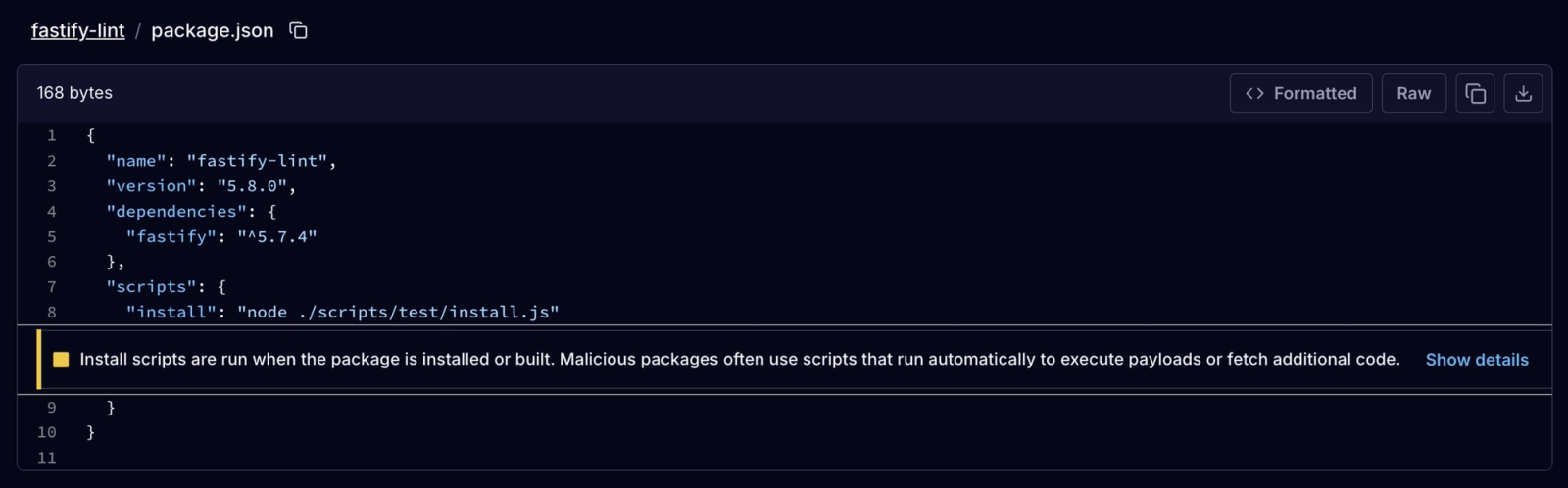

正規性を装うことで即時の検出を回避するために、一連の悪意のパッケージは模倣対象の正規ライブラリを依存関係として宣言していた。これにより、被害プロジェクトは通常通りビルドされ、背後でインストーラが実行される。

すべての 26 パッケージに共通する悪意のファイルは “vendor/scrypt-js/version.js” である。npm install フック経由で、”scripts/test/install.js” を実行する設計になっている。

StegaBin キャンペーン

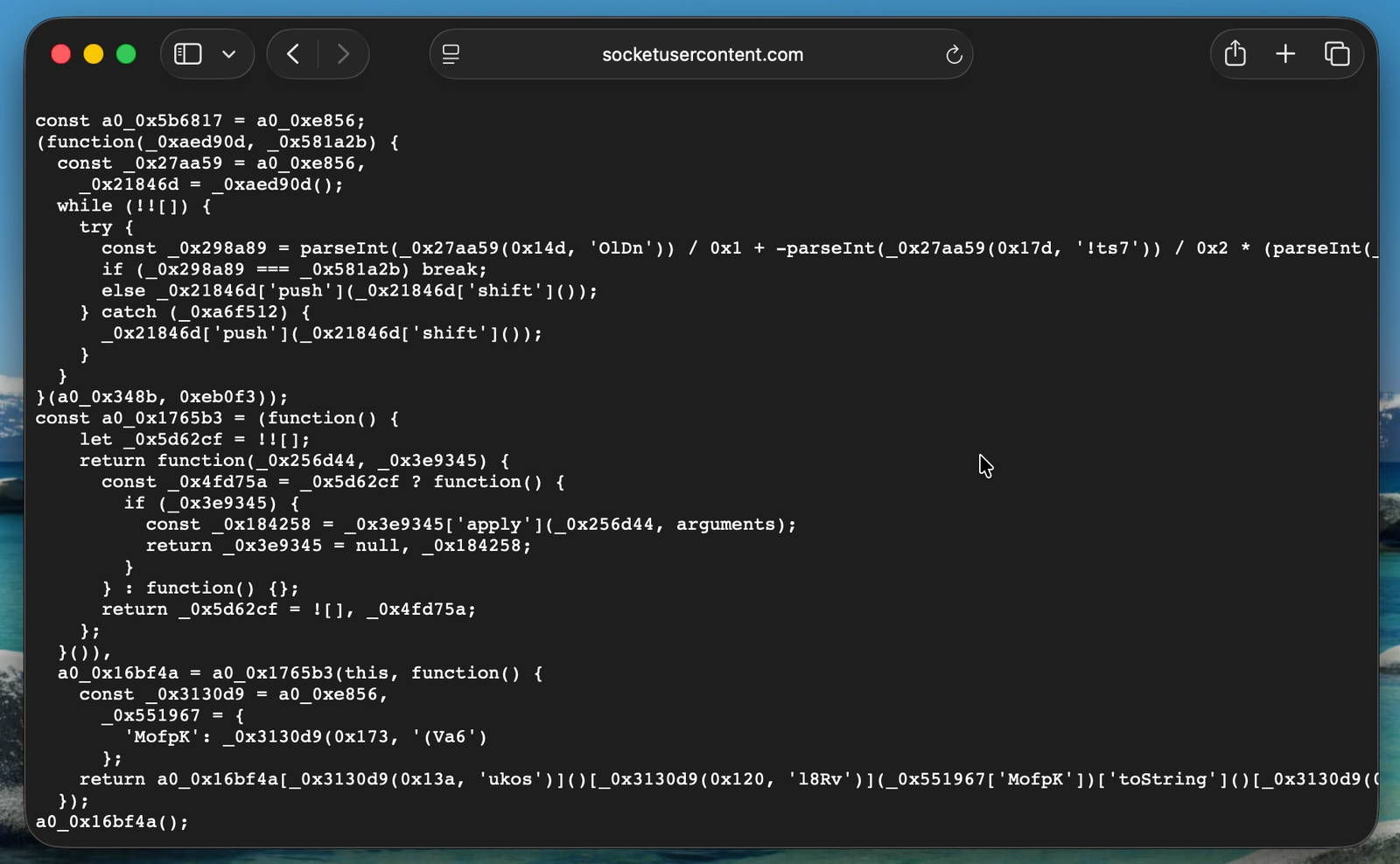

このキャンペーンで用いられたローダーは、高度に難読化されている。テキスト・ステガノグラフィ復号器を実装し、無害に見えるコンピュータ・サイエンス論文を装う 3 件の Pastebin 投稿を取得する。その後に、体系的に改変された文字列から隠蔽 C2 ドメインを抽出する。

復号結果は、Vercel 上にホストされた 31 件のドメイン一覧である。ただし、分析の時点で、実際にペイロード配信を行っていたのは 1 件のみであった。

その後に、このマルウェアは OS ごとのシェル・ペイロードを取得する。macOS/Windows では curl ベース、Linux では wget ベースである。いずれも Vercel C2 エンドポイント経由で配信される。

package.json manifest file of the fastify-lint package (Source: Socket).トークン制御型ブートストラッパー (Bootstrapper) は、必要に応じて Node.js/Python をインストールまたはアップデートする。さらに、”parser.js” エージェントおよび依存関係を取得し、バックグラウンド実行後に初期スクリプトの痕跡を削除する。

この “parser.js” は、”103[.]106[.]67[.]63:1244″ に接続してコマンド待機および追加ペイロードの制御を行うことで、軽量 RAT として機能する。

悪意の npm パッケージ群

研究者たちが侵害ホストを模擬したところ、開発者ワークステーション向けに最適化された 9 件のモジュールの情報窃取ツールキットが、C2 サーバから配信された。内容は以下を含む。

- VSCode 永続化機構

- キーロギングおよびクリップボード窃取

- ブラウザ・クレデンシャル収集

- TruffleHog を用いたシークレット・スキャン

- Git/SSH 情報の外送

- StegaBin ローダ再展開による永続化

“version.js” は、RC4 文字列暗号化/配列ローテーション/アンチデバッグ防御/制御フロー平坦化により強力に難読化されている。

一部のモジュールは VSCode “tasks.json” を悪用する。186 個のスペースを用いるホワイトスペース・トリックにより、Vercel C2 を呼び出す悪意のコマンドを隠蔽する。フォルダを開くたびに感染を再確立する仕組みであり、macOS/Linux/Windows に対応する。

他のモジュールとして実装されているのは、クロスプラットフォーム・キーログと、クリップボード監視、Chromium/Gecko 系の主要ブラウザからのデータ窃取のための機能である。それらにより、暗号資産ウォレットとシードフレーズ探索に加えて、SSH キー/Git トークン/リポジトリの大量窃取も行う。

前述のとおり、このツール群は過去の Contagious Interview 攻撃と極めて類似している。FAMOUS CHOLLIMA への帰属を強化し、暗号資産/Web3 開発環境を主要な標的とする傾向と一致する。

ユーザー組織は StegaBin に対して、DPRK 系 npm サプライチェーン攻撃が高度化したものとして扱うべきである。依存関係の管理の厳格化を行い、可能であれば Pastebin および Vercel への不審通信を遮断すべきである。

開発者の端末においては、以下を監視する必要がある。

- 不審な npm install フック

- VSCode tasks.json 改変

- 103[.]106[.]67[.]63 および関連インフラへの外向き通信

このキャンペーンが示すのは、AI 主導型サプライチェーン攻撃と高度なステガノグラフィ C2 技術の融合である。防御側は、開発環境を一次防御線として再評価する必要がある。

JavaScript 開発者を標的とする、新たなサプライチェーン攻撃 StegaBin が確認されました。この攻撃は、北朝鮮に関連するとされる、脅威アクター FAMOUS CHOLLIMA によるものと推定されています。この問題の背景にあるのは、開発者が日常的に利用する npm エコシステムの信頼性を悪用し、正規のライブラリに酷似した名前を付けるタイポスクワッティングの手法です。

この攻撃が極めて巧妙なのは、インストール時に実行されるスクリプトと、ステガノグラフィ (情報を隠蔽する技術) を用いている点です。無害に見えるコンピュータ・サイエンスの論文の中に、攻撃指令サーバの C2 ドメインが隠されており、従来のセキュリティ検知を回避するように設計されていました。ご利用のチームは、ご注意ください。よろしければ、npm での検索結果も、ご参照ください。

You must be logged in to post a comment.