Zero‑Day Attacks on Enterprise Software Reach Record High, Google Warns

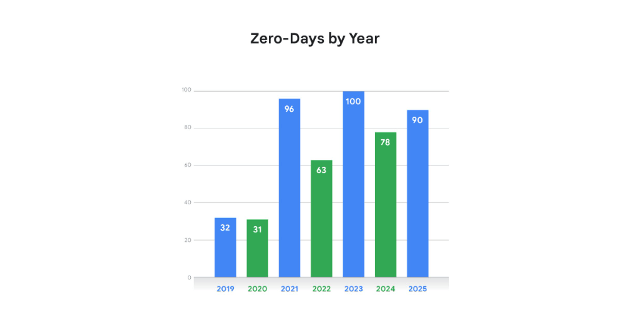

2026/03/06 infosecurity — 企業向けのソフトウェア/アプライアンスで発見されたゼロデイ脆弱性の件数が、2025年に最高レベルに達したと、Google Threat Intelligence Group (GTIG) が警告している。3月5日に公開されたレポートで GTIG は、2025年中に実際の攻撃で悪用されたゼロデイ脆弱性 90件を追跡したと報告した。Google のゼロデイ定義は、”パッチが公開される前に、実際の環境で悪用された脆弱性” である。

この数は 2024年の 78件を上回るが、2023年の過去最多 100件よりは少ない。

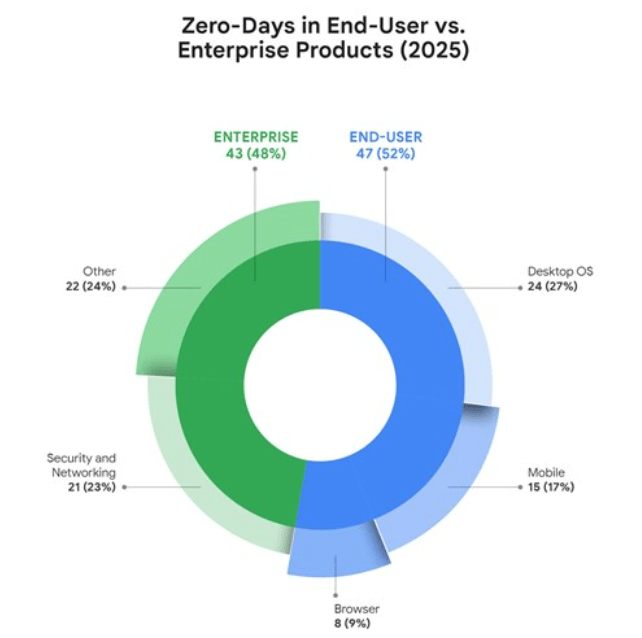

Google が指摘するのは、ゼロデイの悪用手法の変化であり、企業向けテクノロジーが主要な標的になっている点である。2025年に確認されたゼロデイ攻撃のうち 43件 (48%) が、企業向けのソフトウェアとアプライアンスを標的としており、2024年の 36件 (46%) から増加している。

GTIG は、「この増加を構成するのは、広範囲な影響を可能にするツールの価値を反映した、特権昇格や高レベル・アクセスなどであり、脅威環境が企業インフラの中心へと構造的にシフトしていることを示している」と述べている。

セキュリティとネットワークの機器を標的にする攻撃者たち

企業を標的とするゼロデイ攻撃のうち、21件 (ほぼ半数) はセキュリティとネットワークのデバイスを対象としていた。それらのゼロデイが悪用されると、コード実行や特権インフラを介して、ネットワーク全体への不正アクセスを引き起こせるため、攻撃者にとって魅力的な標的となる。

さらに、ルータ/スイッチ/セキュリティ・アプライアンスなどの機器は、ネットワーク境界に配置されることが多いため、防御側に見落とされやすい。この点を理解している攻撃者は、エンタープライズ製品のゼロデイ悪用を通じて、エッジ・デバイスを標的化するという傾向を強めている。

GTIG は、「エンタープライズ・ツールや仮想化テクノロジーに対する著名な悪用事例が示すのは、攻撃者が重要なビジネス・インフラへと深く入り込んでいる現状である」と指摘している。

企業アプリケーションへの攻撃は増加しているが、現時点での標的となると、依然としてエンドユーザーが多い。ただし、その差は縮小している。2025年に追跡されたゼロデイのうち 52% (47件) は、エンドユーザーのプラットフォームおよび製品を悪用していた。

その中で、最も標的とされたのはオペレーティング・システムであり、24件 (27%) を占めた。最も多く狙われた OS は、Microsoft Windows である。

ブラウザベースのゼロデイ脆弱性が史上最低に

GTIG レポートによると、モバイル OS への標的化は、2024年の 9件に対して 2025年の 15件という顕著な増加を示した。その一方で、ブラウザ関連のゼロデイは 8件 (9%) まで減少し、歴史的な低水準だと Google は表現している。

その理由の一つとして、ブラウザのセキュリティ強化が挙げられるが、攻撃者のオペレーショナル・セキュリティ向上により活動の追跡が困難になり、観測される悪用件数が減少している可能性もあると、GTIG は指摘している。

さらに、2025年の傾向として挙げられるのは、金銭目的の脅威グループによる攻撃に関連して、ゼロデイ脆弱性が 9 件確認されたことだ。この数は 2024年の 5件からほぼ倍増しているが、その中には、2 件のランサムウェア・オペレーションが含まれるという。

このレポートが指摘するのは、”標的になるかならないか” ではなく、”いつ標的になるか” と意識すべきという点だ。その背景にあるのは、特に中国拠点の国家支援型攻撃グループなどによる、継続的なゼロデイ悪用という現実である。

Google は「ビルトイン・セキュリティの意識を前提に、システム・アーキテクチャを設計/構築すべきであり、内在的なセグメンテーションと最小特権アクセスを徹底する必要がある。包括的な防御/対応においては、すべての資産に対するリアルタイム・インベントリを維持/監査することが不可欠である」と述べている。

さらに同社は、「システムとネットワークにおける継続的な監視/異常検知/アラート機能を組み合わせることで、脅威が発生した時点で、リアルタイムでの検知/対応が可能になる」と付け加えている。

Google Threat Intelligence Group (GTIG) の最新レポートによると、2025年の実際の攻撃で悪用されたゼロデイ脆弱性が 90件に達したとのことです。大きなトレンドとして、企業のネットワーク境界を守るセキュリティ機器やネットワーク・アプライアンスへと、攻撃者たちの標的が構造的にシフトしていると、同社は指摘しています。かつては主流だったブラウザ・ベースの攻撃は 8件 (9%) と過去最低水準にまで減少した一方で、企業向け製品を狙う攻撃は 43件 (48%) と、過去最高のレベルを記録しました。VPN やルーターなどのエッジデバイスが突破されると、ネットワーク全体への特権アクセスを許してしまいます。さらに、従来のウイルス対策ソフト (EDR) などの監視の目が届きにくいという、防御側の死角となっている点が攻撃者にとって大きな魅力となっています。よろしければ、カテゴリー Statistics も、ご参照ください。

You must be logged in to post a comment.