Cybercriminals Use Fake Zoom, Teams Calls to Deliver Malware

2026/04/08 gbhackers — 偽の Zoom/Microsoft Teams 会議を悪用し、被害者自身にマルウェアを実行させる手法が拡大している。その一方で、MetaMask の eth-phishing-detect システムを用いる Security Alliance (SEAL) が、このキャンペーンに関連する 164 の悪意のドメインをブロックしたと報告している。このキャンペーンが標的とするのは、主に暗号資産の専門家/Web3 開発者/投資家などであるが、現在はオープンソース・コミュニティも攻撃の対象となっている。

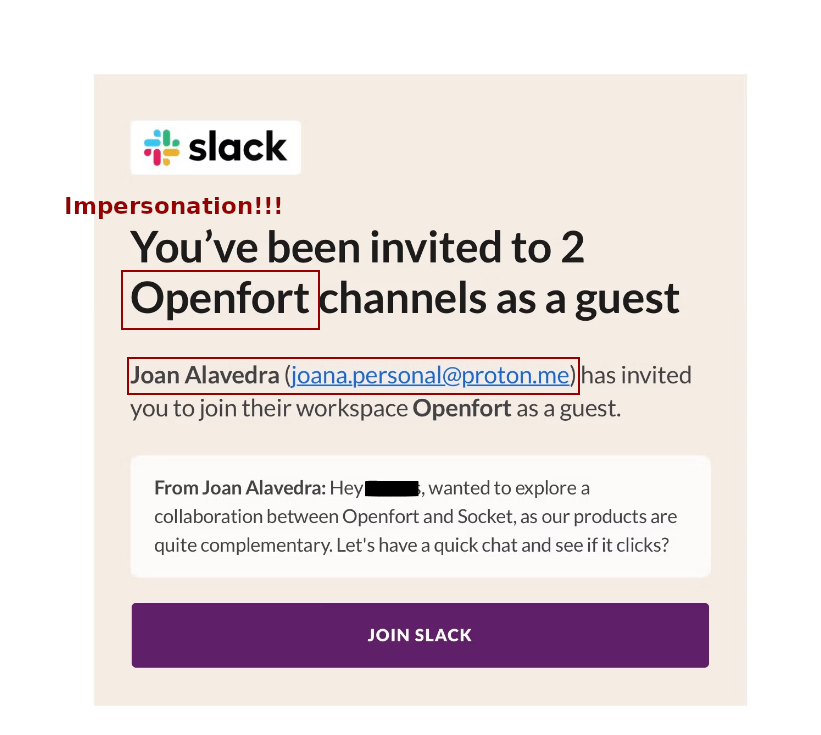

従来のフィッシングとは異なり、この攻撃の主体である UNC1069 は、信頼性の構築を重視する。この攻撃者は、Telegram/LinkedIn/Slack などの正規アカウントを不正に取得した後に、それまでの会話履歴を悪用しながら、自然なやり取りを再開することで、きわめて高い信頼性を装うという手法を用いる。

2026年2月6日から2026年4月7日にかけて SEAL は、北朝鮮系の攻撃グループが関与する 164 のドメインを追跡し、eth-phishing-detect によりウォレット・レベルでブロックを実施した。

この攻撃者の手口は、接触後に Calendly などの正規ツールを使って会議を提案するというものだ。これらは数日後から数週間後に設定されるため、不審感は低減される。

正規アカウントが利用できない場合の攻撃者は、正規の企業の従業員などを装い、Slack ワークスペースや LinkedIn プロフィールを構築して信頼性を補強する。

偽会議と巧妙な誘導

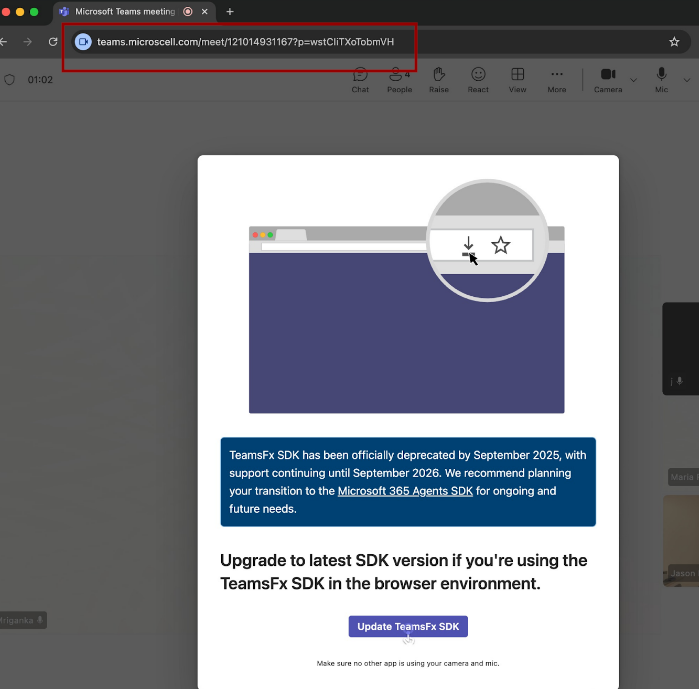

会議が開催される時刻になると、被害者に対して Zoom や Microsoft Teams を装うリンクが送られるが、実際には攻撃者が管理するドメインを指すものである。それらの会議の画面は、公式 SDK を用いて開発されたものであり、ブラウザ上で動作し、本物と同一に見える外観を再現している。

被害者が、実在の人物を映す映像を目にする場合もあるが、それらは公開されている動画から取得されたものだ。

そこで発生する意図された問題は、音声が聞こえない点にある。画面内の人物が修正手順を表示する一方で、攻撃者もチャットで操作を指示する。このリアルタイムな対話により、被害者は通常のトラブル対応と誤認しやすくなる。

従来のような、実行ファイルのダウンロードではなく、被害者は AppleScript (.scpt) ファイルの実行やターミナル・コマンドの貼り付けを求められる。

一見すると無害なコードに見えるが、その内容はというと、攻撃者のサーバからマルウェアを取得する仕組みを隠し持つものである。この手法は、初期段階で実行ファイルを使用しないため、検知を回避しやすい。

感染後の挙動

このマルウェアが実行されると、固有 ID の生成と永続化が確立され、約 60 秒間隔での C2 サーバとの通信が開始される。

その後の悪意のアクションは以下の通りである。

- ブラウザ/暗号資産ウォレット/API キーからの認証情報の窃取

- キーロギングおよびセッション情報の取得

- Keychain や Bitwarden などのパスワード・マネージャからの情報取得

- ブラウザ・エクステンションの置換

- SSH キー/クラウド認証情報/機密ファイルの窃取

このマルウェアは、macOS/Windows/Linux に対応するが、暗号資産の分野で利用される macOS が主標的となる。

この攻撃者は、初期侵入の直後はあえて活動を控えるため、被害者が異常に気付かない場合が多い。さらに、盗んだ認証情報を悪用した横展開を実施し、被害者の関係者へと攻撃範囲を拡大する。

最近では npm パッケージ “axios” を悪用するサプライチェーン攻撃との関連性も確認されており、より高価値な標的への移行が見られる。

防御の観点で重要となるのは、会議リンクの検証/信頼できないコマンドの実行停止/エンドポイント保護の導入などである。

訳者後書:このソーシャル・エンジニアリングの手口は、人間の信頼とトラブルを解決したいという心理を巧みに悪用するものです。この攻撃者は、正規の会議ツールを装う偽サイトへと被害者を誘導し、音声トラブルの発生を演じることで、被害者自身にターミナル・コマンドを実行させ、セキュリティ検知をすり抜けて侵入を開始します。この手法は AppleScript などの無害に見えるコードを入り口にするため、従来のファイル実行形式よりも警戒を解きやすいのが特徴です。ご注意ください。よろしければ、カテゴリー SocialEngineering も、ご参照ください。

You must be logged in to post a comment.