ClickUp’s Hardcoded API Key Exposes 959 Emails from Fortune 500 Giants

2026/04/27 CyberSecurityNews — ClickUp のホームページ上で公開されている JavaScript ファイルから、Home Depot/Fortinet/Autodesk/Tenable/Rakuten/Mayo Clinic/Permira/Akin Gump や米国州政府などにおける 1,000件弱のメールアドレスが漏洩していたことが判明した。この問題は、ハードコードされたサードパーティ API キーを介して発生しており、2025年1月に初めて報告されたが、2026年4月現在も更新されていない。

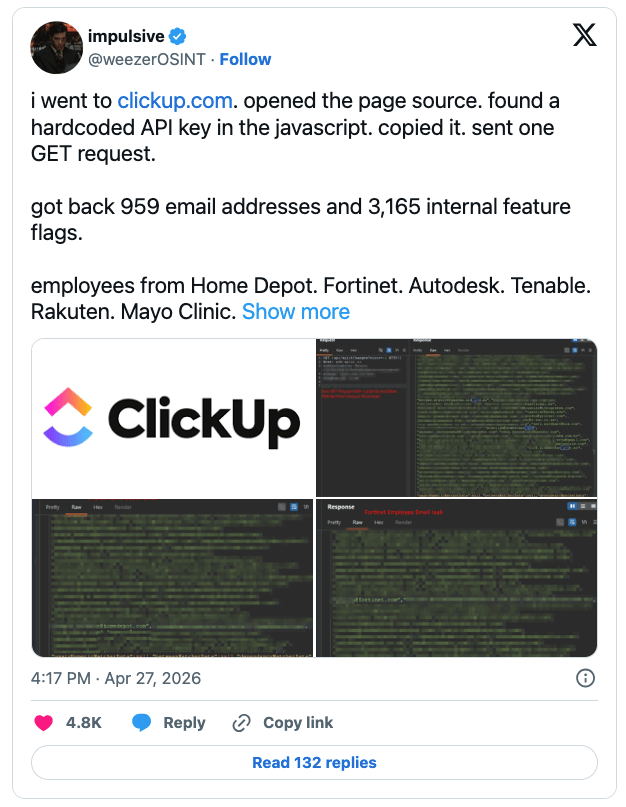

この露出は、ClickUp のホームページを訪問してページソースを確認した研究者により発見された。具体的には、ユーザー認証前に読み込まれる JavaScript ファイル内に、API キーが埋め込まれていることが特定された。

それにより、当該キーを用いた単一の未認証の GET リクエストを介して、959 件のメールアドレスおよび 3,165 件の内部 “feature flag” が取得可能であった。この漏洩において、認証バイパスや特殊ツールは不要であった。

漏洩データの範囲

漏洩対象には、広範な企業および政府機関が含まれる。前述の企業の他に、Wyoming/Arkansas/North Carolina/Montana/Queensland (オーストラリア)/New Zealand の政府職員も含まれる。また、Microsoft 契約者および ClickUp 従業員 71 名も含まれる。

ハードコード API キー露出の影響

Fortinet は重要インフラ防御に用いられるエンタープライズ・ファイアウォールを提供し、Tenable は広範に利用される脆弱性スキャナー Nessus を開発しているだけに、この件の深刻度は高い。

これら組織のメールアドレスが、生産性プラットフォームの不適切なシークレット管理により露出した。その結果、標的型フィッシング/クレデンシャル・スタッフィング/ソーシャルエンジニアリングによる攻撃面が形成される。

同時に漏洩した 3,165 件の内部 “feature flag” には、製品開発状況/ベータ機能/A/B テスト設定が含まれるため、これも深刻である。これら情報は、競合分析や標的型プラットフォーム攻撃に利用され得る。

未修正の既知脆弱性

この脆弱性は、2025年1月17日の時点で HackerOne を通じて ClickUp に報告された。しかし 2026年4月時点でも、API キーは未ローテーションであった。研究者は、この情報を公開する直前に再確認し、データ取得が可能であることを確認した。この脆弱性はゼロデイではない。1年以上にわたり、本番環境で放置されてきた既知かつ未修正の脆弱性である。

ClickUp は $535 million 調達し、評価額が $4 billion に達している企業である。また、Fortune 500 の 85% が利用していると公表している。

クライアントサイド JavaScript におけるハードコード・シークレットは、最も基本的かつ防止可能な脆弱性である。それにもかかわらず、この規模で問題を発生させている点は、正当化が困難である。この記事の公開時点で、ClickUp は公式声明を発表していない。

訳者後書:多くの企業や政府機関が信頼して利用しているプラットフォームで発生した、基本的な管理ミスによる情報漏洩について解説する記事です。この深刻な事態の原因は、Webサイトを動かすためのプログラム (JavaScript ファイル) の中に、秘密にしておくべき API キーがハードコードされていたことにあります。このミスにより、特別なツールを使わなくても、ページソースを見るだけで API キーの取得が可能となり、そこから 1,000件弱のメールアドレスや内部設定情報が筒抜けになっていました。特に懸念されるのは、この問題が 1 年以上も前に報告されていたにもかかわらず、修正されずに放置されていたという点です。漏洩したメールアドレスは、特定の個人を狙い撃ちにするフィッシング詐欺や、他のサイトで使い回されているパスワードを試すクレデンシャル・スタッフィング攻撃の標的リストとして悪用されるリスクがあります。

You must be logged in to post a comment.