New Statc Stealer Malware Emerges: Your Sensitive Data at Risk

2023/08/10 TheHackerNews — Statc Stealer と呼ばれる新種の情報マルウェアが、Microsoft Windows が動作するデバイスに感染し、機密性の高い個人情報や決済情報を窃取していることが判明した。Zscaler Threat Labz の研究者である Shivam Sharma と Amandeep Kumar は、今週に発表されたテクニカル・レポートで、「Statc Stealer は様々な窃取機能を備えた、深刻な脅威だ。同ツールは、ログインデータ/クッキー/Web データ/プリファレンスなど、さまざまな Web ブラウザから機密情報を盗むことができる。さらに、暗号通貨のウォレット/認証情報/パスワード/Telegram のようなメッセージング・アプリのデータさえも盗み出すことができる」と延べている。

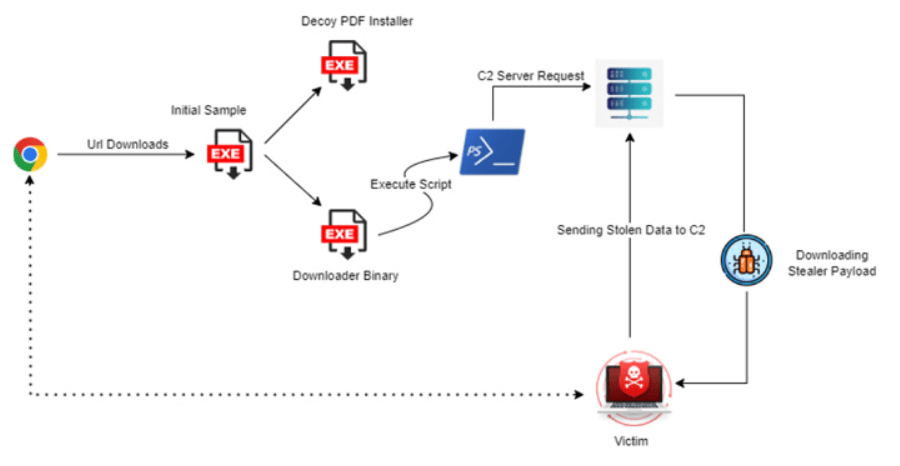

この、C++ で書かれた悪質で洗練されたスティーラーは、Google Chrome のような Web ブラウザ上で MP4 ビデオファイル形式を模倣し、ユーザーを騙して無害に見える広告をクリックさせたときに、被害者のシステムに侵入する方法を見つけ出す。

第一段階のペイロードは、おとり PDF インストーラをドロップして実行する一方で、ダウンローダー・バイナリを密かに展開し、PowerShell スクリプトを介してリモートサーバからスティーラー・マルウェアを取得する。

このマルウェアは、C2 サーバとの接続を確立して、採取したデータを HTTPS を使用して流出させるが、サンドボックスによる検知やリバース・エンジニアリングによる解析を抑制するための、高度なチェック機能を備えているという。

アンチ解析の1つには、ファイル名を比較して不一致がないかを検査し、見つかった場合は実行を停止するという機能も含まれる。対象となる Web ブラウザは、Google Chrome/Microsoft Edge/Mozilla Firefox/Brave/Opera/Yandex Browser などである。

研究者たちは、「Statc Stealer の侵入テクニックで際立つのは、機密性の高いブラウザ・データから盗み出し、C2 サーバへ向けて安全に送信する点にある。それにより、このマルウェアは、ログイン認証情報や個人情報などの重要な情報を窃取し、金融詐欺などの悪意の目的のために採取できる」と説明している。

今回の発見は、2023年2月初めに eSentire が、Raccoon Stealer のバージョン 2.1 を分析した際に生じたものである。

Raccoon Stealer の開発者は、2022年3月に Mark Sokolovsky が逮捕されたことを受けて、2022年にマルウェアの開発を一時中断していた。彼は、Photix という偽名でサイバー犯罪フォーラムに登録するために使用していた Gmail アカウントを、Apple の iCloud アカウントにリンクさせるという致命的なミスを犯したことで、現実世界での身元が明らかになり、主要な開発者の一人であることが露呈した。

先週の投稿で eSentire は、「このアップデートされたバージョンには、Signal Messenger のデータ収集/Defender 検出に対するクリーニング (おそらくコードの変更や検出を避けるための難読化)/暗号ウォレットの自動ブルートフォースなどの機能が含まれている」とコメントしている。

最近の情報スティーラー系のマルウェアは、ものすごい勢いで機能を増やし、また、検知回避の性能を高めているようです。この記事は、Statc Stealer に関するものですが、最後は Raccoon Stealer の話で終わっています。きっと、どちらもスゴイよ・・・と言いたいのでしょう。よろしければ、情報スティーラーで検索も、ご利用ください。

You must be logged in to post a comment.